« Entradas del 15 de Noviembre, 2014

|

15 de Noviembre, 2014

□

General |

|

|

Estimados,

les comparto el siguiente texto espero que les resulte de interés:

La Seguridad y la Informática ¿cuales son los límites?

Cuando

uno se capacita en seguridad se da cuenta la necesidad de tener un

amplio conocimiento tanto en cuestiones propias de la profesión como en

el de otras profesiones, ejemplo claro es el Derecho.

La

capacitación en materias de derecho puede comprender hasta un cuarto de

el plan de estudios de algunas carreras de seguridad. El derecho se

define como un orden normativo el cual establece la conducta del hombre

en la sociedad, define qué se puede y qué no se puede hacer y cuales son

las obligaciones. Comprender el derecho nos permite entender que

consecuencias jurídicas tienen nuestras acciones, a modo de ejemplo si

constituye un delito penal (es una acción típica) o si es un delito

civil es decir produce un daño (recordemos que acá, contrario a lo

penal, vale la... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:22 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

Que este año ha sido extenuante la cantidad de eventos de seguridad, tanto públicos como privados, en los que he dado conferencias, es algo que los que seguís mi actividad en mi twitter como en el blog de Securízame, o en el propio Security By Default, ya es algo que os cansáis, sólo de leerlo. Incluso en una ocasión, un alegre anónimo me llegó a calificar como “feriante de la seguridad”.

Reconozco que ir a eventos es algo que me encanta, y si además doy una

charla, sea o no repetida, pues aún más… Quien es feliz haciendo lo que

le gusta, creo que tiene bastante ganado, y no vive amargado teniendo

que trollear quienes así lo hacen. Al menos en esto, me considero

afortunado.

Uno de los grandes tours que me tocó hacer este año fue la última

quincena de Octubre, en la que me pegué 15 días en mi querida

Latinoamérica, en concreto en Chile y en Argentina... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:14 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

Buenas a todos, los próximos 18 y 19 de Noviembre en el Campus de

Móstoles de la Universidad Rey Juan Carlos, en el Aula Magna (203) del

Aulario III se organiza este congreso multidisciplinar sobre redes

sociales coincidiendo este año con el décimo aniversario de Facebook.

En el evento Pablo González

dará una charla sobre la privacidad en las redes sociales, y mostrará

cosas que no tenemos tan presentes, pero que sin querer vamos dejando en

Internet. Por otro lado, los compañeros de i4s Daniel González y Marta Barrio darán una charla sobre gestión de identidades. Otros buenos amigos como Jaime Álvarez y Roberto García hablarán las contraseñas seguras y la inseguridad en las redes inalámbricas.

Es un evento organizado para toda la comunidad universitaria en el que se concederán hasta 0.6 créditos ECTS por asistir... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:53 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

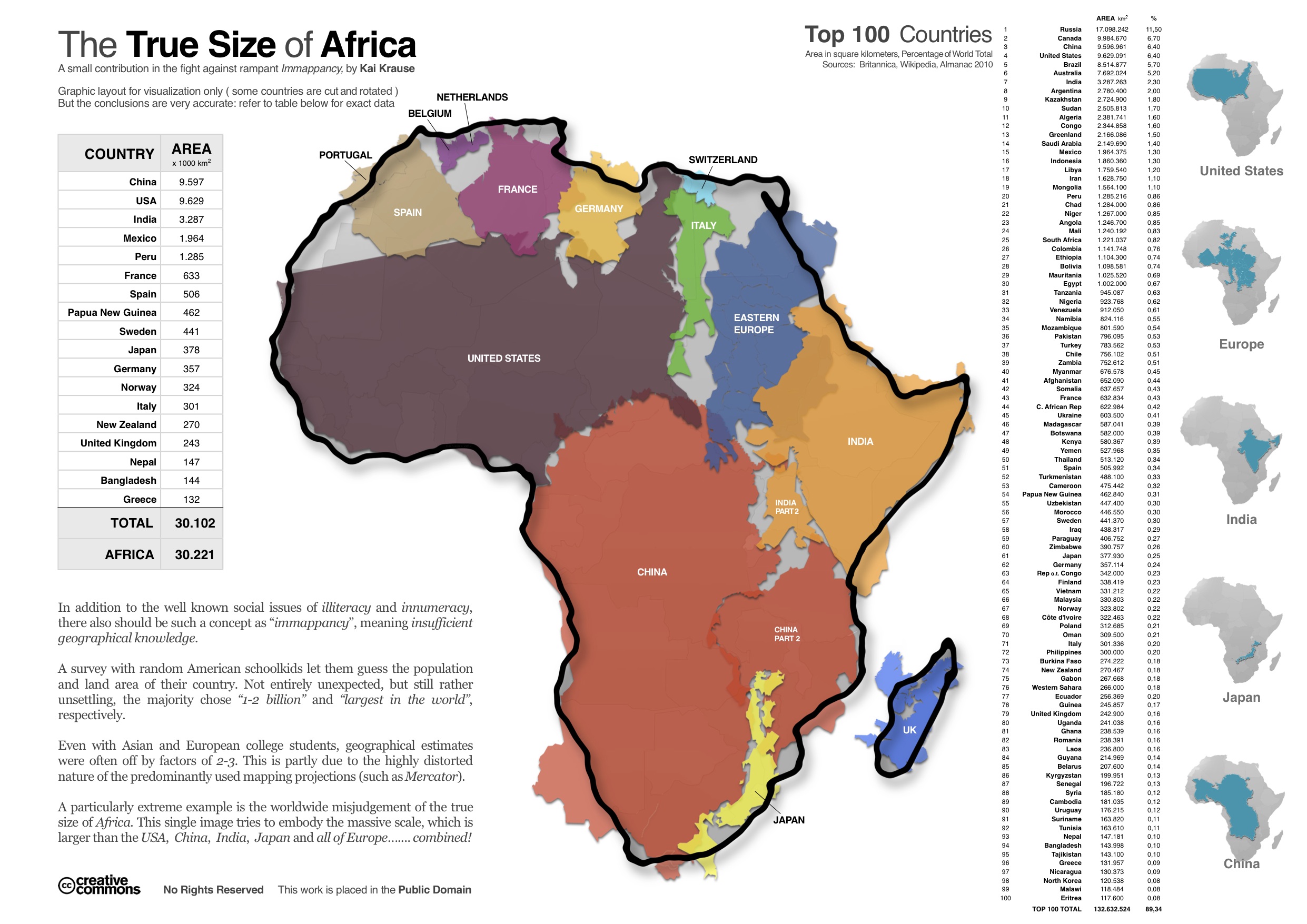

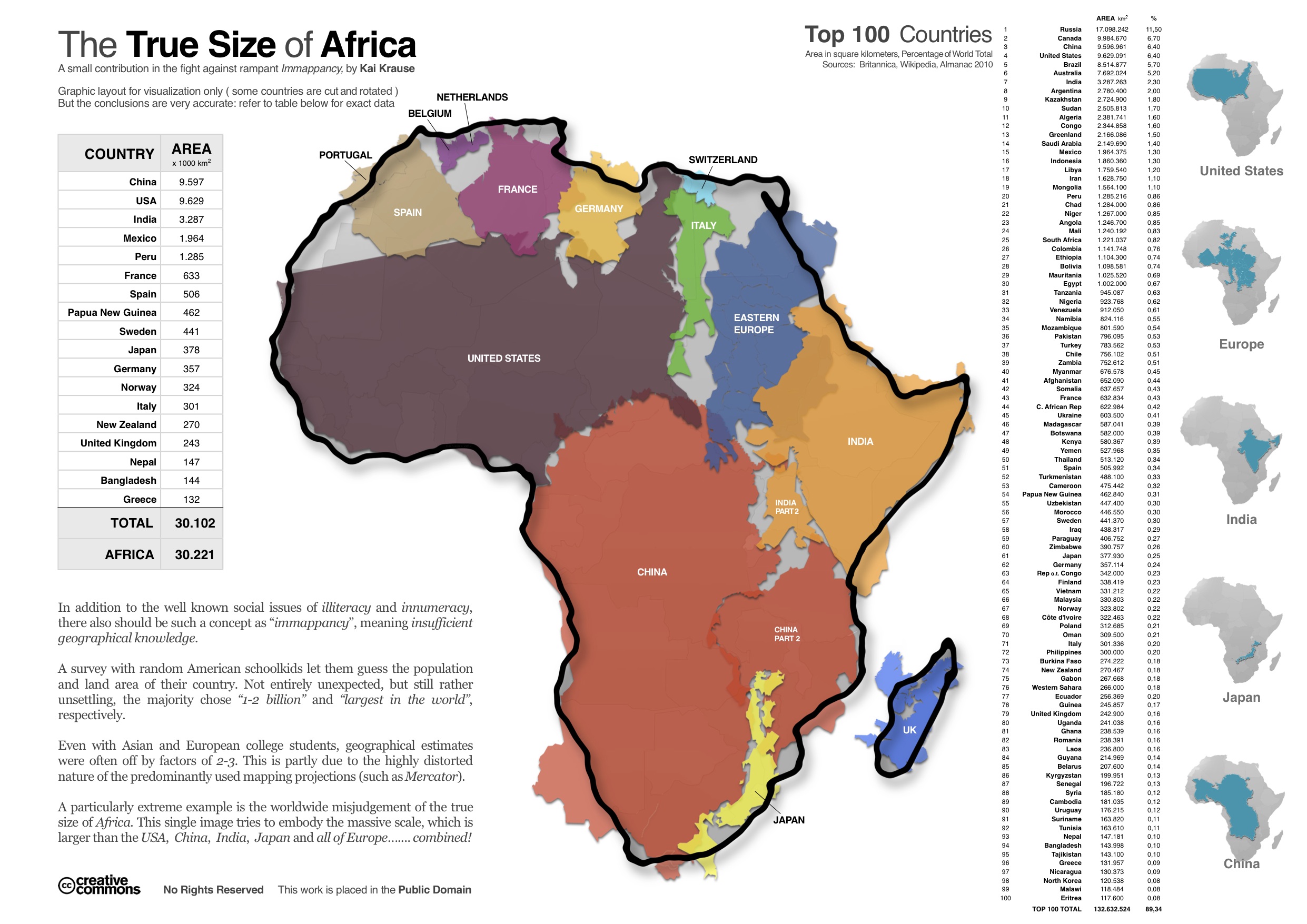

El amapismo podría ser el término

para definir la «carencia de conocimientos geográficos suficientes»,

algo que afecta tanto a las estudiantes como a la gente en general. Y

desde un movimiento surgido del arte y del geohack; se busca discutir la

geovisión colonialista.

Hace ya un tiempo que está circulando en la red un mapa sobre el verdadero tamaño de África.

Se llevó a cabo un interesante montaje de comparación donde se han

encajado países conocidos, en la supuesta superficie del Continente

Negro «Desconocido». Este mapa fue realizado por el artista visual y

digital Kai Krause.

Partiendo

del impacto que supone darse cuenta del «verdadero» tamaño del

continente africano, generalmente distorsionado por las diversas

proyecciones que se... Continuar leyendo Partiendo

del impacto que supone darse cuenta del «verdadero» tamaño del

continente africano, generalmente distorsionado por las diversas

proyecciones que se... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 14:50 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

En

los días 11 y 12 de noviembre se ha celebrado el Mobile

Pwn2Own 2014 el evento destinado a revelar vulnerabilidades para los

dispositivos móviles de última generación. En esta ocasión han sido los iPhone 5S, Galaxy S5, LG Nexus 5, Amazon

Fire Phone y Windows Phone los dispositivos en los que se han encontrado

vulnerabilidades.

Organizado por HP Zero Day Initiative

y el patrocinio del equipo de seguridad de Google Android y Blackberry, el

evento celebrado en Tokio ha concluido con diversos equipos ganadores y

cuantiosos premios en efectivo (había una bolsa de hasta 425.000$ para recompensas).

Este año se han encontrado vulnerabilidades en todos los sistemas operativos

móviles: iOS, Android y Windows Phone. Aunque hay que señalar que Windows Phone

fue la única plataforma en la que no se llegó a tomar el control... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:49 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

Uno de los aspectos que más inquietan a las empresas cuando se habla de cloud computing es la seguridad. Pero, ¿Hay seguridad en la nube? [PDF].

La respuesta es un sí rotundo. Existen ya soluciones plenamente

asentadas que permiten a los socios de negocio y empresas gestionar su

protección de dispositivos de forma sencilla y eficaz a un precio

asequible. Porque la seguridad cuanto más simple, más eficaz.

Todavía muchas empresas no son conscientes de que tienen que proteger su

información corporativa. Datos que es uno de los principales objetivos

de los cibercriminales pero que, en muchas ocasiones, se guarda sin

cifrar u otras medidas de protección que garanticen que nadie pueda

acceder a ellos.

Para conseguir hacer entender a las empresas porque es vital contar con

una solución de seguridad, hace falta un canal especializado que pueda

estar cerca de estas compañías. Para ayudaros en esta tarea os

presentamos este whitepaper.

En el... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:47 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

También conocido como CRLF Injection Attack,

HTTP response splitting es técnica en la que un atacante se vale de la

inyección de retornos de carro y de línea para alterar una respuesta

HTTP y separarla en dos (de ahí su nombre). De esta forma puede incluir

cualquier contenido en la segunda petición y poner en riesgo la

seguridad y privacidad de los usuarios que visitan la web, así como

pudiendo alterar la página. Típicamente, permite inyectar JavaScript.

Funcionamiento de un HTTP response splitting

El navegador inicia una petición (sea GET, POST o cualquiera de los

otros verbos que usa HTTP) que se envía al servidor web. Este a su vez

responde con un código de estado (2XX para éxito, 3XX para redirección,

4XX para error etc…) y el contenido de la respuesta, que habitualmente

incluye el HTML de una web que será interpretada por el navegador del

cliente.

Las diferentes líneas de una petición GET, por ejemplo, se separan por

un retorno de carro y otro de línea (%0d... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:35 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

Ya te hablamos en su día de interesantes proyectos software o developers financiados vía crowdfunding.

Pero esto del crowdfunding sigue tan en boga que en los meses que han

transcurrido desde el post han seguido surgiendo nuevos e interesantes

proyectos. Hoy te traemos uno de los más ambiciosos fuera y dentro del

mundo developer: Hour of Code, la propuesta que ha montado en Indiegogo la gente de Code.org para intentar conseguir cinco millones de dólares con los que dar una hora de programación a unos 100 millones de estudiantes por todo el globo.

De hecho tan sólo necesitan la mitad de esa cifra ya que empresas como Google, Microsoft o Salesforce igualarán cada euro

que los inversores particulares pongan. De todos modos es un cifra

significativa y aún están a un millón de dólares de conseguir esos dos

millones y medio, cantidad que deben lograr antes del 14 de Diciembre... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:33 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

Adobe

ha publicado una actualización para Adobe Flash Player para evitar 18

nuevas vulnerabilidades que afectan al popular reproductor. Los problemas podrían

permitir a un atacante tomar el control de los sistemas afectados.

Las vulnerabilidades afectan a

las versiones de Adobe Flash Player 15.0.0.189 (y anteriores) para Windows y

Macintosh, Adobe Flash Player 13.0.0.250 (y versiones 13.x anteriores) para

Windows y Macintosh y Adobe Flash Player 11.2.202.411 (y anteriores) para

Linux.

La mayoría de las

vulnerabilidades que se corrigen en este boletín ( APSB14-24)

permitirían la ejecución de código arbitrario aprovechando los siguientes

fallos de seguridad:

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:32 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|

Partiendo

del impacto que supone darse cuenta del «verdadero» tamaño del

continente africano, generalmente distorsionado por las diversas

proyecciones que se... Continuar leyendo

Partiendo

del impacto que supone darse cuenta del «verdadero» tamaño del

continente africano, generalmente distorsionado por las diversas

proyecciones que se... Continuar leyendo