« Entradas del 25 de Abril, 2015

|

25 de Abril, 2015

□

General |

|

|

Nuestros “ordenadores de bolsillo” Android nos dan la posibilidad de instalar aplicaciones de todo tipo.

Aplicaciones con mayor o menor

usabilidad, tal vez no nos aporten nada salvo, al ejecutarlas, poder

disfrutar de una imagen, escuchar un bonito sonido o… ¿quién sabe?

Normalmente

estas instalaciones las realizamos desde la tienda oficial Google Play

que es una plataforma de distribución digital de aplicaciones móviles

para los dispositivos con sistema operativo Android. Las aplicaciones se

encuentran disponibles de forma gratuita, así como también con costo. Normalmente

estas instalaciones las realizamos desde la tienda oficial Google Play

que es una plataforma de distribución digital de aplicaciones móviles

para los dispositivos con sistema operativo Android. Las aplicaciones se

encuentran disponibles de forma gratuita, así como también con costo.

Podemos acceder a la “tienda”... Continuar leyendo Podemos acceder a la “tienda”... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 17:53 · Sin comentarios

· Recomendar |

| |

|

25 de Abril, 2015

□

General |

|

|

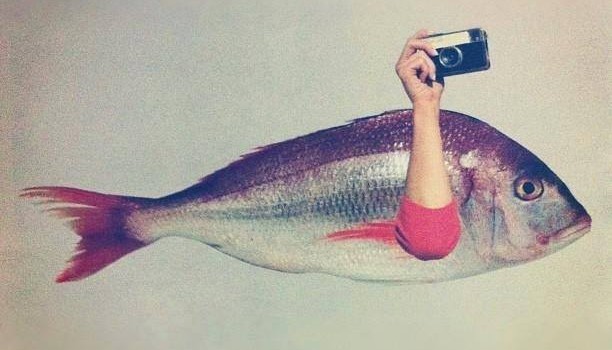

Los que se apropiaron del espacio son adolescentes que canalizaron la

necesidad de mostrarse en un foro administrado por una persona anónima.

Las imágenes de alto contenido erótico y pornográfico invaden por estos

días diferentes soportes digitales sin ningún tipo de control: la

situación fue alertada a UNO por sus lectores a través de mensajes.

Llegar hasta el material no demandó mucho esfuerzo ni tiempo, solamente

disponer de una cuenta de Twitter. Una vez dentro de ella es posible

acceder (sin ningún tipo de filtro ni restricción) a imágenes de jóvenes

desnudas -en su mayoría-, aunque también aparecen varones exhibiendo

sus partes íntimas.

Cada fotografía posteada está acompañada de un mensaje en tono agresivo

revelando información privada y lo más grave es que se publica la

identidad de la persona.

Los “protagonistas” de esta nueva modalidad que los expertos denominan

ciberacoso o grooming son jóvenes que en muchos casos desconocen la

peligrosidad que... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:51 · Sin comentarios

· Recomendar |

| |

|

25 de Abril, 2015

□

General |

|

|

De acuerdo al estudio de ISACA y la conferencia RSA, el 82 por ciento de

las organizaciones esperan un ataque en 2015, sin embargo continúan en

una laguna donde existe personal cada vez menos calificado e incapaz de

manejar amenazas complejas o entender el sector en el que se

desempeñarán. Más de uno de tres (el 35 por ciento) son incapaces de

ocupar las posiciones. Estos son algunos de los descubrimientos clave

del estudio: "Estado de la Ciberseguridad: Implicaciones para el 2015",

un estudio conducido por ISACA, organización global líder en

ciberseguridad, y RSA Conference, importante organizador de eventos de

seguridad.

Basados en la encuesta global realizada a 649 gerentes o profesionales

de TI y ciberseguridad, el estudio muestra que el 77 por ciento de los

encuestados han experimentado un ataque y perciben que éstos

incrementaron de manera exponencial en en 2014; (un 82 por ciento)

podría ser objetivo de un ataque en 2015. Al mismo tiempo, estas... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:42 · Sin comentarios

· Recomendar |

| |

|

25 de Abril, 2015

□

General |

|

|

Google

y Apple siempre han tenido sus diferencias, pero un nuevo huevo de

Pascua dentro de Google Maps acaba de subir la rivalidad a un nivel

completamente nuevo. Si te diriges a estas coordenadas con la vista de mapa normal activado, verás la mascota de Android de Google meando orinando en el logotipo de Apple.

Por

el momento, no está claro quién creó esta pedazo de la travesura y si

Google es aún consciente de su existencia. Podría haber sido hecha por

un empleado de Google renegado, o un usuario mediante una herramienta de

mapeo crowdsourced como Map Maker. En cualquier caso, es una adición

loca (y bastante graciosa) que seguro sacará de quicio a algunos de los

empleados en Cupertino. ¡Fuego!

Fuente: http://www.engadget.com/2015/04/24/google-maps-android-apple-piss/

Autor

|

|

|

|

publicado por

alonsoclaudio a las 17:35 · Sin comentarios

· Recomendar |

| |

|

25 de Abril, 2015

□

General |

|

|

Durante su paso por SEGURINFO 2015 en Argentina, tuvimos la oportunidad de conversar con el reconocido hacker Chema Alonso sobre los principales retos en lo que refiere a la gestión de la seguridad corporativa.

Si pensamos en la gestión de la

seguridad en una empresa, ¿es más peligroso un usuario que sabe o que no

sabe de los posibles riesgos?

Yo creo que dentro de las empresas hay que

hacer que los usuarios entiendan los riesgos. La manera en que los

cibercriminales las están atacando ha cambiado; ya no se busca una

vulnerabilidad desde afuera, se sabe que siempre hay vulnerabilidades

desde adentro que son los empleados. Se están produciendo ataques

dirigidos a ellos para conseguir robar cuentas e identidades de los

sistemas internos.

Se aprovecha que muchas empresas están invirtiendo en la seguridad perimetral, en proteger las vulnerabilidades del software

que está expuesto en Internet, y no se preocupan tanto de poner

segundos... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:25 · Sin comentarios

· Recomendar |

| |

|

25 de Abril, 2015

□

General |

|

|

Según estadísticas, alrededor del

75% de las personas con acceso a Internet se han buscado a sí mismas en

Google. Me parece un hecho trivial, de amor propio con algunos toques de

ego, pero ego del bueno: quererse, nada de idolatrarse. También puede

ser curiosidad. Pero resulta que el gigante de la venta de personas en

Internet tiene muchos datos más sobre nosotras que los que efectivamente

sabemos que tiene.

Sabemos que tiene datos nuestros porque se los dimos cuando creamos

nuestra cuenta de Gmail, porque usamos Android, porque usamos Docs,

porque usamos cualquiera de sus productos, porque sabemos que Google

recolecta nuestra información cuando lo usamos para navegar, porque

usamos Chrome o simplemente porque aceptamos que Google es una suerte de

Diosa todopoderosa que nos otea.

El asunto es que Google es una empresa, una que se dedica a hacer

espionaje global con el visto bueno (por acción u omisión) de las

personas, pero además de eso tiene un... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:22 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|

Normalmente

estas instalaciones las realizamos desde la tienda oficial Google Play

que es una plataforma de distribución digital de aplicaciones móviles

para los dispositivos con sistema operativo Android. Las aplicaciones se

encuentran disponibles de forma gratuita, así como también con costo.

Normalmente

estas instalaciones las realizamos desde la tienda oficial Google Play

que es una plataforma de distribución digital de aplicaciones móviles

para los dispositivos con sistema operativo Android. Las aplicaciones se

encuentran disponibles de forma gratuita, así como también con costo. Podemos acceder a la “tienda”...

Podemos acceder a la “tienda”...