« Entradas del 28 de Noviembre, 2014Mostrando 1 a 10, de 13 entrada/s en total:

|

28 de Noviembre, 2014

□

General |

|

|

He insistido mucho con este tema,

espero no cansarte, porque hoy voy a hacerlo de nuevo. Me parece genial

que en un celular puedan colocarse cámaras de las características de las

que se están montando hoy. Durante años quise comprar una buena cámara

fotográfica. El principal problema era el dinero: no tenía un mango y

esas cámaras son caras. El asunto es que luego llegaron dos gatitas a mi

casa, y con mi compañera nos pasábamos el día lamentando no tener una

cámara con la que retratar el compendio de cosas graciosas, simpáticas,

risibles y demás que hacían estas dos gatitas a diario. Por lo que

hicimos un enorme esfuerzo y compramos una cámara digital, no tan buena

como la réflex que queríamos, pero se trataba de un híbrido de algunas

características de las réflex con las mejores de una digital.

La cámara tenía ese destino: retratar todo lo que nos parecía

“guardable” de esta nueva etapa. Los primeros días fueron geniales,

luego ya comenzó a... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:12 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

Una

encuesta realizada Unisphere Research y patrocinada por Oracle desvela la falta de medidas de seguridad en una

gran mayoría de las empresas.

Bajo el título " DBA – Security Superhero: 2014 IOUG

Enterprise Data Security Survey" se presentan los... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:10 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

Medir los protocolos de seguridad digital al interior de las organizaciones es algo que todas las compañías deben hacer de manera recurrente. Muchas de las vulnerabilidades y ataques que sufren las grandes empresas se deben a la falta de esquemas seguros que traen como consecuencia fuga de información vital para las compañías.

Por esta razón en Reporte Digital invitamos a tres expertos en temas de seguridad para que nos contaran sus puntos de vista de cómo implementar hacking ético en las organizaciones,

para algunos el término puede sonar extraño, pero es una forma de

proteger la información en las empresas de ciberdelincuentes.

Daniel Rojas, experto en seguridad informática; Fabián Garzón, consultor en temas Consultor en IQ Information Quality y Leonardo Huertas, Chief Security Ambassador de Eleven Paths, empresa de Telefónica; explican lo que deben tener en cuenta las empresas a la hora de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:08 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

OWASP (Open Web Application Security Project) es un proyecto abierto dedicado a identificar y prevenir problemas de seguridad en aplicaciones web.

Recientemente se abrió un capítulo local de OWASP en la Patagonia, que servirá como punto de

encuentro y difusión para las distintas actividades que se llevan a

cabo en la región. Uno de los objetivos principales que llevaron a

crear este capítulo es que todos aquellos interesados en la seguridad

informática puedan compartir experiencias, técnicas, novedades, así

como también hacer difusión de eventos y charlas. Es nuestro deseo

poder crecer como una comunidad colaborativa, donde coordinaremos

diferentes actividades para poder reunirnos y debatir sobre los temas

de interés.

La comunidad OWASP está compuesta por individuos y organizaciones de

todo el mundo, quienes trabajan para crear herramientas, metodologías,

documentación, tecnologías, artículos y demás recursos relacionados con

la... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:07 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

Ni siquiera los gerentes de Twitter se libran de publicar por error mensajes reservados en la red social: el jefe de Finanzas, Anthony Noto, publicó un tuit, ya borrado, sobre la inminente compra de una firma cuyo nombre no especificó.

"Sigo pensando que deberíamos comprarla", escribió en la noche

del lunes, según recogen varios medios. "Tengo un plan", añadía en el

mensaje luego borrado. No está claro a quién iba dirigido el mensaje,

sino sólo que esta persona debía reunirse a mediados de diciembre con un

representante de la firma que quieren comprar. Un portavoz de Twitter

confirmó a la agencia Bloomberg que Noto envió por error de forma

pública un mensaje privado. Las acciones de Twitter no sufrieron ningún

cambio por la metida de pata.

Twitter cuenta con un perfil personal de mensajes públicos, pero también el chat privado "Direct Message DM",

que sólo recibe el destinatario. Pero es bastante común que los

usuarios se equivoquen y... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:05 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

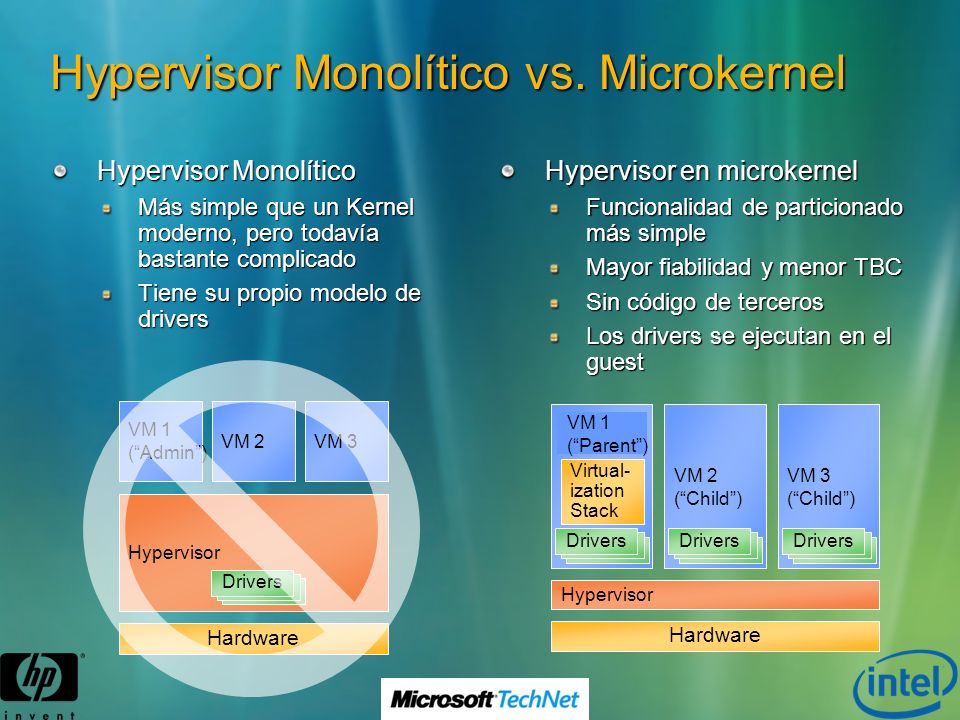

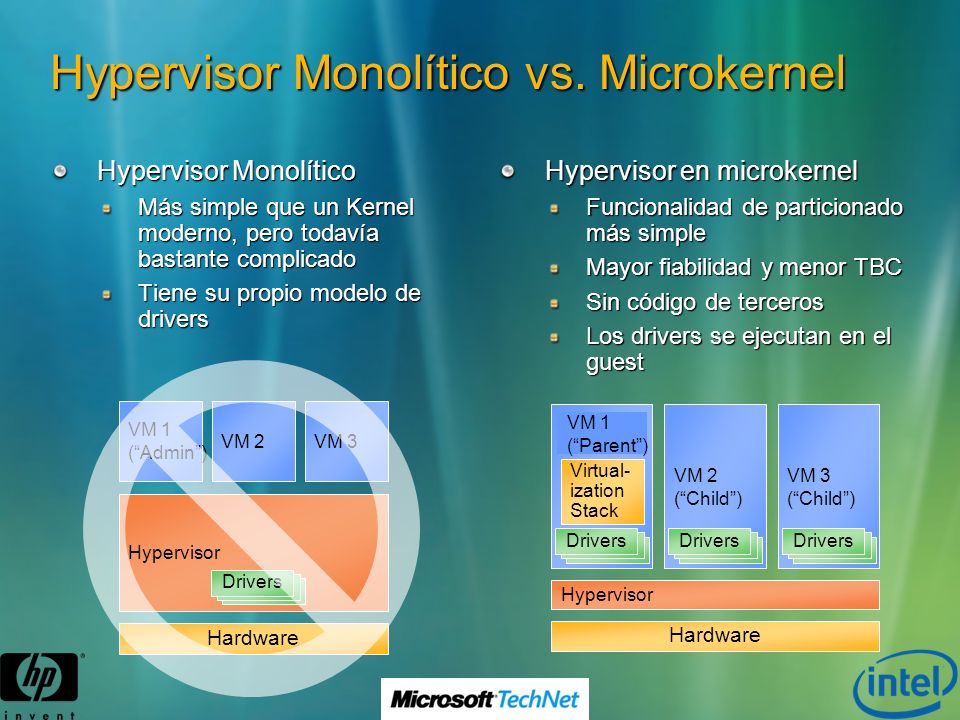

Día a día, la mayoría de nosotros los mortales usamos sistemas

operativos con núcleos monolíticos, es decir, la mayoría de las

operaciones de interacción directa con el hardware radican en modo

privilegiado, es decir en modo kernel, a diferencia del modelo de

micronúcleo, donde su nombre lo dice, el núcleo es muy pequeño. En este

esquema, solamente las operaciones más básicas trabajan en modo kernel,

mientras las demás, incluyendo la pila TCP/IP, residen en modo usuario:

Ahora bien, ¿cuál es mejor?, pues esta interminable discusión, como la

interminable de VIM vs Emacs, ya ha sido abordada y discutida por muchos

investigadores y expertos en ciencias de la computación, entre ellos, Linus Torvalds y Andrew S. Tanenbaum.

Sin embargo, entre los varios pros y contras, el motivo de este

artículo es para sencillamente demostrar uno de los beneficios de un

microkernel ante un fallo de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:00 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

Los coches modernos están entrando de lleno en la era de la Internet de las Cosas (IoT).

¿Quieres

desbloquear el coche con su smartphone a través de Internet o cambiar

los comandos de los botones del volante? Necesitas un poco de hardware

como Carduino para hablar con el coche...

Carduino es un dispositivo de código abierto desarrollado por el

fundador de CarKnow, Josh Siegel, en los laboratorios del MIT. El

proyecto nació como una simple idea para permitir a los desarrolladores

crear aplicaciones que funcionan con comandos CAN (Controller Area Network). El resultado es un dispositivo que permite al propietario trabajar y cambiar las características del coche.

El

dispositivo, de tamaño de una tarjeta de crédito, se conecta a ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:58 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

“Para ir por donde no se sabe, has de ir por

donde no se sabe”

Esta es una pequeña historia que confirma que con algo de curiosidad,

trabajo duro e insistencia se llega casi siempre a buen puerto. Es el

relato sincero de una humilde batalla, de cómo descubrimos la

vulnerabilidad que afectaba a Drupal ( CVE-2014-9016) y a Wordpress ( CVE-2014-9034),

de cómo un día Drupal decidió corregirla y de cómo tuvimos que esperar

un día más para ver la actualización de Wordpress, de las vicisitudes y

dudas que tuvimos al reportarla, y de cómo conseguimos sortearlas... Tan

solo es un ejemplo más, para todos aquellos que se adentren... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:56 · Sin comentarios

· Recomendar |

| |

|

28 de Noviembre, 2014

□

General |

|

|

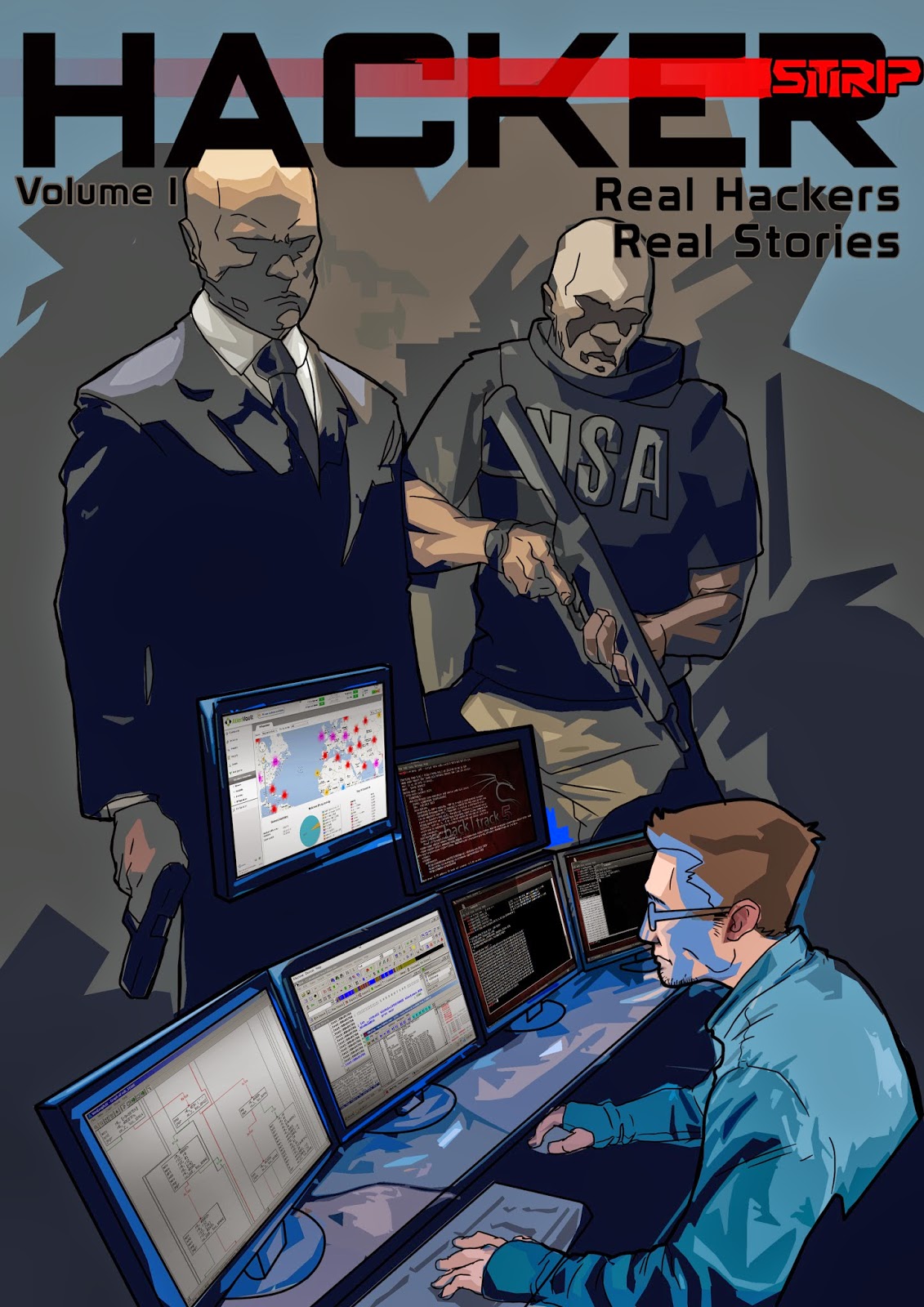

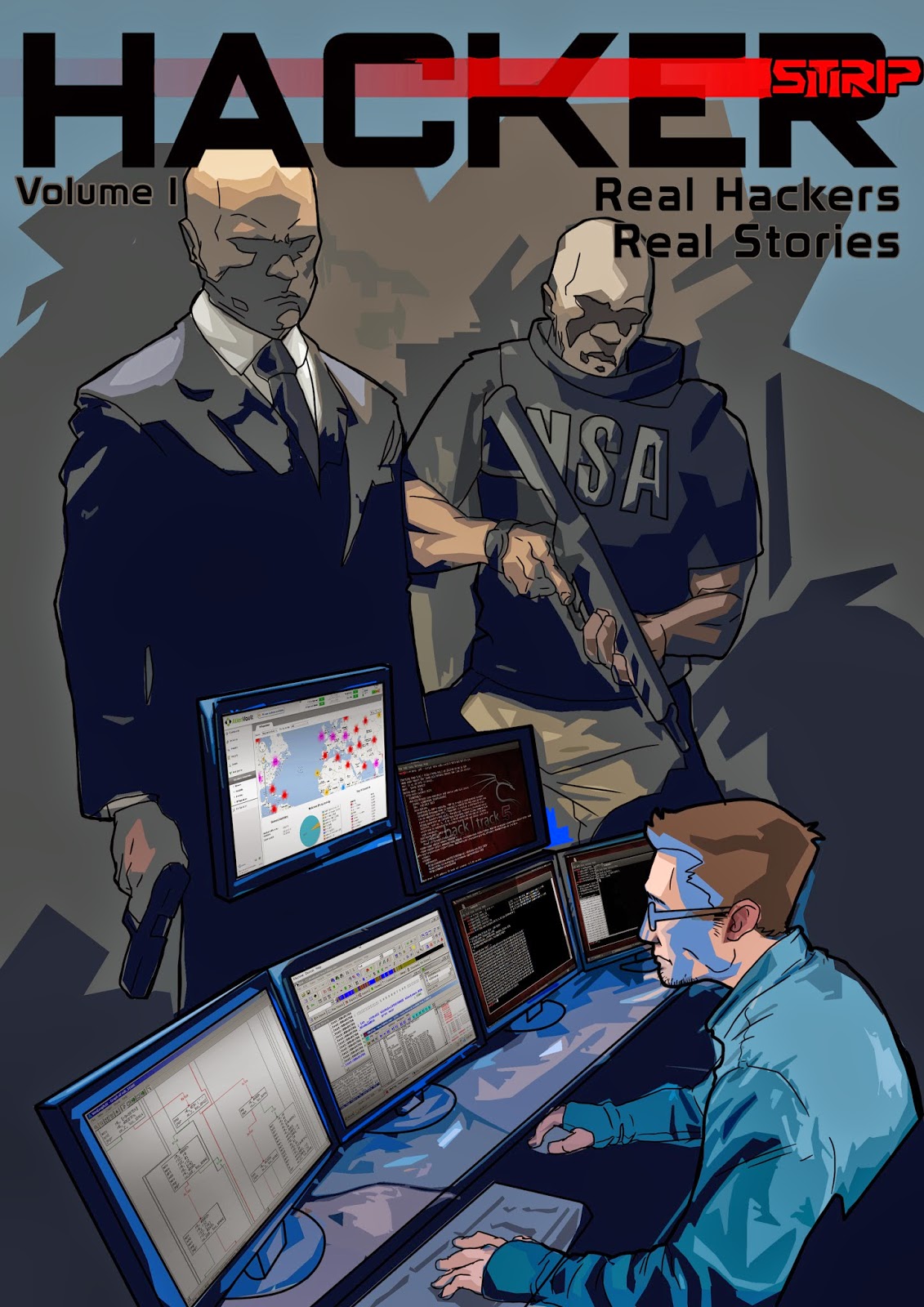

Portada Vol. 1 previsto para agosto de 2015

Cuando Mikko Hypponen muestra abiertamente el apoyo a una campaña de crowdfunding sin duda merece la pena dejar un momento lo que estás haciendo y echar un vistazo... y no decepciona... se trata de Hacker Strip, ¡un webcomic sobre historias reales de hackers reales!

Un

cómic que ofrece un vistazo al mundo de la seguridad en Internet como

nunca lo habías visto antes. Las técnicas ilustradas implican algunos de

los recientes incidentes más actuales en el sector de la seguridad y

son muy similares a los escenarios del mundo real que representan. El

primer volumen está casi hecho y en sus páginas encontraréis referencias

a Heartbleed, el anonimato en Tor, la Web profunda y SilkR0ad, y muchas

más sorpresas.

Necesitan

apoyo para recaudar $10,000 y terminar de hacerlo posible. Los fondos

serán utilizados para ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:54 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|