« Entradas del 09 de Noviembre, 2014

|

09 de Noviembre, 2014

□

General |

|

|

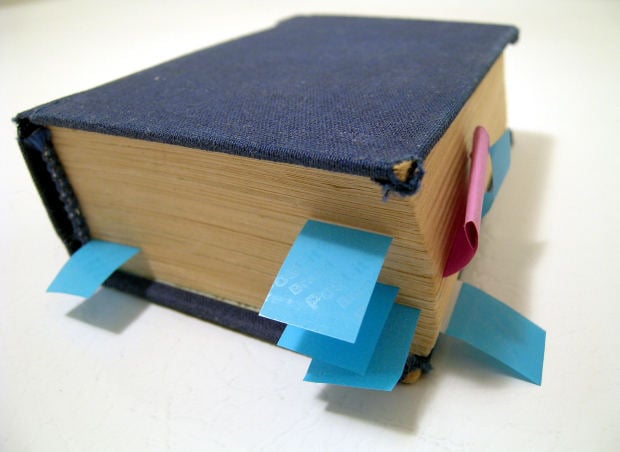

En mi época de estudiante siempre tuve un problema: la concentración.

No hace tampoco mucho tiempo de aquello y ya teníamos teléfonos con

mensajes y redes sociales dispuestos a distraernos de los libros

repetidas veces. Al final, mirabas el reloj y te dabas cuenta que en las

últimas 3 horas te habías levantado a hacerte dos cafés, pero poco más…

Si además estudias con el ordenador encendido, es más fácil

distraerse. Todos los estudios realizados en cuanto a la concentración

sugieren que un ambiente de relax y un sitio ordenado potencian la

capacidad de conseguirlo. Por lo que vamos a enseñarte una manera de

crear el ambiente perfecto, abriendo tres pestañas de tu navegador.

Sigue estos pasos

Los pasos son sencillos, abre estos tres enlaces en tres

pestañas distintas, simultaneamente, y con el sonido de tu ordenador

activado:

Pestaña 1: http://www.rainymood.com/

Pestaña 2: ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:20 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

Con

el título "Introducción a Bitcoin" se ha publicado la tercera y última

lección del curso de Sistemas de Pago Electrónico en el MOOC Crypt4you,

siendo sus autores los profesores de la Universitat de les Illes Balears María

Magdalena Payeras, Andreu Pere Isern y Macià Mut, miembros del grupo de Seguridad

y Comercio Electrónico http://secom.uib.es/ SeCOM.

El objetivo de esta lección es el

de ofrecer una introducción a los

conceptos básicos de Bitcoin así como a algunos puntos importantes que

afectan a su funcionamiento. Como en todo medio de pago, la seguridad y la

privacidad son dos requisitos indispensables, por lo que se analizarán los

mecanismos que propone Bitcoin para mantener la seguridad, la privacidad y

otros requisitos de todo medio de pago. No obstante, Bitcoin también plantea

una serie de inconvenientes o... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:57 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

Hoy te traemos software libre para esos duros momentos en que se nos disparó el dedo.

IMPORTANTE: Si estás buscando magia… mejor buscá una maga.

A todas nos ha pasado alguna vez: sin querer damos “borrar” a algún

archivo y justo se trata de archivos o datos que no van a parar a la

papelera. En lo personal, como jamás limpio una papelera, siempre que

borro algo lo hago apretando shift+supr porque de esta manera ningún

archivo va a la papelera (y me evito tener que acordarme de limpiarla).

El problema es cuando me doy cuenta de que justo ese archivo NO era el

que quería borrar para siempre. Al conflicto de borrar un archivo

importante se le suma el de sentirse la persona más imbécil del planeta.

Bueno, la segunda parte de la afirmación anterior no puede resolverse

con los programas que traemos hoy, pero al menos, puede dejar de

sentirse. Hoy te hablamos de PhotoRec y TestDisk, dos fantásticas

aplicaciones multiplataforma y libres que pueden ser de mucha utilidad

cuando... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:53 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

Internet da un paso más, ahora está “insertado” de serie en nuestras “cosas”,

en todo lo que utilizamos en nuestra rutina diaria, es parte de nuestras vidas

que ahora son digitales, como nos presentaban en esas películas futuristas de

hace unos años.

De un tiempo a esta parte

Internet ha dejado de ser algo exclusivo de nuestro mastodóntico ordenador de

sobremesa, hace tiempo que estos aparatos quedaron en desuso, con la aparición

de los ordenadores portátiles y posteriormente del resto de “fauna digital”.

... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 13:06 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

Ralf-Philipp Weinmann descubrió sistemas escondidos que permiten controlar celulares sin que los usuarios lo sepan.

Más razones para preguntarse qué clase de infraestructura tenemos y cuál es la que deberíamos construir.

Se sabe desde hace tiempo que los sistemas operativos privativos,

tanto de computadoras como de celulares (computadoras móviles, bah),

poseen puertas traseras y “errores” de diseño que los hacen inseguros a

pinchaduras, virus, gusanos y largos etc. Todo esto aprovechado por las

agencias de inteligencia de todo el mundo, haciéndonos creer que es cosa

e’ mandinga, es decir, cosa de hackers antisociales en habitaciones

oscuras.

Todas estas experiencias llevan a desconfiar de los aparatos que llevamos en nuestros bolsillos

Las activistas, las abogadas y las periodistas lo saben muy bien:

información que no se sabe cómo se filtró o llamadas anónimas que

repiten conversaciones privadas. Todas estas experiencias llevan a

desconfiar de los aparatos que... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:00 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

Hay que remontarse a abril

de 2011, cuando se publicaron 17 boletines, para encontrar un mes con más

boletines de seguridad. Entre los 16 boletines que se publicarán, cinco están calificados como críticos y

corrigen vulnerabilidades que pueden dar lugar a la ejecución remota de código

en Internet Explorer y sistemas Windows. Nueve

boletines serán de carácter importante y los dos boletines... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:55 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

Ange Albertini (padre de Angecryption que más adelante veremos) es sin duda un auténtico mago a la hora de crear binarios "políglotas", que son ficheros que tienen simultáneamente varios formatos. Por ejemplo PDF/ZIP/JPG/Audio, PE/PDF/HTML/ZIP, TrueCrypt/PDF/ZIP, etc. Es decir, cada uno de estos ficheros pueden ser abiertos por varias aplicaciones sin error. Ange Albertini (padre de Angecryption que más adelante veremos) es sin duda un auténtico mago a la hora de crear binarios "políglotas", que son ficheros que tienen simultáneamente varios formatos. Por ejemplo PDF/ZIP/JPG/Audio, PE/PDF/HTML/ZIP, TrueCrypt/PDF/ZIP, etc. Es decir, cada uno de estos ficheros pueden ser abiertos por varias aplicaciones sin error.

Una de las cosas que más nos interesan, dado el mundo de maldad y desenfreno en el que vivimos los hackers"piratas informáticos", es la técnica para abusar de la cabecera de los ficheros GIFs y añadir código Javascript. El resultado un fichero GIF que sea un fichero GIF y JS al mismo tiempo.

Imaginad... basta con publicar anónimamente una copia de una de las

últimas imágenes robadas de alguna famosa y recibiremos miles y miles

de visitas de incautas (pero satisfechas) víctimas, cuyos... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:53 · Sin comentarios

· Recomendar |

| |

|

09 de Noviembre, 2014

□

General |

|

|

El robo de información en Internet es ya un problema endémico. A través

de las webs de las empresas, los piratas informáticos pueden acceder a

las bases de datos, suplantar la identidad de los usuarios o realizar

interrupciones del servicio, entre otros actos delictivos. España es el

segundo país más atacado del mundo después de Estados Unidos y

concentra el 20% de los ciberataques internacionales, según datos de la

compañía española de seguridad S21sec,

que opera con 26 empresas del IBEX 35. Pese a la proliferación de los

delitos en la red, no hay suficientes expertos en ciberseguridad que

implementen muros para evitar las fugas de datos.

"En España debería existir un grado de ingeniería especializado en ciberseguridad. Hacen falta profesionales bien formados", señala José Luis Narbona, presidente de la Asociación Nacional de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:51 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|