« Entradas por tag: aplicacionesMostrando 11 a 15, de 15 entrada/s en total:

|

09 de Agosto, 2014

□

General |

|

|

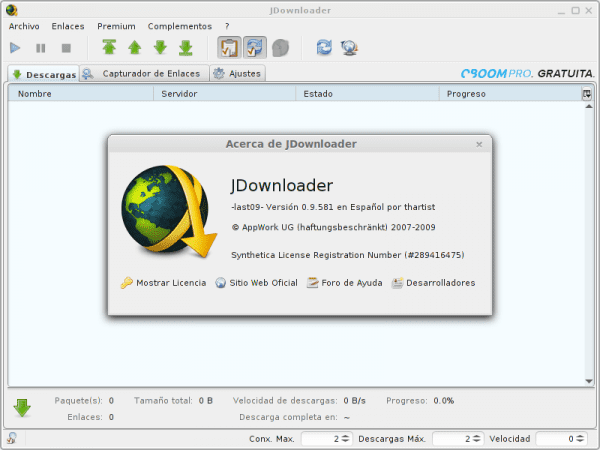

Muchos (o todos) los que lean esto conocerán ya jDownloader, uno de los gestores de descargas más populares del mundo. Este programa nos permite descargar contenidos de sitios tales como MEGA, MediaFire y muchísimos más (incluso YouTube); así como ayudarnos al resolver captchas, pausar y reanudar descargas, etc.

jDownloader es software libre en su mayor parte, a

pesar de lo cual no suele encontrarse en los repositorios de la mayoría

de distros, requiriendo instalarse a través de repositorios externos

tales como AUR en Arch Linux o un PPA en Ubuntu.

Ahora les voy a mostrar un método universal que sirve para cualquier distro y que nos permitirá tener siempre la última versión del programa con gran facilidad.

Procedimiento

El procedimiento es tan sencillo que lo único que hay que hacer es meter los siguientes comandos en la terminal:

wget http://mfte.co/d/jdownloader/jdownloader.sh

sudo sh jdownloader.sh

rm jdownloader.sh

Y... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:44 · Sin comentarios

· Recomendar |

| |

|

01 de Agosto, 2014

□

General |

|

|

El portal educ.ar pone a disposición una nueva aplicación, que permite a

los usuarios acceder desde sus dispositivos móviles a los contenidos de

la sección «Noticias» y a distintos recursos educativos recomendados.

Con esta nueva propuesta los invitamos a informarse, conocer y compartir

las distintas propuestas del portal.

La aplicación se actualiza todos los días con los últimos contenidos publicados en «Noticias», y con distintos recursos educativos recomendados por especialistas y destinados a los docentes para trabajar en el aula. Los contenidos pueden ser marcados como Favoritos y guardarlos para leerlos más tarde. Y también pueden ser enviados por correo electrónico para retomar su lectura en una computadora de escritorio. Esto último puede resultar especialmente beneficioso en el caso de recursos interactivos como videojuegos o secuencias didácticas interactivas, que no pueden ser vistas desde... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:22 · Sin comentarios

· Recomendar |

| |

|

30 de Junio, 2014

□

General |

|

|

En EFYTimes se suelen publicar pequeños recopilatorios, muchos de ellos bastante interesantes como el que os traducimos

a continuación. Se trata de 10 aplicaciones indispensables que todo

buen informático debería llevar consigo en un pendrive USB. Echadle un

vistazo y comentarnos si cambiaríais alguna del listado o si echáis en

falta alguna más:

1.FreeOTFE

Programa

de cifrado de disco al vuelo (OTFE) de código abierto para PCs con

Microsoft Windows que crea unidades virtuales o discos, mediante el cual

se cifra automáticamente todo lo que se escribe a disco antes de ser

almacenado.

2.Spybot - Search & Destroy... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:56 · Sin comentarios

· Recomendar |

| |

|

29 de Abril, 2014

□

General |

|

|

ISO/IEC 27034

ofrece orientación sobre seguridad de la información en el diseño,

desarrollo, programación e implementación de sistemas de aplicación. El

objetivo es asegurar que aplicaciones informáticas ofrezcan el nivel

deseado o necesario de seguridad.

Esta norma multi-partes proporciona orientación sobre cómo especificar,

diseñar/seleccionar y aplicar controles de seguridad de la información a

través de un conjunto de procesos integrados a lo largo del Ciclo de

Vida del Desarrollo de Software (SDLC) de una organización sistemas.

Está orientada al proceso.

Cubre todas las aplicaciones de software desarrolladas internamente, por

adquisición externa, outsourcing/offshoring o a través de enfoques

híbridos. Aborda todos los aspectos desde la determinación de los

requisitos de seguridad de la información, a la protección de

información accedida por una aplicación así como impedir el uso no

autorizado.

La norma es independiente del método... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 06:38 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|