|

15 de Mayo, 2015

□

General |

|

|

Desde Criptored me propusieron realizar un curso de Metasploit en profundidad y no pude decir que no. Desde hace tiempo estoy con muchas ganas de mostrar un Metasploit avanzado, en el cual el alumno pueda desarrollar sus módulos y hacer migraciones de exploits a módulos. Antes de nada agradecer a Criptored la confianza en este curso. El número de horas del curso es de 20, siendo totalmente Online, a través de la plataforma Webex. El curso se llevará a cabo del 1 de Julio de 2015 al 14 de Julio de 2015 y los participantes recibirán el libro de Metasploit para Pentesters en su 3ª Edición.

El curso se divide en dos módulos de 10 horas cada uno. En el primero se verá el Metasploit más de consola, el que permite llevar a cabo acciones de un pentest como puede ser reconocimiento de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:06 · Sin comentarios

· Recomendar |

| |

|

06 de Noviembre, 2013

□

General |

|

|

El otro día, cuando hablé del troyano profesional para Android,

terminaba el artículo recordando de forma rápida algunas medidas de

protección que pueden tomarse. Entre ellas, por supuesto, la de instalar

un anti- malware en el dispositivo Android.

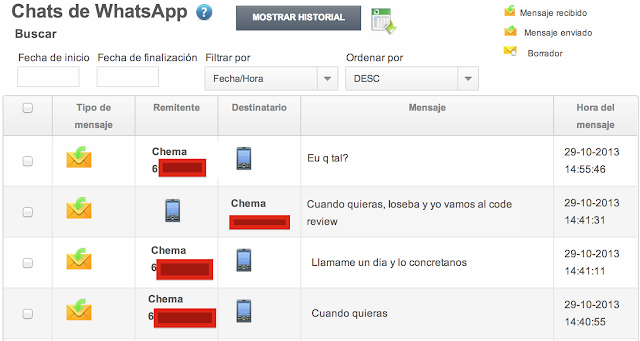

Figura 1: Troyano para Android robando conversaciones de WhatsApp

Figura 1: Troyano para Android robando conversaciones de WhatsApp

Después, reflexionando al releer los posts que había dejado guardados

para leer más tarde, me di cuenta de que - además de haber dejado más

info de cómo espiar WhatsApp - podría haber incitado sin querer a los menos avispados a caer en las manos de las mafias de los Fake AV o los Rogue AV, así que aprovecho el post de hoy para avisar de eso.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:56 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|