Mostrando 11 a 16, de 16 entrada/s en total:

|

14 de Diciembre, 2013

□

General |

|

|

Este

martes Microsoft ha publicado 11

boletines de seguridad (del MS13-096 al MS13-106) correspondientes a su

ciclo habitual de actualizaciones. Según la propia clasificación de Microsoft cinco

de los boletines tienen un nivel de gravedad "crítico", mientras que los seis restantes presentan un nivel

"importante". En total se han resuelto más de 24

vulnerabilidades.

A esperas de acabar el año (y alguna

sorpresa de última hora), Microsoft ha publicado un total de 106 boletines (frente

a los 83 del año pasado), en los que han corregido un total de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:29 · Sin comentarios

· Recomendar |

| |

|

07 de Diciembre, 2013

□

General |

|

|

En la operación se intervino, además, un manual de 170 páginas, escrito

en inglés, con consejos para acercarse a los menores y técnicas para

abusar de ellos.Madrid, España.- Las fuerzas de seguridad

españolas detuvieron a un hombre por la tenencia y distribución de más

de 800,000 archivos con contenido pedófilo y un manual con técnicas para

acercarse a los menores y abusar de ellos, informó hoy la Guardia

Civil. El detenido, de origen español, distribuía a través de

Internet imágenes y vídeos de menores de edad -muchos de ellos menores

de 13 años- sufriendo abusos, vejaciones, violaciones y prácticas de

zoofilia y sadomasoquismo. En la operación se intervino, además,

un manual de 170 páginas, escrito en inglés, con consejos para acercarse

a los menores y técnicas para abusar de ellos sin ser descubierto. La

investigación se inició cuando el Departamento de Seguridad Nacional de

Estados Unidos informó a las autoridades españolas de que un usuario

intercambiaba por correo... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 10:15 · Sin comentarios

· Recomendar |

| |

|

29 de Noviembre, 2013

□

General |

|

|

Hace algún tiempo, cuando estaba recopilando información para escribir

el artículo sobre la seguridad de los sistemas basados en PLCs que se llamó “Tu industria en mi manos”, creé una lista bastante extensa de equipos de automatización expuestos en Internet. Cuando el tiempo me lo permite - muy de tarde en tarde -, me dedico a volver a comprobar si los sistemas continúan “ vivos y expuestos”. Los resultados son desalentadores.

¿Es que nadie leyó el artículo o es que a nadie le importa realmente la

seguridad de sus automatizaciones? Lo más probable es que seguramente,

salvo a los que estamos cerca del mundo de la tecnología y la seguridad,

al resto de las personas no les llegan estas cosas.

Con las automatizaciones que me parecen más críticas hago un esfuerzo

extra, las analizo y busco algún dato que me ayude a ponerme en contacto

con el responsable de ellas de forma directa para poder ayudarle en la

manera que me sea posible. Y es así, de esta forma, como comienza esta... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 08:25 · Sin comentarios

· Recomendar |

| |

|

06 de Noviembre, 2013

□

General |

|

|

El otro día, cuando hablé del troyano profesional para Android,

terminaba el artículo recordando de forma rápida algunas medidas de

protección que pueden tomarse. Entre ellas, por supuesto, la de instalar

un anti- malware en el dispositivo Android.

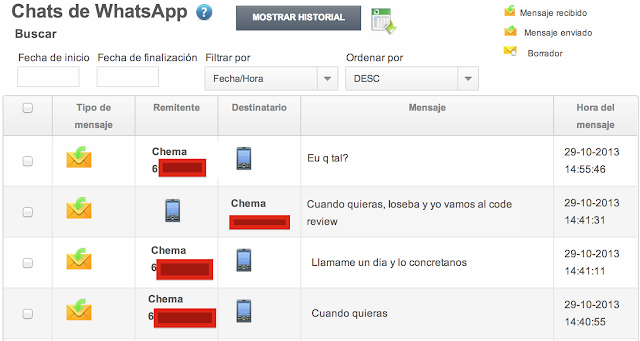

Figura 1: Troyano para Android robando conversaciones de WhatsApp

Figura 1: Troyano para Android robando conversaciones de WhatsApp

Después, reflexionando al releer los posts que había dejado guardados

para leer más tarde, me di cuenta de que - además de haber dejado más

info de cómo espiar WhatsApp - podría haber incitado sin querer a los menos avispados a caer en las manos de las mafias de los Fake AV o los Rogue AV, así que aprovecho el post de hoy para avisar de eso.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:56 · Sin comentarios

· Recomendar |

| |

|

15 de Octubre, 2013

□

General |

|

|

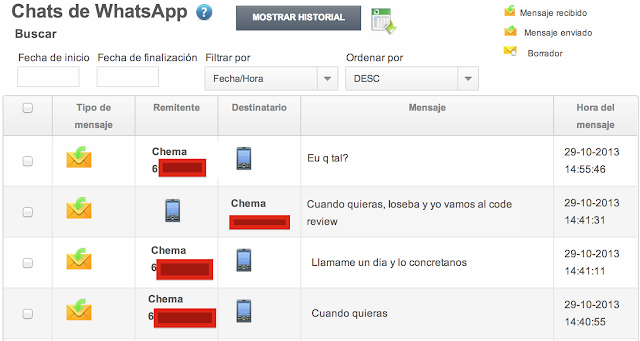

Ya hemos hablado de que recientemente se ha publicado una debilidad en el sistema de cifrado de WhatsApp

que puede permitir que las conversaciones sean descifradas. A día de

hoy no hay una herramienta que no lo haga, pero cualquiera pueda grabar

las conversaciones enviadas por la red y esperar a descifrarlas cuando

salga una aplicación que lo haga. Hay que tener en cuenta que para la

anterior versión ya se creó un plugin de Wireshark que procesaba los ficheros .pcap en busca de las conversaciones, para mostrarlas descifradas, así que es probable que también lo haga en el futuro.

Para evitar esto, lo mejor es utilizar una conexión VPN en cualquier red en la que se vaya a utilizar WhatsApp, para que en caso de que alguien esté capturando el tráfico de red para ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 06:39 · Sin comentarios

· Recomendar |

| |

|

15 de Octubre, 2013

□

General |

|

|

Ya hemos hablado de que recientemente se ha publicado una debilidad en el sistema de cifrado de WhatsApp

que puede permitir que las conversaciones sean descifradas. A día de

hoy no hay una herramienta que no lo haga, pero cualquiera pueda grabar

las conversaciones enviadas por la red y esperar a descifrarlas cuando

salga una aplicación que lo haga. Hay que tener en cuenta que para la

anterior versión ya se creó un plugin de Wireshark que procesaba los ficheros .pcap en busca de las conversaciones, para mostrarlas descifradas, así que es probable que también lo haga en el futuro.

Para evitar esto, lo mejor es utilizar una conexión VPN en cualquier red en la que se vaya a utilizar WhatsApp, para que en caso de que alguien esté capturando el tráfico de red para ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 06:39 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|