|

06 de Agosto, 2015

□

General |

|

|

Mañana jueves 6 de agosto, en la conferencia de seguridad Black Hat de Las Vegas, los investigadores Trammell Hudson and Xeno Kovah presentaran

una prueba de concepto para infectar equipos Mac. Según los

investigadores, lo más importante es que a priori es casi indetectable

ya que funciona directamente en el firmware.

Bautizado como Thunderstrike 2, este nuevo ataque está inspirado en una prueba de concepto previamente desarrollada por Trammell Hudson llamado Thunderstrike.

A diferencia de cualquier malware, Thunderstrike 2 no infecta los

equipos Mac a través de archivos o del propio sistema operativo, si no

que lo hace a nivel de firmware. La única manera de eliminarlo sería volver a flashear el chip que contiene dicho... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 23:48 · Sin comentarios

· Recomendar |

| |

|

29 de Mayo, 2015

□

General |

|

|

La declaración es impactante, sobretodo por la persona y por lo que representa. Richard Stallman ha indicado que Windows y OS X son malware, que Amazon es Orwelliano y que nadie debería confiar en Internet. Richard M. Stallman predica a las masas, sobretodo no técnicos, sobre los males del software propietario y de los proveedores de la tecnología, siempre con la teoría conspiratoria en mente. Cuando a Stallman se le preguntó por el tipo de programas que constituyen el malware, éste indicó que los sistemas operativos en primer lugar.

"Sistemas como los de Apple son malware, son fisgones y tienen grilletes para la sociedad. Además, incluyen puertas traseras con las que pueden controlar los hábitos de las personas".

Esta sentencia es impactante, aunque es algo común verle en sus conferencias enunciando cosas similares. Stallman también indicó que Android... Continuar leyendo |

|

amazon, android, apple, linux, mac, os, x, malware, privacidad, spyware, vulnerabilidades |

|

|

publicado por

alonsoclaudio a las 11:15 · Sin comentarios

· Recomendar |

| |

|

26 de Mayo, 2015

□

General |

|

|

A todos nos ha pasado alguna vez, que guardamos algo

tan seguro, tan seguro, tan seguro,…. que no nos acordamos dónde lo

dejamos. Hace unos días me tocó tirar de un disco duro que guardo

cifrado, mediante el sistema de ficheros HFS+ de Mac, con las opciones Journaled, Encrypted.

Cuando insertas el USB, Mac te muestra un Pop-Up, en el

que se te pide la contraseña de desbloqueo del volumen. Todo esto está

bien cuando usas esa contraseña a menudo, pero cuando no es el caso

dices… por qué habré puesto una contraseña de cifrado tan rara.

A todo esto, el pop-up, no te permite ver la contraseña

en claro, por lo que si te has equivocado en una letra,... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:24 · Sin comentarios

· Recomendar |

| |

|

12 de Mayo, 2015

□

General |

|

|

No

cabe duda de que Microsoft esta dando un giro completo a su tradicional

concepto de ofrecer software de pago, privativo y que solo funcione en

Windows, pues con los últimos movimientos y lanzamientos que ha hecho no

deja de sorprender a todos aquellos que le siguen de cerca sus pasos.

Seguramente nadie se imagino que en algún momento Microsoft hiciera

el lanzamiento de algún software que funcionara en Linux, uno de sus

rivales directos en el mundo de los sistemas operativos, o para Mac OS

quien durante años ha sido su eterno rival, pero para fortuna del mundo

tech esto ya es una realidad y así lo han dejado ver con uno de sus

recientes anuncios, con el que han roto todos los esquemas a los que nos

tenían acostumbrados.

Microsoft Visual Studio Code es un completo editor de código, totalmente gratuito y disponible para utilizar en sistemas Windows, Linux y OS X.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 23:34 · Sin comentarios

· Recomendar |

| |

|

23 de Noviembre, 2014

□

General |

|

|

Tres individuos han sido arrestados en China, sospechosos de haber estado involucrados en la creación y distribución de WireLurker, un malware que apunta a usuarios de Apple descubierto a principios de mes.

Los sospechosos, identificados por sus apellidos Wang, Lee y Chen, según reporta Security Week, quedaron bajo custodia el pasado jueves 13 de noviembre. Así lo confirmaron autoridades de Beijing.

WireLurker fue la primera amenaza conocida capaz de infectar iPhones que

no han sido liberados, es decir, que no tienen proceso de jailbreak.

ESET la detecta como OSX/WireLurker.A y luego de su análisis, se

determinó que infecta usuarios a través de la tienda china de

aplicaciones de terceros para Mac denominada Maiyadi. Una vez en la iMac

o Macbook, espera que se produzca una conexión vía USB de un iPhone o

iPad, y en cuanto se conecte el dispositivo al equipo, WireLurker se

propagará al dispositivo.

Palo Alto Networks ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 10:13 · Sin comentarios

· Recomendar |

| |

|

05 de Noviembre, 2014

□

General |

|

|

Se

ha anunciado una nueva vulnerabilidad que afecta a la última versión del

sistema operativo de Apple OS X Yosemite (y versiones anteriores), que podría

permitir a usuarios sin privilegios conseguir permisos de administración en los

sistemas afectados.

El problema ha sido descubierto y

anunciado por el investigador sueco Emil Kvarnhammar que siguiendo la actual moda de bautizar las nuevas vulnerabilidades (Poodle, Heartbleed,

Shellshock…) le ha dado el nombre de "RootPipe".

|

|

|

|

publicado por

alonsoclaudio a las 22:16 · Sin comentarios

· Recomendar |

| |

|

24 de Octubre, 2014

□

General |

|

|

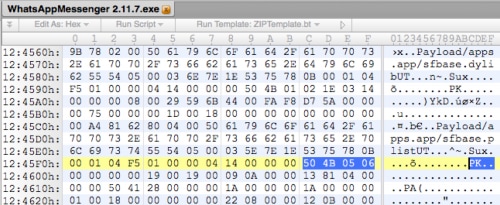

Hace poco tiempo nos llegó para su análisis un interesante fichero (MD5 9283c61f8cce4258c8111aaf098d21ee),

que resultó ser un programa malicioso multimodular para MacOS X. Ya

desde los resultados del estudio preliminar quedó claro que no hacía

nada bueno: un fichero mach de 64 bits común y corriente contenía en su

sección de datos muchos otros ficheros mach, uno de los cuales se

instalaba en el sector de ejecución automática, como es típico de los

troyanos-droppers.

La investigación posterior mostró que dentro del programa malicioso se

escondían un backdoor, un keylogger y un troyano-espía. Y lo más

interesante es que el keylogger usaba una extensión del núcleo (kext)

con código fuente abierto, que está a la disposición de todos, por

ejemplo, en GitHub.

Nada más... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:41 · Sin comentarios

· Recomendar |

| |

|

04 de Octubre, 2014

□

General |

|

|

La firma de seguridad Dr. Web ha publicado un informe sobre una botnet construida con equipos Mac OS X. Dicha red de manzanas zombies estaría controlada por un malware al que se ha denominado iWorm, o para ser más exactos Mac.Backdoor.iWorm, escrito en C++ y Lua y que permite realizar los comandos al uso de todo buen backdoor, es decir, desde capturar toda la información del sistema, hasta descargar más malware o ejecutar cualquier comando en el sistema operativo, como era de esperar.

La novedad de este malware es que para buscar el panel de control se conecta a Reddit.com donde se le deja en un post la lista de direcciones IP donde están los paneles de control que manejan la botnet, tal y como se puede ver en la siguiente captura.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:02 · Sin comentarios

· Recomendar |

| |

|

10 de Octubre, 2013

□

General |

|

|

Hoy hablaremos de la herramienta OS X Auditor, la que proporciona ciertas funcionalidades interesantes para llevar a cabo un análisis forense en un equipo Mac OS X. Esta aplicación se encuentra implementada en el lenguaje Python y permite realizar una instantánea de algunos datos de interés para poder realizar un análisis forense de un equipo Mac OS X en funcionamiento.

Es posible que queramos realizar una copia... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 06:32 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|