« Entradas por tag: seguraMostrando 11 a 20, de 22 entrada/s en total:

|

28 de Noviembre, 2014

□

General |

|

|

OWASP (Open Web Application Security Project) es un proyecto abierto dedicado a identificar y prevenir problemas de seguridad en aplicaciones web.

Recientemente se abrió un capítulo local de OWASP en la Patagonia, que servirá como punto de

encuentro y difusión para las distintas actividades que se llevan a

cabo en la región. Uno de los objetivos principales que llevaron a

crear este capítulo es que todos aquellos interesados en la seguridad

informática puedan compartir experiencias, técnicas, novedades, así

como también hacer difusión de eventos y charlas. Es nuestro deseo

poder crecer como una comunidad colaborativa, donde coordinaremos

diferentes actividades para poder reunirnos y debatir sobre los temas

de interés.

La comunidad OWASP está compuesta por individuos y organizaciones de

todo el mundo, quienes trabajan para crear herramientas, metodologías,

documentación, tecnologías, artículos y demás recursos relacionados con

la... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:07 · Sin comentarios

· Recomendar |

| |

|

15 de Noviembre, 2014

□

General |

|

|

También conocido como CRLF Injection Attack,

HTTP response splitting es técnica en la que un atacante se vale de la

inyección de retornos de carro y de línea para alterar una respuesta

HTTP y separarla en dos (de ahí su nombre). De esta forma puede incluir

cualquier contenido en la segunda petición y poner en riesgo la

seguridad y privacidad de los usuarios que visitan la web, así como

pudiendo alterar la página. Típicamente, permite inyectar JavaScript.

Funcionamiento de un HTTP response splitting

El navegador inicia una petición (sea GET, POST o cualquiera de los

otros verbos que usa HTTP) que se envía al servidor web. Este a su vez

responde con un código de estado (2XX para éxito, 3XX para redirección,

4XX para error etc…) y el contenido de la respuesta, que habitualmente

incluye el HTML de una web que será interpretada por el navegador del

cliente.

Las diferentes líneas de una petición GET, por ejemplo, se separan por

un retorno de carro y otro de línea (%0d... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:35 · Sin comentarios

· Recomendar |

| |

|

16 de Octubre, 2014

□

General |

|

|

Los seguridad en los sitios gubernamentales argentinos (GOB.AR) es un tema que hemos tratado hasta el hartazgo aquí en Segu-Info e incluso hemos publicado el artículo viagra.gob.ar

explicando la variedad de vulnerabilidades relacionadas a estos sitios,

así como la negligencia que existe para otorgarlos, delegarlos y

protegerlos. Al final del presente se presenta algunos de los problemas

existentes.

Lamentablemente este post se trata de un nuevo caso de Phishing alojado en http://clickear.gob.ar/modx/assets/components/.

El correo electrónico que recibe el usuario es el siguiente:

|

|

|

|

publicado por

alonsoclaudio a las 23:15 · Sin comentarios

· Recomendar |

| |

|

11 de Septiembre, 2014

□

General |

|

|

Como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos cursos sobre seguridad

informática que podemos hacer desde cualquier lugar y en cualquier

momento.

- Un curso básico para obtener nociones básicas sobre seguridad informática en su conjunto. Es lo que promete el curso Seguridad en Sistemas Informáticos, en el OpenCourseWare de la Universidad de Valencia.

- Si nuestro interés está más cercano a asegurar un sistema distribuido (de distintos ordenadores conectados por una red), no podemos perdernos el curso Seguridad en Sistemas Distribuidos, del OpenCourseWare de la Universidad Carlos III de Madrid.

- Otro curso, en Coursera y por la Universidad de Stanford, se centra

en el diseño de sistemas... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 12:10 · Sin comentarios

· Recomendar |

| |

|

29 de Agosto, 2014

□

General |

|

|

El IEEE Center for Secure Design publicó un informe

[PDF] que se centra en la identificación de los defectos de diseño de

software, basado en datos reales recogidos y analizados por expertos de

empresas de tecnología líderes del mundo.

IEEE Computer Society, la principal asociación de profesionales de la

informática, lanzó una iniciativa de seguridad cibernética con el

objetivo de ampliar su participación en materia de ciberseguridad. Como

parte de esa iniciativa, se formó el IEEE Center for Secure Design

(CSD). La iniciativa reunió a un grupo de expertos de diversas de

organizaciones para discutir fallos de diseño de seguridad de software.

El resultado fue una lista de los 10 defectos de diseño

más importantes del software y las técnicas de diseño... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:41 · Sin comentarios

· Recomendar |

| |

|

15 de Agosto, 2014

□

General |

|

|

La empresa Checkmarx ha publicado Game of Hack, un sitio web para jugar a encontrar vulnerabilidades en el código fuente de aplicaciones.

Los juegos están diseñados para poner a prueba las habilidades de seguridad y hacking sobre aplicaciones que pueden ser web o de escritorio. Se presentan distintas porciones de código vulnerable y la misión es decidir qué vulnerabilidad existe en ese código, lo más rápido posible.

Cristian de la Redacción de Segu-Info |

|

|

|

publicado por

alonsoclaudio a las 17:40 · Sin comentarios

· Recomendar |

| |

|

29 de Julio, 2014

□

General |

|

|

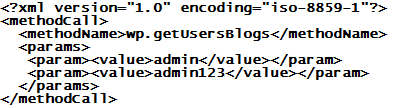

Ahora que el problema de DDoS XMLRPC "pingback" en WordPress

parece estar bajo control, ahora los delincuentes están probando nuevos

ataques de fuerza bruta para "adivinar" contraseña. Los atacantes

están utilizando el método "wp.getUsersBlogs" del archivo "xmlrpc.php".

Varios blogs han reportado registros

que muestran tentativas desde más de 3.000 fuente distintas para

acertar la contraseña de instalación de Wordpress. Las solicitudes son

las siguientes:

Desafortunadamente, el servidor web responde con un 200-OK en todos los casos, porque el POST a "xmlrpc.php" realmente es exitoso. El error esperado "403 - no autorizado" es parte del mensaje XML que devuelve el servidor.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 09:18 · Sin comentarios

· Recomendar |

| |

|

13 de Junio, 2014

□

General |

|

|

Si

acabas de comprar una computadora o celular con conexión a Internet a

tus hijos, y se encuentran conectados con los demás, se crean un correo

electrónico personal, un perfil en Redes Sociales, suben imágenes,

graban videos y lo comparten. Utilizan una herramienta muy útil pero en

muchos casos desconocen los riesgos y no se establecen límites. ¿Qué debo hacer como padre? Si

acabas de comprar una computadora o celular con conexión a Internet a

tus hijos, y se encuentran conectados con los demás, se crean un correo

electrónico personal, un perfil en Redes Sociales, suben imágenes,

graban videos y lo comparten. Utilizan una herramienta muy útil pero en

muchos casos desconocen los riesgos y no se establecen límites. ¿Qué debo hacer como padre?

¿Qué tipos de

–juguetes- desean los hijos? Las nuevas tecnologías como las tabletas,

celulares, computadoras portátiles son algunos de los regalos que suelen

hacer los padres a los hijos. Lo que tal vez no tengamos en cuenta es

que estos aparatos no son –juguetes- normalmente tiene conexión a

Internet y permite compartir y recibir información, contactar con

conocidos y desconocidos, descargar y subir archivos, etc.

Compartimos algunas informaciones y consejos que debemos tener en cuenta antes de regalar un dispositivo móvil,... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 20:49 · Sin comentarios

· Recomendar |

| |

|

12 de Junio, 2014

□

General |

|

|

Hoy te contamos algunas estrategias para crear un buen password.

Vamos a arrancar por lo más importante: la única forma de garantizar

tu propia seguridad es prestándole atención a lo que hacés y siendo

responsable con aquello que querés proteger. Por más técnica y

complejidad que tenga tu contraseña, de nada servirá si abrís un xploit,

si instalás un troyano, o si dejás tu sesión abierta en un cibercafé o

una máquina pública.

Los casos anteriores, son la principal forma de obtener la contraseña

de alguien y además la más útil, ya que nos va a permitir poder hacer

un seguimiento del uso que haga nuestra víctima en caso de que hayamos

obtenido su contraseña para espiarla. Si yo busco, por ejemplo, obtener

tu contraseña de Facebook y lo primero que hago es cambiarla, en el

preciso instante en que vos te vuelvas a conectar, vas a notar que tu

contraseña no es la misma y accionar para resolver el problema. Si yo,

haciéndome la “grossa”, además cambié tu correo para restablecer ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:25 · Sin comentarios

· Recomendar |

| |

|

22 de Mayo, 2014

□

General |

|

|

OnionShare te permite compartir fácilmente de forma segura y anónima un archivo de cualquier tamaño. Funciona arrancando un servidor web, haciéndolo accesible como un servicio oculto de Tor y generando una URL aleatoria (no adivinable) para descargar el archivo. Si OnionShare te permite compartir fácilmente de forma segura y anónima un archivo de cualquier tamaño. Funciona arrancando un servidor web, haciéndolo accesible como un servicio oculto de Tor y generando una URL aleatoria (no adivinable) para descargar el archivo. Si... Continuar leyendo |

|

onionshare, comparte, de, forma, anónima, y, segura, un, fichero, cualquier, tamaño, a, través, tor |

|

|

publicado por

alonsoclaudio a las 22:32 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|

Como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos cursos sobre seguridad

informática que podemos hacer desde cualquier lugar y en cualquier

momento.

Como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos cursos sobre seguridad

informática que podemos hacer desde cualquier lugar y en cualquier

momento.

Si

acabas de comprar una computadora o celular con conexión a Internet a

tus hijos, y se encuentran conectados con los demás, se crean un correo

electrónico personal, un perfil en Redes Sociales, suben imágenes,

graban videos y lo comparten. Utilizan una herramienta muy útil pero en

muchos casos desconocen los riesgos y no se establecen límites. ¿Qué debo hacer como padre?

Si

acabas de comprar una computadora o celular con conexión a Internet a

tus hijos, y se encuentran conectados con los demás, se crean un correo

electrónico personal, un perfil en Redes Sociales, suben imágenes,

graban videos y lo comparten. Utilizan una herramienta muy útil pero en

muchos casos desconocen los riesgos y no se establecen límites. ¿Qué debo hacer como padre?