MPLS (Multiprotocol Label Switching) es un protocolo de transporte de datos estándar creado por la IETF y definido en el RFC 3031. En el modelo OSI estaría situado entre la capa de enlace de datos y la capa de red. Fue diseñado para unificar el servicio de transporte de datos para las redes basadas en circuitos y las basadas en paquetes, reemplazando rápidamente frame relay y ATM como la tecnología preferida para llevar datos de alta velocidad y voz digital en una sola conexión. MPLS proporciona una mayor fiabilidad y un mayor rendimiento, a menudo puede reducir los costos generales mediante una mayor eficiencia de la red. Permite dar prioridad a los paquetes que transportan tráfico de voz, esto lo convierte en la solución ideal para transportar las llamadas VoIP.

Existen dos herramientas ideales para auditar la topologia de redes MPLS y ver los cambios de enrrutamiento para reforzar la seguridad de la red:

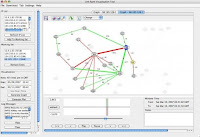

LinkRank es una herramienta para visualizar los cambios de enrutamiento BGP (protocolo utilizado en MPLS). Esta herramienta puede ser utilizada para entender la dinámica de enrutamiento, o para aprender más sobre BGP. LinkRank resume los megabytes de actualizaciones BGP recibidos de los puntos de recogida y genera gráficos que indican los segmentos de rutas afectadas. Captura la dinámica de enrutamiento en forma gráfico que muestra claramente que los enlaces AS-AS han perdido rutas y cuáles han ganado rutas.Cada enlace AS-AS se pesa por el número de rutas BGP realizan y los cambios en los pesos de enlace se utilizan para visualizar los eventos de enrutamiento.

Más información y descarga de LinkRank:

http://sourceforge.net/projects/link-rank/?source=directory

Netaudit es una herramienta para hacer auditorías de una red MPLS. La auditoría se realiza mediante la ejecución de una serie de comandos y tablas SNMP para reunir información sobre el estado actual de los dispositivos. La información obtenida se puede comparar con las dos salidas diferencias.

El principal uso de la herramienta es tomar una instantánea del estado de un red antes de: una actualización de software, incorporación de nuevos elementos... Los datos se almacenan en una base de datos SQLite3 y se puede ver ya sea consultas SQL directas, o (recomendado) la función "netreport" incluidas en la distribución.

Más información y descarga de Netaudit:

https://github.com/hemmop/netaudit