« Entradas por tag: educacionMostrando 21 a 30, de 72 entrada/s en total:

|

20 de Mayo, 2015

□

General |

|

|

La solución de problemas en forma

eficiente y eficaz es uno de los grandes objetivos de la educación. La

vida cotidiana nos plantea problemáticas que debemos resolver para

lograr objetivos planteados; este problema para poder ser resuelto

primero debe ser analizado en forma sistemática y concienzuda.

La lógica es, en caso de problemas complejos, tener la habilidad de

visualizarlos mentalmente como un conjunto de problemas más pequeños y

de resolución menos compleja.

Según Polya (1957), al resolver problemas, intervienen cuatro operaciones intelectuales:

1. Entender el problema

2. Trazar un plan

3. Ejecutar el plan

4. Revisar

La computadora nos permite resolver problemas complejos utilizando

cualquiera de los diversos lenguajes de programación existentes; pero,

para poder programar, primero hay que aprender como es la lógica que nos

permite secuenciar las ordenes que van a servir para que se procesen

los datos con los cuales... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 11:21 · Sin comentarios

· Recomendar |

| |

|

17 de Mayo, 2015

□

General |

|

|

Desde algunos meses empezaron a promover una lista de las profesiones

con más futuro en IT serían: Experto en Ciberseguridad, Ingeniero de Big

Data, Experto en Cloud Computing, Desarrollador de software avanzado,

Computación gráfica y simulación.

Es obvio que este sector está en constante crecimiento y ya es el futuro

de IT hoy. Se espera que las inversiones en nube lleguen a 30 billones

de dólares en los próximos años.

¡OK! Sabemos que la nube es el futuro y ahora me gustaría prepárame y certificarme.

¿Cuáles son las opciones que tengo? Luciano Moreira da Cruz revisa estas certificaciones:

- Parte 1: certificaciones relacionadas con Experto en Cloud Computing

- Parte 2: certificaciones relacionadas con Experto en Ciberseguridad

- Parte 3: profesiones de Big Data o Científico de datos

|

|

|

|

publicado por

alonsoclaudio a las 21:27 · Sin comentarios

· Recomendar |

| |

|

03 de Mayo, 2015

□

General |

|

|

Recientemente, con la entrada “Hackers:

Héroes o Villanos”, se intentó aportar un pequeño

granito de arena intentando desasociar la idea de que el calificativo

de hacker (los GRANDES) era un sinónimo de

“ciberdelincuente”.

Tiempo atrás, con la entrada “El

peligro de la falsa soledad”, se pretendía abrir los

ojos a los que tenían el convencimiento de que los menores se

encontraban seguros en las soledades de sus habitaciones con la sola

compañía de una conexión a Internet.

Cuando el menor, es el responsable de ciertas

actividades delictivas cometidas a través de Internet, lo es en la

mayoría de los casos por la creencia del falso anonimato que nos

otorga la red, pero en la mayoría de las ocasiones lo son ante el

convencimiento de que “¡Como soy menor no me pueden hacer nada!”

Muy lejos de la realidad en ambos casos. Aunque en

cuanto al anonimato en la red es cierto que se pueden “camuflar”

las conexiones a internet, pero estas acciones no resultan... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:11 · Sin comentarios

· Recomendar |

| |

|

01 de Mayo, 2015

□

General |

|

|

En nombre de la libertad creamos y usamos Internet, Wikipedia, Firefox, etc., pero ¿necesitamos esas cosas?

En el ojo del huracán de cualquier revolución es muy difícil ver claramente lo que sucede, me refiero a:

- las causas de la “revolución informática”

- los fines que se persiguen

- quiénes son las buenas, quiénes las malas

- el sentido

El movimiento del software libre de alguna manera fundado por Richard

Stallman y amigas ha sido, a mi entender, el que más luz ha echado

sobre el tema. Recientemente el maestro declaró: “Ahora que hemos hecho

que Internet funcione, la siguiente tarea es evitar que sea una

plataforma para la vigilancia masiva, y hacer que funcione de una manera

en que respete los derechos humanos, incluyendo la privacidad”.

Suponiendo que las hackers libertarias sean las buenas y que las

agencias de espionaje, grandes corporaciones y estados opresivos sean

las malas, el mensaje de Richard brinda claridad sobre los fines que

persiguen unas y otras, le otorga... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:10 · Sin comentarios

· Recomendar |

| |

|

29 de Abril, 2015

□

General |

|

|

ISACA presenta las primeras certificaciones en ciberseguridad que

combinan las habilidades y conocimientos basados en la experiencia y el

desempeño en los exámenes. Las siete certificaciones de Cybersecurity Nexus (CSX)

ayudan a los profesionales a construir y desarrollar sus carreras con

énfasis en la capacidad de adaptación, asimismo apoyar en el cierre de

brechas existentes en las habilidades para los empleadores. Los cursos

de CSX y estarán disponible a partir del último trimestre del año.

El reciente estudio realizado por ISACA y RSA Conference revela que 82

por ciento de las organizaciones son vulnerables a un ciberataque en

2015 y el 35 por ciento es incapaz de llenar las posiciones de

ciberseguridad. Menos de la mitad consideran que sus equipos de

seguridad actuales son capaces de detectar y responder... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 09:34 · Sin comentarios

· Recomendar |

| |

|

26 de Abril, 2015

□

General |

|

|

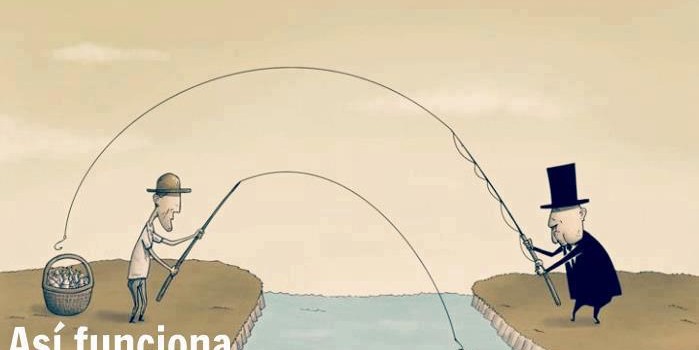

Discográficas, productoras de cine y

proveedores de Internet intentan coaccionar la educación norteamericana

para evitar que las personas compartan cultura. EEUU enseñará que

compartir es malo.

La decisión de la DGE mendocina de violar la constitución provincial

obligando a las alumnas a practicar actos de religiones que no profesan

generó un debate sobre distintas problemáticas sociales, sobre todo de

cuestiones referidas a la educación, de cuán bien estamos las adultas y

cuán mal están las adolescentes. Existen muchas personas que creen que

si la escuela te obliga a ir a una misa en realidad estás cumpliendo con

las costumbres de Mendoza y no yendo a misa.

Es curioso cómo en lugar de notar que están obligando a las niñas a

practicar una religión, hablan de costumbres. Si fuera católica, me

sentiría muy discriminada si alguien dijera que mi fe es una costumbre.

Pero bueno, ése es otro debate. El tema que traemos hoy está íntimamente

vinculado a lo que decía más... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:38 · Sin comentarios

· Recomendar |

| |

|

20 de Abril, 2015

□

General |

|

|

Para

quienes estudian alguna carrera donde deben aprender algo de

electrónica, resulta a veces un poco dispendioso poder conseguir todos

los elementos necesarios para poder realizar las respectivas practicas

que allí se requieren, incluso para muchos puede ser un gasto

innecesario de dinero ya que al final no van a volverlos a utilizar.

Los maestros que deben enseñar electrónica a sus alumnos y para

quienes también resulta a veces complicado lograr que todos consigan sus

respectivos materiales para realizar los ejercicios prácticos, pues no

todos cuentan siempre con el dinero para ello, complicando así poder

llevar a cabo el respectivo aprendizaje de este conocimiento que

necesita de muchos cables, leds, resistencias, transistores, protoboard y hoy en día placas de Arduino para hacer las practicas mucho más interesantes.

A todos ustedes que de una u otra forma deben interactuar con

circuitos, placas y protoboards, les quiero compartir un interesante

recurso que seguramente ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:34 · Sin comentarios

· Recomendar |

| |

|

19 de Abril, 2015

□

General |

|

|

El acoso y el hostigamiento son actividades que se manifiestan desde

que el ser humano es humano, en cualquiera de los ámbitos en los que nos

movemos de forma rutinaria podemos sufrir un acoso, en el trabajo, en

el centro escolar, en el entorno familiar.

El acoso y el hostigamiento son actividades que se manifiestan desde

que el ser humano es humano, en cualquiera de los ámbitos en los que nos

movemos de forma rutinaria podemos sufrir un acoso, en el trabajo, en

el centro escolar, en el entorno familiar.

Internet no es diferente, al

contrario, en ocasiones se convierte en el marco ideal para el

cibercriminal que quiere llevar a efecto un acoso aprovechando el “falso

anonimato” que otorga la red.

Conociendo las distintas formas en las que se nos puede presentar un ciberacoso, seremos capaces de evitarlos, ¿recordáis? Conociendo los peligros podremos evitarlos.

Pero ¿Qué hacer en

caso de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 01:35 · Sin comentarios

· Recomendar |

| |

|

17 de Abril, 2015

□

General |

|

|

Pronto sucederá que las estudiantes

dejarán de tener un profesor humana. En Holanda abrirán 11 colegios

“Steve Jobs” basados en iPads.

En Argentina mientras sigan pagando sueldos de hambre a las

trabajadoras alguna vez nos quedaremos sin profesores, pero en Holanda

directamente están comenzando a reemplazarlas por tabletas informáticas:

iPads.

Nueve años atrás esto fue pronosticado por el hacker argentino Diego Saravia,

quien antes de que se implementara en nuestro país el Plan Conectar

Igualdad, olfateó que el proyecto disparador de toda esta invasión

informática en las aulas (OLPC) pretendía quitar poder a los profesores

y, en última instancia, eliminar la escuela:

“Cada vez me suena más en mi cabeza que el ‘plan MIT’ de la OLPC

tiene por detras ‘un proyecto educativo’, sería un proyecto de

autoaprendizaje, es decir, generar un mecanismo de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:19 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|

El acoso y el hostigamiento son actividades que se manifiestan desde

que el ser humano es humano, en cualquiera de los ámbitos en los que nos

movemos de forma rutinaria podemos sufrir un acoso, en el trabajo, en

el centro escolar, en el entorno familiar.

El acoso y el hostigamiento son actividades que se manifiestan desde

que el ser humano es humano, en cualquiera de los ámbitos en los que nos

movemos de forma rutinaria podemos sufrir un acoso, en el trabajo, en

el centro escolar, en el entorno familiar.