« Entradas por tag: security

|

14 de Agosto, 2015

□

General |

|

|

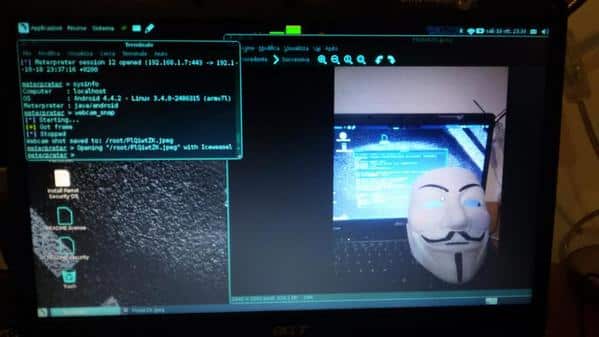

Muchas veces hemos pensado qué

sistema operativo usar para actuar online en actividades hacktivistas y

las opciones se centraban en las conocidas Backtrack y Kali GNU/Linux o

bien la gran iniciadora WifiSlax.

Pero no había sido hasta que encontré esta distro que me decidí a

hablarles de que instalar en sus computadoras para anonimalizarlas y

convertirlas en una herramienta de autonomía ciudadana.

Parrot Security OS como muchas otras (60% de las distribuciones) se

basa en Debian, usa el kernel 3.16.7 y trae como escritorio por defecto

MATE 1.8.1. Usa repositorios propios que garantizan una serie de

paquetes y configuraciones que harán de nuestra terminal la auditora

perfecta, también se apoya en repositorios de la nombrada Kali GNU/Linux

que le dan estabilidad y fortaleza al proyecto. Parrot no es una

derivada de Kali; es un proyecto independiente de Frozenbox OS.

Este sistema nos permitirá auditar, analizar datos y navegar... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:53 · Sin comentarios

· Recomendar |

| |

|

29 de Junio, 2015

□

General |

|

|

IBM ha solucionado seis

vulnerabilidades en IBM Security Directory Server que podrían permitir a

atacantes remotos autenticados ejecutar comandos arbitrarios, a usuarios

remotos obtener información sensible y realizar ataques de cross-site scripting

y a usuarios locales obtener información.

IBM Security Directory Server,

anteriormente conocido como IBM Tivoli Directory Server, es un software de

gestión de identidad de IBM basado en tecnología LDAP (Lightweight Directory

Access Protocol), que proporciona una infraestructura de datos de identidad de

confianza para la autenticación. Soporta plataformas IBM AIX, i5, Solaris,

Windows, HP-UX...

|

|

|

|

publicado por

alonsoclaudio a las 21:20 · Sin comentarios

· Recomendar |

| |

|

24 de Junio, 2015

□

General |

|

|

Muy buenas a todos, como muchos ya sabréis por la información publicada

en prensa en el día de ayer, desde el comité de dirección de Zink

Security hemos llegado a un acuerdo con la compañía KPMG para

integrarnos dentro de la firma con el fin de reforzar su área de

ciberseguridad y seguir ampliando sus capacidades en dicha materia.

Dentro del proceso de integración, todo el equipo y tecnologías de Zink

Security han sido ya incorporadas a la firma KPMG, donde desde la pasada

semana he tomado el papel de Senior Manager responsable de los

proyectos de ciberseguridad de KPMG España, dentro del equipo de Marc

Martínez y Fco. Javier Santos.

Es para mi un enorme placer formar parte de este nuevo equipo dentro de

la compañía liderada por John Scott, que nos permitirá seguir

expandiendo las capacidades y el alcance de las tecnologías que

comenzamos a gestar desde la jóven Zink.... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:56 · Sin comentarios

· Recomendar |

| |

|

17 de Junio, 2014

□

General |

|

|

publicado 4 jun 2014 - 10:03AM

¿Cuáles son los controles de seguridad más utilizados en la región?

¿Dedican las empresas presupuesto y tiempo a la creación de un área

específica para la Seguridad de la Información? ¿Qué lugar ocupa la

capacitación de su personal para prevenir incidentes? ¿Cuáles fueron los

más recurrentes?

Las respuestas a estas y muchas otras preguntas se encuentran en el ESET Security Report 2014,

que además permite ver y comprender el estatus actual de la Seguridad

Informática en toda Latinoamérica, en base a los resultados de encuestas

realizadas a más de 3.300 profesionales en sistemas y tecnología de

distintas organizaciones.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:49 · Sin comentarios

· Recomendar |

| |

|

10 de Noviembre, 2013

□

General |

|

|

De estos boletines, tres han sido

calificados como críticos, todos ellos corrigen vulnerabilidades que pueden dar

lugar a la ejecución remota de código. Entre estos se incluye un boletín para

Internet Exlorer. El resto de boletines críticos afectan a los sistemas

operativos de Microsoft.

Los otros cinco boletines son de

nivel importante y están relacionados con problemas de ejecución remota de

código, revelación de ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:38 · 6 Comentarios

· Recomendar |

| |

|

23 de Octubre, 2013

□

General |

|

|

Esta vez no ha pasado mucho tiempo desde que Apple ha publicado el software hasta que se ha podido acceder a los Security Advisories

de todos los productos, así que vamos a intentar resumirlos todos en un

único artículo con toda la información, además de todas las

herramientas extras, plugins y drivers disponibles.

iOS 7.0.3 [ APPLE-SA-2013-10-22-1 iOS 7.0.3]

Ya hablamos en detalle de esta actualización. Se solucionan 3 CVE con salto de restricciones de passcode, se añade iCloud Keychain al sistema, y se solucionan bugs de funcionamiento con iMessage, el Giroscopio y los famosos Blue Screen Of Dead.

OS X Mavericks 10.9 [ APPLE-SA-2013-10-22-3 OS X Mavericks v10.9]

|

|

|

|

publicado por

alonsoclaudio a las 18:22 · 1 Comentario

· Recomendar |

| |

|

03 de Octubre, 2013

□

General |

|

|

Microsoft anuncia, que los usuarios que utilicen sus sistemas

operativos Windows, no deben conformarse solo con la protección que

brinda su antivirus (Microsoft Security Essentials, Windows Defender en

Windows 8) que viene instalado por defecto, ya que un estudio

determina que no tiene ni siquiera la eficacia que los antivirus

gratuitos proporcionan.

Imagen 1: Windows Defender.

Este

antivirus que en su día fue duramente criticado por otras marcas por la

cuota de mercado que iba a tener al venir instalado en sus sistemas

operativos sería muy alta además de la ineficacia que en su día y hoy

sigue presente en su producto.

Imagen 2: Microsoft Security Essentials.

Holly Stewart, gerente senior del Centro de Protección contra el Malware de Microsoft, reconoce

que Security Essentials... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 18:22 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2025 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | | 1 | 2 | 3 | 4 | 5 | | 6 | 7 | 8 | 9 | 10 | 11 | 12 | | 13 | 14 | 15 | 16 | 17 | 18 | 19 | | 20 | 21 | 22 | 23 | 24 | 25 | 26 | | 27 | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|

Descargar

Descargar