« Entradas por tag: services

|

21 de Julio, 2015

□

General |

|

|

En el primer articulo

he hablado sobre el funcionamiento de Tahoe-LAFS y los motivos por los

que resulta mucho más interesante utilizar un sistema descentralizado de

este tipo en la nube, que uno de los servicios convencionales con los

problemas que implica. Tahoe es un sistema de almacenamiento distribuido

que se puede montar en un segmento de red local o incluso directamente

en Internet siendo muy fácil de configurar y bastante estable. Tal como

explicaba en el primer artículo, los clientes de un “grid” pueden subir

ficheros y directorios de forma privada y segura, ya que los servidores

de almacenamiento del sistema no tienen la capacidad de leer y/o

escribir sobre dichos ficheros, solamente se limitan a almacenarlos y

compartirlos en el caso de que se encuentren configurados para hacerlo.

En Tahoe es posible crear varios tipos de nodos que tienen un

funcionamiento muy concreto, es así como se pueden crear nodos cliente,

servidor, introducers, servidores de estadísticas ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 23:15 · Sin comentarios

· Recomendar |

| |

|

10 de Julio, 2015

□

General |

|

|

Hace algunos meses que ha salido la versión 6 de Nessus, el popular

escaner de vulnerabilidades diseñado y desarrollado por “Tenable network

security” y la verdad es que llevaba tiempo sin trabajar con él, pero

la semana pasada me escribió alguien comentando que la librería que

desarrollé hace algunos meses (pynessus-rest)

para interactuar programáticamente desde cualquier script en Python con

Nessus, no le funcionaba correctamente. Pues bien, me puse a ver las

trazas que me había enviado y me resultaron de lo más curiosas, ya que

ni siquiera había conseguido obtener un token de autorización utilizando

su cuenta de usuario. Pensé que a lo mejor se debía a un fallo en su

instalación de Nessus o algo similar, así que me descargo e instalo la

última versión de Nessus, escribo un script simple en el que solamente

me autentico y creo una política y a continuación, cierro sesión para

destruir el token creado anteriormente. 5 líneas de código, ni más ni

menos. Pues bien, también... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 02:33 · Sin comentarios

· Recomendar |

| |

|

16 de Junio, 2015

□

General |

|

|

Las direcciones ONION en TOR son cadenas con una longitud exacta de

16 caracteres, compuestas por los dígitos entre 2-7 y las letras en

minúsculas de a-z. Dichas direcciones generalmente se crean de forma

automática por cualquier cliente de TOR, pero en ocasiones, se pueden

encontrar sitios en la web profunda de TOR con direcciones ONION que no

parecen ser tan aleatorias como la mayoría, en ocasiones tienen patrones

fijos que determinan el contenido y/o temática del servicio oculto. Un

ejemplo es Facebook, que cuenta con un servicio oculto en la web

profunda de TOR para aquellos que quieran acceder a esta popular red

social y ya de paso, perder su privacidad y probablemente el anonimato

que brinda TOR. La dirección ONION de facebook en la web profunda de TOR

es esta: facebookcorewwwi.onion

y como se puede apreciar, existe un patrón bastante claro que además,

resulta fácil de memorizar. Ahora bien, lo cierto es que personalizar la

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 23:03 · Sin comentarios

· Recomendar |

| |

|

09 de Junio, 2015

□

General |

|

|

Tal como mencionaba en el artículo anterior sobre pentesting contra servicios ocultos en TOR,

es posible que algunos crean que atacar un servicio oculto es una tarea

compleja y que requiere de muchos conocimientos para llevarla a cabo,

pero lo cierto es que no difiere de un proceso de pentesting

convencional. Es importante tener en cuenta que cualquier servicio en la

web profunda de TOR puede contener vulnerabilidades criticas que pueden

afectar a su desempeño y seguridad, sin embargo, son muchos los

usuarios de TOR, I2P o Freenet que creen que por utilizar este tipo de

redes ya se encuentran “protegidos” y relajan o descuidan la seguridad

de los servicios ocultos que crean y administran. Esto es un error y

cualquier servicio que contenga vulnerabilidades puede ser igualmente

explotable, aunque se encuentre en la “cyphernet” de TOR o I2P.

En el artículo anterior se explica como utilizar SOCAT para crear un

túnel entre la máquina local y el servicio oculto que se... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 11:54 · Sin comentarios

· Recomendar |

| |

|

02 de Junio, 2015

□

General |

|

|

El sábado 30 de mayo realice una pequeña charla con los chicos de GR2Dest

en la que hablé sobre anonimato con TOR y pentesting contra servicios

ocultos. En dicha charla me centre especialmente en actividades de

pentesting contra servicios ocultos en la red de TOR y si bien es cierto

que no es algo complicado, creo que muchas personas no saben o no

entienden como hacerlo. Por ese motivo me he animado a escribir un par

de artículos explicando la forma en la que puedes utilizar algunas de

las herramientas de pentesting más habituales para atacar los servicios

ocultos que se encuentran en la red de TOR. Este es el primero de ellos,

espero que sea de tu agrado y te resulte informativo.

Antes de comenzar, intentaré aclarar algunas cuestiones que son importantes sobre TOR. Tal como mencionaba en el artículo ataca un servicio oculto si te atreves

los servicios ocultos en TOR se registran en las autoridades de

directorio, donde cada registro se incluye en una tabla hash que se... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:16 · Sin comentarios

· Recomendar |

| |

|

07 de Mayo, 2015

□

General |

|

|

Se ha hablado en varias ocasiones sobre los beneficios que aporta

I2P al anonimato y en alguna ocasión se ha hablado sobre cómo crear

rutinas simples que permitan acceder a I2P utilizando la librería

“Streming Library”, la cual se encuentra escrita en Java. Si quieres

hacer cualquier tipo de prueba con Python contra I2P, actualmente hay

pocas librerías que realmente te lo permitan y que sean estables. Por lo

que he podido apreciar en los foros oficiales de desarrolladores, al

parecer las personas clave en el desarrollo de plugins, utilidades y el

propio core de la red no muestran mucho interés en desarrollar otra

librería en un lenguaje distinto para hacer lo que sobradamente ya hace

la Streaming Library y francamente tienen toda la razón del mundo, ya

que tienen un “roadmap” con cientos de frentes abiertos y es mucho más

interesante crear cosas nuevas y mejorar las existentes que reinventar

la rueda. Al equipo de I2P le ha costado muchísimo desarrollar la

Streaming... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:34 · Sin comentarios

· Recomendar |

| |

|

24 de Marzo, 2015

□

General |

|

|

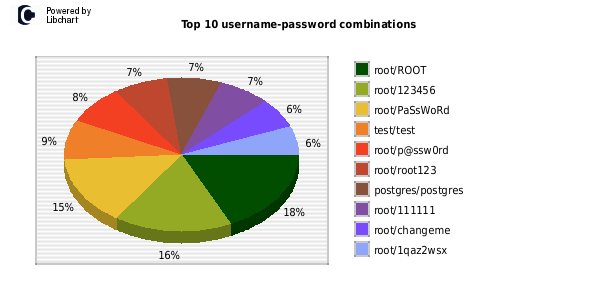

Este será el primer articulo de una serie en la que se hablará sobre

algunos de los honeypots más utilizados para la detección y prevención

de ataques. Antes de continuar y para los que no lo saben, un Honeypot

en informática es un servicio activo que acepta y procesa peticiones

como cualquier servidor del tipo SSH, HTTP, SMB, etc. Pero en realidad

se encarga de monitorizar y registrar los intentos fallidos de

autenticación y cualquier ataque contra el supuesto servicio, se trata

de un señuelo. Es una forma de engañar a un atacante haciéndole creer

que se encuentra perfilando y analizando un servicio del objetivo,

cuando en realidad lo que está haciendo es suministrándole información

al objetivo sobre las actividades que está realizando.

Uno de los más conocidos y utilizados es Kippo, un honeypot que se

encarga de levantar un servicio SSH en el puerto indicado y registrar

todos los intentos de autenticación realizados contra dicho servicio.

Kippo es un honeypot altamente... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:16 · Sin comentarios

· Recomendar |

| |

|

12 de Diciembre, 2014

□

General |

|

|

Los sistemas operativos Windows están creados con un

conjunto de clases e instancias de estas en objetos que permiten

controlar las funciones de toda la plataforma. Este tipo de componentes

tienen una interfaz de operación implementada siguiendo los estándares

de Web-Based Enterprise Management y Common Information Model y se los conoce como WMI - Windows Management Instrumentation -. Todo esto lo que abre es la puerta para que los objetos que dan vida a los sistemas operativos de Microsoft Windows puedan ser utilizados mediante este inferfaz WMI desde aplicaciones hechas a mano o herramientas del sistema que lo utilicen.

|

|

|

|

publicado por

alonsoclaudio a las 00:17 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|