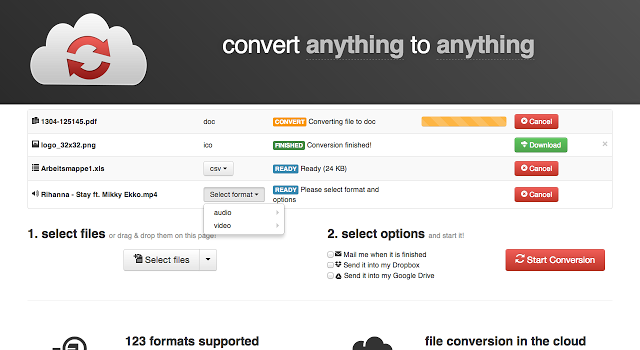

La de hoy es una gran web con un potentísimo servicio, guardala por las dudas porque seguro la vas a necesitar, y me atrevo a agregar que seguramente sea en un pésimo momento.

¿Alguna vez te pasó que necesitabas con urgencia convertir un archivo y no tenías el programa? Es exasperante, ¿no? En esos momentos recurrimos a nuestros conocimientos de cómo usar correctamente los buscadores y nos damos cuenta de que en realidad no somos tan efectivas como creíamos en materia de búsqueda. Esto tiene un condimento más: esto suele pasar cuando estamos lejos de nuestra máquina y por lo general sobre un sistema Window$ que queda totalmente “sucio” producto de nuestra pericia en la búsqueda. Todo esto sin lograr convertir el archivo tan rápido como necesitamos. Frustración total.

Es un ejemplo un poco geek, pero me ha pasado muchas veces que acostumbro usar un determinado... Continuar leyendo