« Entradas por tag: hackingMostrando 31 a 40, de 87 entrada/s en total:

|

01 de Mayo, 2015

□

General |

|

|

Si aguantas el dolor, tal vez te puedas inyectar un dispositivo bajo la

piel y con esto poder completar un ataque de forma exitosa. Esta técnica

ya es conocida como Biohacking. La técnica fue presentada por Seth Wahle, ex suboficial de U.S. Navy y ahora ingeniero en APA Wireless.

Sin

ninguna intención maliciosa y simplemente para mostrar los riesgos del

Biohacking, Wahle se implantó un pequeño chip NFC en su mano, entre el

pulgar y el dedo índice.

Estos chips NFC están en nuestros dispositivos smartphone, se utilizan para transferir archivos, en diversas... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:00 · Sin comentarios

· Recomendar |

| |

|

29 de Abril, 2015

□

General |

|

|

TOR se caracteriza por ser una red centralizada, en la que cada hora,

una serie de servidores de confianza llamados “autoridades de

directorio” se encargan de generar información sobre los repetidores que

conforman la red y algunos datos adicionales sobre el estado general de

la misma. Dicha información es pública y se puede consultar fácilmente

ejecutando peticiones HTTP contra cualquiera de las autoridades de

directorio o sus espejos. Dado que la información sobre los repetidores

la puede consultar cualquiera, una de las principales medidas que toman

las entidades represoras a la hora instaurar controles y censurar

contenidos, consiste simplemente en incluir dichas direcciones IP en una

lista negra para impedir que se puedan realizar conexiones contra

cualquier repetidor de TOR. Es una medida que se utiliza muchísimo y que

según algunos artículos publicados en el blog de TOR (https://blog.torproject.org/)

es una de las medidas... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 09:24 · Sin comentarios

· Recomendar |

| |

|

19 de Abril, 2015

□

General |

|

|

Muchas veces, lectores o asistentes a algún congreso,

me preguntan por dónde empezar “en esto de la seguridad”. Es normal que

en pleno 2015, cuando estamos inundados de tecnología por todas partes,

no sepamos qué rama seguir, o qué hacer. Hace un par de meses leí un post en el blog de Chema, en el que lidiaba con esta misma temática, que me pareció bastante bien orientado en esta línea.

|

|

|

|

publicado por

alonsoclaudio a las 01:31 · Sin comentarios

· Recomendar |

| |

|

17 de Abril, 2015

□

General |

|

|

Los 30.287 documentos de Word, Excel, CSV, PDF y presentaciones, más los 173.132

correos electrónicos, con sus correspondientes archivos adjuntos y, por

supuesto, todo el contenido de archivos, mensajes de correos e incluso metadatos de los ficheros, han sido publicados por Wikileaks junto con una herramienta para que cualquier navegante pueda buscar por los términos que desee de forma rápida. Es decir, todo lo que le fue robado a SONY se ha puesto en la red a disposición pública.  Figura 1: Wikileaks publica todos los documentos y correos electrónicos robados a SONY

Figura 1: Wikileaks publica todos los documentos y correos electrónicos robados a SONY

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 15:11 · Sin comentarios

· Recomendar |

| |

|

01 de Abril, 2015

□

General |

|

|

Las BIOS que tienen todos los ordenadores desde hace décadas son en sí

mismas un pequeño sistema operativo que está almacenado en el propio

equipo, y especialmente las BIOS UEFI son cada vez más completas y complicadas, y por lo tanto vulnerables a posibles intrusiones.

En la conferencia CanSecWest, los ponentes Corey Kallenberg y Xeno Kovah revelaron LightEater 'How many million BIOSes would you like to infect?'

[PDF]. LightEater es un código (que podría evolucionar en nuevo

malware) que se beneficia de las vulnerabilidades de las BIOS y crea lo

que se llama un SMM (System Management Mode), pudiendo leer y escribir nuevas instrucciones en el Kernel de la BIOS y enviándolas al procesador.

En su paper, los investigadores aclaran que incluso una persona sin

demasiadas nociones podría utilizar LightEater para infectar una BIOS de

un sistema en tan solo un instante. Una BIOS antigua puede ser

infectada por malware, y con la aparición de LightEater, las placas... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 08:42 · Sin comentarios

· Recomendar |

| |

|

24 de Marzo, 2015

□

General |

|

|

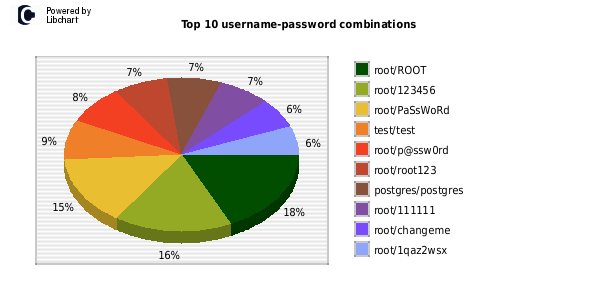

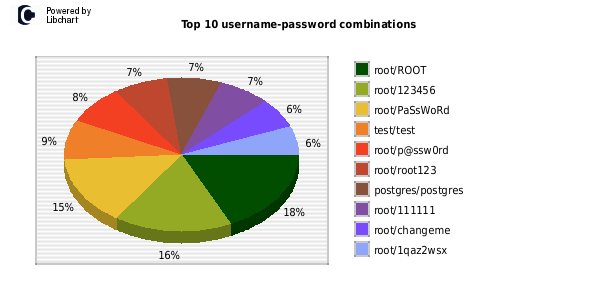

Este será el primer articulo de una serie en la que se hablará sobre

algunos de los honeypots más utilizados para la detección y prevención

de ataques. Antes de continuar y para los que no lo saben, un Honeypot

en informática es un servicio activo que acepta y procesa peticiones

como cualquier servidor del tipo SSH, HTTP, SMB, etc. Pero en realidad

se encarga de monitorizar y registrar los intentos fallidos de

autenticación y cualquier ataque contra el supuesto servicio, se trata

de un señuelo. Es una forma de engañar a un atacante haciéndole creer

que se encuentra perfilando y analizando un servicio del objetivo,

cuando en realidad lo que está haciendo es suministrándole información

al objetivo sobre las actividades que está realizando.

Uno de los más conocidos y utilizados es Kippo, un honeypot que se

encarga de levantar un servicio SSH en el puerto indicado y registrar

todos los intentos de autenticación realizados contra dicho servicio.

Kippo es un honeypot altamente... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:16 · Sin comentarios

· Recomendar |

| |

|

23 de Marzo, 2015

□

General |

|

|

¿Alguna vez quisiste aprender a hackear? Hoy te enseñamos algunos conceptos básicos de cómo hacerlo.

Las técnicas hack/hackers son aquellas que nos sirven para recolectar

información, trabajar con arqueología y proceso de datos. Hoy es muy

común escuchar Hack/hacker Madrid o Hack/hacker Buenos Aires; estos

eventos son reuniones de hackers y periodistas, donde comparten técnicas

y métodos de investigación.

Hoy vamos a ingresar a ese mundo y a conocer algunos de sus términos y por qué no algunas de sus técnicas más básicas.

La técnica más común es el web scraping. Básicamente nos estamos

refiriendo a la utilización de software extractivo para obtener

información de sitios web.

Esto se hace normalmente utilizando «bots», o sea programitas que

simulan la navegación humana en la web. Clonan el cliqueo, la lectura y

el copy-paste automatizando la tarea de búsqueda y recolección de datos,

inclusive cuando nosotras dormimos.

«Web Scraping es el proceso de recopilar... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 20:02 · Sin comentarios

· Recomendar |

| |

|

17 de Diciembre, 2014

□

General |

|

|

Buenas a todos, en el post de hoy continuaremos la cadena "Pentesting

con Mantra" hablando de 3 proxys incluidos en Mantra: Foxy Proxy, Proxy

Tool y Tamper Data.

El primero de ellos, Foxy Proxy, es uno de los plugins de tipo proxy más

conocidos para Firefox. Proporciona una configuración bastante más

completa que la del propio navegador por defecto, ampliándola por

ejemplo para generar listas blancas/negras, o incluso permitiendo

incorporar patrones de direcciones con expresiones regulares,

asteriscos, etc.

Podéis descargarla independientemente de Mantra desde el siguiente enlace:

|

|

|

|

publicado por

alonsoclaudio a las 13:43 · Sin comentarios

· Recomendar |

| |

|

15 de Diciembre, 2014

□

General |

|

|

Hoy proponemos utilizar uno de los módulos de Borja Merino, que ha realizado para la comunidad Metasploit, y el cual nos permite montar una VPN entre la máquina atacante y víctima con el fin de que el tráfico de la máquina víctima pase por la del atacante consiguiendo un MITM.

La idea es que la máquina del atacante pueda estar en otra red, en

cualquier punto de Internet, y automáticamente el tráfico de la víctima,

cuando quiera ir a Internet se envíe por el túnel VPN a nuestra máquina

(atacante). Una vez el tráfico llegue a nuestra máquina la reenviaremos

a Internet, pero de esta forma se puede visualizar el tráfico que se

envía. Además, se puede utilizar la técnica SSL Strip con el fin de poder cambiar el protocolo HTTPS de la víctima por HTTP, y conseguir credenciales de Gmail, Outlook, etcétera.

|

|

|

|

publicado por

alonsoclaudio a las 21:56 · Sin comentarios

· Recomendar |

| |

|

12 de Diciembre, 2014

□

General |

|

|

Los sistemas operativos Windows están creados con un

conjunto de clases e instancias de estas en objetos que permiten

controlar las funciones de toda la plataforma. Este tipo de componentes

tienen una interfaz de operación implementada siguiendo los estándares

de Web-Based Enterprise Management y Common Information Model y se los conoce como WMI - Windows Management Instrumentation -. Todo esto lo que abre es la puerta para que los objetos que dan vida a los sistemas operativos de Microsoft Windows puedan ser utilizados mediante este inferfaz WMI desde aplicaciones hechas a mano o herramientas del sistema que lo utilicen.

|

|

|

|

publicado por

alonsoclaudio a las 00:17 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Mayo 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | | | 1 | 2 | 3 | 4 | | 5 | 6 | 7 | 8 | 9 | 10 | 11 | | 12 | 13 | 14 | 15 | 16 | 17 | 18 | | 19 | 20 | 21 | 22 | 23 | 24 | 25 | | 26 | 27 | 28 | 29 | 30 | 31 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|