Los temas

más preocupantes se circunscribieron a la seguridad en relación a los

menores y las redes sociales e Internet, ya que la jornada estuvo

específicamente dirigida a los profesionales de la enseñanza, educadores

y tutores, los docentes y los responsables de los menores.

En la misma se identificaron los puntos o focos de atención e interés sobre:

- El Sexting, como el exhibicionismo y la distribución de las imágenes “sensuales” fuera de control.

- El Ciberbullying, como nueva forma y variedad de acoso a los menores.

- El Grooming, delito en sí mismo y actos preparatorios para el abuso sexual.

- El Arbaiting, como la humillación y acoso a los docentes y tutores vía las tecnologías.

- Qué hacer cuando se presenta este tipo se situaciones.

- Cómo están contemplados estos delitos y faltas de los menores en la jurisprudencia y cómo son penados.

En el debate

posterior se trataron temas dirigidos a cómo detectar y manejar este

tipo de situaciones y las conclusiones a las que se llegaron fueron las

siguientes:

- La fiscalización de las actividades de

los menores por parte de los padres y tutores no son una vía eficiente

ni recomendada para evitar estas situaciones.

- La prevención es una parte importante

del proceso y está se basa principalmente en presentarles a los menores

la información de forma consecuente y objetiva, prescindiendo del

alarmismo pero sin quitarle importancia al peligro y al riesgo que

comportan estas actividades.

- Las edades críticas están en las

propias de las adolescencia entre los 13 y los 16 años aunque esto

siempre depende de la madurez del individuo, del contexto social, de la

posibilidad del acceso a las nuevas tecnologías, etc.

- La claridad, transparencia, confianza y

el diálogo abierto son las mejores herramientas para afrontar con

seguridad y confianza estas situaciones.

- Las medidas coercitivas de control y

vigilancia parental, la limitación estricta o prohibición al acceso a

las nuevas tecnologías, empeoran la situación porque si el peligro

aparece habrá posiblemente falta de diálogo y de sinceridad que son los

primeros pasos para parar estas situaciones desde un inicio.

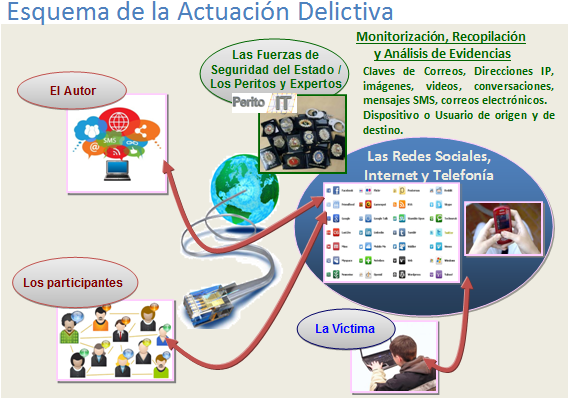

Por último

recordar que si se presentan este tipo de situaciones los Cuerpos de

Seguridad de Estado poseen unidades especializadas para este tipo de

delitos y, por supuesto, los Peritos Judiciales estamos a la disposición

para poder recabar las pruebas necesarias con las garantías procesales

que permitan hacer una denuncia efectiva por parte de los padres o

tutores de los menores.