« Entradas por tag: concientización

|

04 de Agosto, 2015

□

General |

|

|

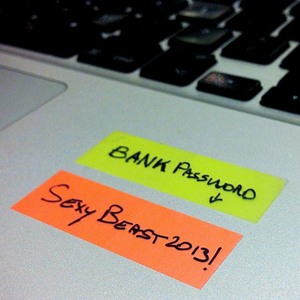

Los expertos en seguridad y los usuarios no tan experimentados toman

diferentes actitudes para mantenerse protegidos en línea, de acuerdo a

una nueva investigación.

El resultado quizás no es muy sorprendente, pero lo que sí realmente

llama la atención son las diferencias encontradas por una nueva encuesta

realizada por investigadores de Google. En un paper llamado" …no one can hack my mind: Comparing Expert and Non-Expert Security Practices"

("nadie puede hackear mi mente: Comparando las prácticas de seguridad

de expertos y no expertos") [PDF] los investigadores encuestaron a dos

grupos, uno con 231 expertos de seguridad, y el otro con 294 usuarios de

internet que no son expertos de seguridad. A ambos grupos se les

preguntó qué hacían para mantenerse protegidos mientras estaban online.

Una diferencia clave es que mientras ambos grupos piensan que la

seguridad de las contraseñas es importante, los no-expertos tienden a

depender de contraseñas memorizables ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:53 · Sin comentarios

· Recomendar |

| |

|

12 de Junio, 2015

□

General |

|

|

¿Cómo priorizar los riesgos humanos? La mayoría las organizaciones /

responsables de seguridad tienen tiempo y recursos limitados para la

sensibilización del personal. Sólo se puede enseñar a la gente y cambiar

ciertas conductas como resultado. Eso significa tener un programa de

concientización verdaderamente eficaz, priorizar los riesgos humanos y

centrarse en ellos. Más fácil decirlo que hacerlo.

Gracias a Roderick Currie de SANS,

ahora hay una herramienta para ayudar a hacer precisamente eso. Se

trata de una simple hoja de cálculo. La idea es listar todos los

diferentes riesgos humanos por los que estamos preocupados. A

continuación, evaluar el número de incidentes que han tenido relación

con ese riesgo, qué tan probable crees que otro incidente vaya a suceder

y el impacto si lo hace.

Esta hoja de cálculo utiliza un enfoque cualitativo para medir el riesgo

humano, es decir, se utiliza la escala de bajo, medio y alto. Si bien

este enfoque no ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:54 · Sin comentarios

· Recomendar |

| |

|

21 de Mayo, 2015

□

General |

|

|

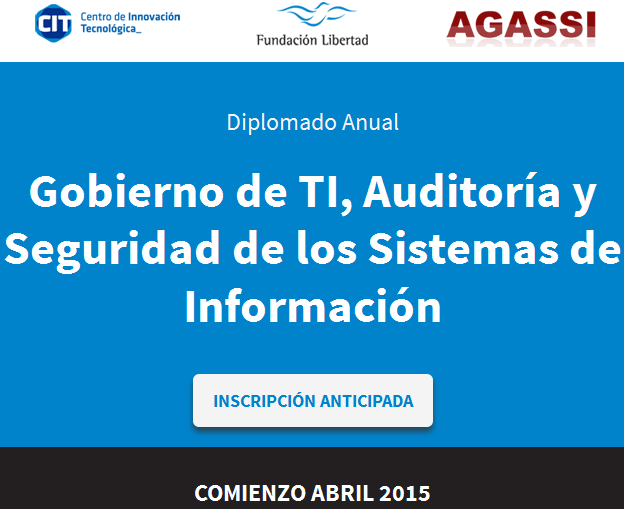

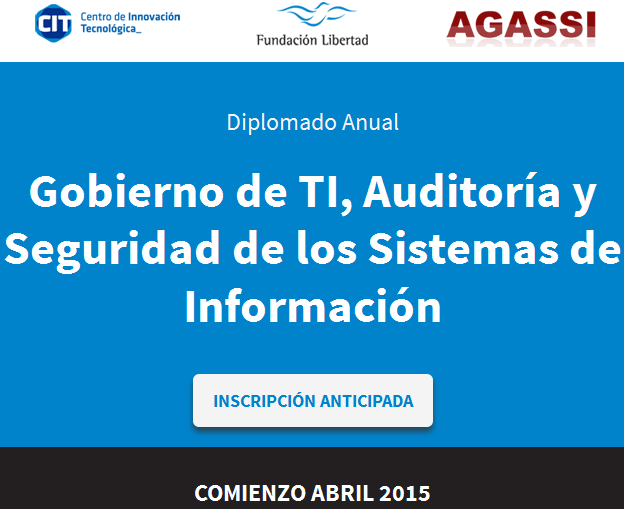

Este año vuelvo a tener el placer de ser docente del Diplomado Anual Gobierno de TI, Auditoría y Seguridad de los Sistemas de Información organizado por AGASSI.

Este Diplomado se puede realizar en forma presencial en Rosario (Argentina) y virtual.

AGASSI es la Asociación de Gobierno, Auditoria y Seguridad de Sistemas de Información,

y es una asociación civil sin fines de lucro, conformada por

profesionales, especialistas y estudiantes de carreras informáticas y de

disciplinas afines, que busca promover la actualización profesional y

el libre intercambio de ideas, conceptos, tecnologías, metodologías y

experiencias profesionales para el desarrollo y la optimización del

conocimiento y las habilidades que se encuentran relacionadas con las

disciplinas de gobierno, auditoria y seguridad en el campo de las

Tecnologías de la Información y las Comunicaciones (TICs).

El Diplomado Anual Gobierno de TI, Auditoría y Seguridad de los Sistemas de Información

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 20:32 · Sin comentarios

· Recomendar |

| |

|

09 de Mayo, 2015

□

General |

|

|

El " sexting"

(publicar imágenes íntimas falsas o reales de alguien) es una de las

modalidades más comunes hoy en día. Así lo asegura Sandra Liliana

Rivera, especialista en familia y en trabajo social de la Corporación

Corpolatin, entidad que maneja la línea 106, donde se hacen muchas de

las denuncias de acoso a menores. La experta conversó con El País y dio

claves para enfrentar este problema.

¿Cuáles son las señales que me indican que hay un caso de ciberacoso?

A veces los adolescentes pueden hacer bromas a través de medios

electrónicos, pero se convierte en ciberacoso cuando ya es algo

prolongado en el tiempo. Hay una insistencia y una intención permanente

de hacer daño, de disminuir sicológicamente al otro.

¿Cuál es el trasfondo de estos casos?

Tiene que ver con las relaciones interpersonales entre los

adolescentes. Los chicos generalmente tienen dificultades en sus

relaciones y, en algunos casos, usan estos medios para hacer daño al

compañero. Hay... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:18 · Sin comentarios

· Recomendar |

| |

|

19 de Abril, 2015

□

General |

|

|

Muchas veces las separaciones de parejas con hijos son traumáticas y se

realzan las personalidades de cada padre, el permisivo y el estricto.

Dentro de las múltiples causas de peleas que pueden aparecer, cabe

preguntarse si un padre puede prohibir que el otro suba fotos de sus

hijos menores en redes sociales.

Cualquiera de los cónyuges puede oponerse a que el otro “cuelgue” fotos de sus hijos menores.

La pregunta que debemos formularnos a continuación es: ¿Es recomendable subir fotos de nuestros hijos menores a redes sociales?

Dice la frase “ En Internet ten cuidado con tus hijos … No todo el mundo es quien dice ser”,

y revela una gran verdad. Por ello, en primer lugar siempre se

recomienda que los perfiles no sean públicos, de modo que cualquier

usuario de la red social pueda ver fotografías de tus hijos.

... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:05 · Sin comentarios

· Recomendar |

| |

|

21 de Septiembre, 2014

□

General |

|

|

Los últimos acontencimientos en materia de seguridad, tales como la filtración de cinco millones de contraseñas de Gmail,

han llevado a muchas empresas a preguntarse qué pasa con los ataques

dirigidos a grandes compañías en los que los ciberdelicuentes consiguen

tener acceso a información privilegiada o cómo pueden las empresas

prevenir estos riesgos.

Un grupo español se ha propuesto ayudar a las empresas a evitar ser

víctimas del hackeo y para ello acaba de publicar nueve consejos:

- Informar periódicamente la plantilla: Las compañías deben instaurar

ciclos de formación sobre las medidas que deben seguir los empleados

para gestionar sus contraseñas en su trabajo diario.

- Crear una política que obligue a generar contraseñas robustas:

que tengan al menos 8 caracteres en la que se alternen mayúsculas,

minúsculas y números. La... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 10:17 · Sin comentarios

· Recomendar |

| |

|

11 de Septiembre, 2014

□

General |

|

|

Como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos cursos sobre seguridad

informática que podemos hacer desde cualquier lugar y en cualquier

momento.

- Un curso básico para obtener nociones básicas sobre seguridad informática en su conjunto. Es lo que promete el curso Seguridad en Sistemas Informáticos, en el OpenCourseWare de la Universidad de Valencia.

- Si nuestro interés está más cercano a asegurar un sistema distribuido (de distintos ordenadores conectados por una red), no podemos perdernos el curso Seguridad en Sistemas Distribuidos, del OpenCourseWare de la Universidad Carlos III de Madrid.

- Otro curso, en Coursera y por la Universidad de Stanford, se centra

en el diseño de sistemas... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 12:10 · Sin comentarios

· Recomendar |

| |

|

08 de Agosto, 2014

□

General |

|

|

La Organización de los Estados Americanos (OEA) firmó recientemente un Memorando de Entendimiento con la organización Open Web Application Security Project (OWASP por sus siglas en inglés)

con el objetivo de aumentar la colaboración en el área de seguridad

cibernética y permitir a ambas instituciones llegar a un público más

amplio.

El acuerdo firmado permitirá a OWASP, una organización global sin fines

de lucro enfocada en informar y educar a los usuarios sobre los riesgos

y soluciones relacionadas con la programación de computadoras,

incrementar su participación en las actividades de la OEA. Además, el

acuerdo habilita a ambas organizaciones realizar eventos conjuntos y/o

la edición de publicaciones conjuntas sobre temas relacionados con la

seguridad informática y la programación de la seguridad. En el pasado,

los representantes de OWASP en Costa Rica, Perú, Uruguay y Argentina han

participado en eventos nacionales y regionales de la OEA.

El... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 08:36 · Sin comentarios

· Recomendar |

| |

|

08 de Julio, 2014

□

General |

|

|

Una de las disciplinas básicas para prácticamente cualquier profesional

de la informática (y muchos aficionados) es laseguridad informática.

Desde la protección de los datos de un ordenador hasta la seguridad de

un sistema informático, prácticamente todos tenemos que tener unas

ciertas nociones en esta materia.

Y, como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos hasta once cursos sobre

seguridad informática que podemos hacer desde cualquier lugar y en

cualquier momento.

|

|

|

|

publicado por

alonsoclaudio a las 22:53 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Marzo 2025 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | | | | | | 1 | | 2 | 3 | 4 | 5 | 6 | 7 | 8 | | 9 | 10 | 11 | 12 | 13 | 14 | 15 | | 16 | 17 | 18 | 19 | 20 | 21 | 22 | | 23 | 24 | 25 | 26 | 27 | 28 | 29 | | 30 | 31 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|

Como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos cursos sobre seguridad

informática que podemos hacer desde cualquier lugar y en cualquier

momento.

Como de costumbre, disponemos de planes de formación y de mucha

documentación disponible en la red de manera gratuita. Por lo que,

aunque no nos lleven a una certificación, sí que nos ayudarán a obtener

conocimientos sobre la materia. Veamos cursos sobre seguridad

informática que podemos hacer desde cualquier lugar y en cualquier

momento.  La Organización de los Estados Americanos (OEA) firmó recientemente un Memorando de Entendimiento con la organización

La Organización de los Estados Americanos (OEA) firmó recientemente un Memorando de Entendimiento con la organización