En todas las noticias que se han publicado hasta ahora, no se había observado relación con el gobierno de Argentina (si con Chile, Colombia, México, etc); pero desde que recientemente Wikileaks hizo una indexación de todos los correos divulgados, es que empezaron a verse algunas cosas interesantes.

Buscando en profundidad, se puede observar que hay una persona interesada en contratar servicios de #HackingTeam para la "nueva agencia de inteligencia de Argentina" (en referencia a la recientemente conformada Agencia Federal de Inteligencia, AFI), tal como puede apreciarse en este correo, cuyo remitente dice representar al Gobierno Argentino. Luego se entiende que representa una empresa de tecnología y vigilancia (TAMCE) que negocia con el Gobierno Argentino y esta interesado en una demostración de un 0-Day utilizado en los productos RCS (Remote Control System) y que habían sido visto en las conferencias de ISS (Intelligence and Support System):

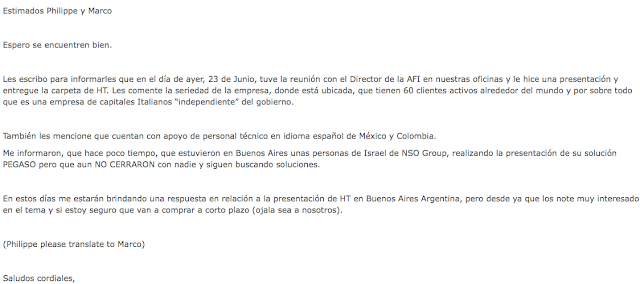

Aquí otro email donde le responden concretamente sobre el interés de trabajar con AFI y destacándose por sobre la empresa Israelí NSO:

En otro de los emails que se encuentra dentro del leak, se puede ver la intención de una reunión en BsAs con miembros del grupo:

Los leaks pueden verse en los siguientes correos: 4221, 4524, 4519, 4528, 1088127, 1088185.

No es sorpresa desde ya que esta relación exista, de hecho ni siquiera estos correo son una prueba irrefutable ni mucho menos. Solo deja el manto de duda del real interés en la potencial utilización de exploits y Zero-Days, que esperemos sean para los fines reales de la Agencia y no para el espionaje masivo de ciudadanos.

Actualización:TecnoVortex ha hecho un seguimiento del caso.

Actualización: el diario Perfil cuenta la relación entre Hacking Team y el gobierno Argentino.

Redacción de Segu-Info

Actualización: el diario Perfil cuenta la relación entre Hacking Team y el gobierno Argentino.

Redacción de Segu-Info