Un lector del blog me pasó un hilo en

4chan en el que hablaban de un fallo de protección de las impresoras

HP publicadas en

Internet que permiten imprimir archivos desde una

URL de

Internet. Para encontrar estas impresoras expuestas en

Internet es fácil hacer algo de

Hacking con Buscadores para localizarlas.

|

| Figura 1: El hilo en el foro de 4Chan sobre este tema |

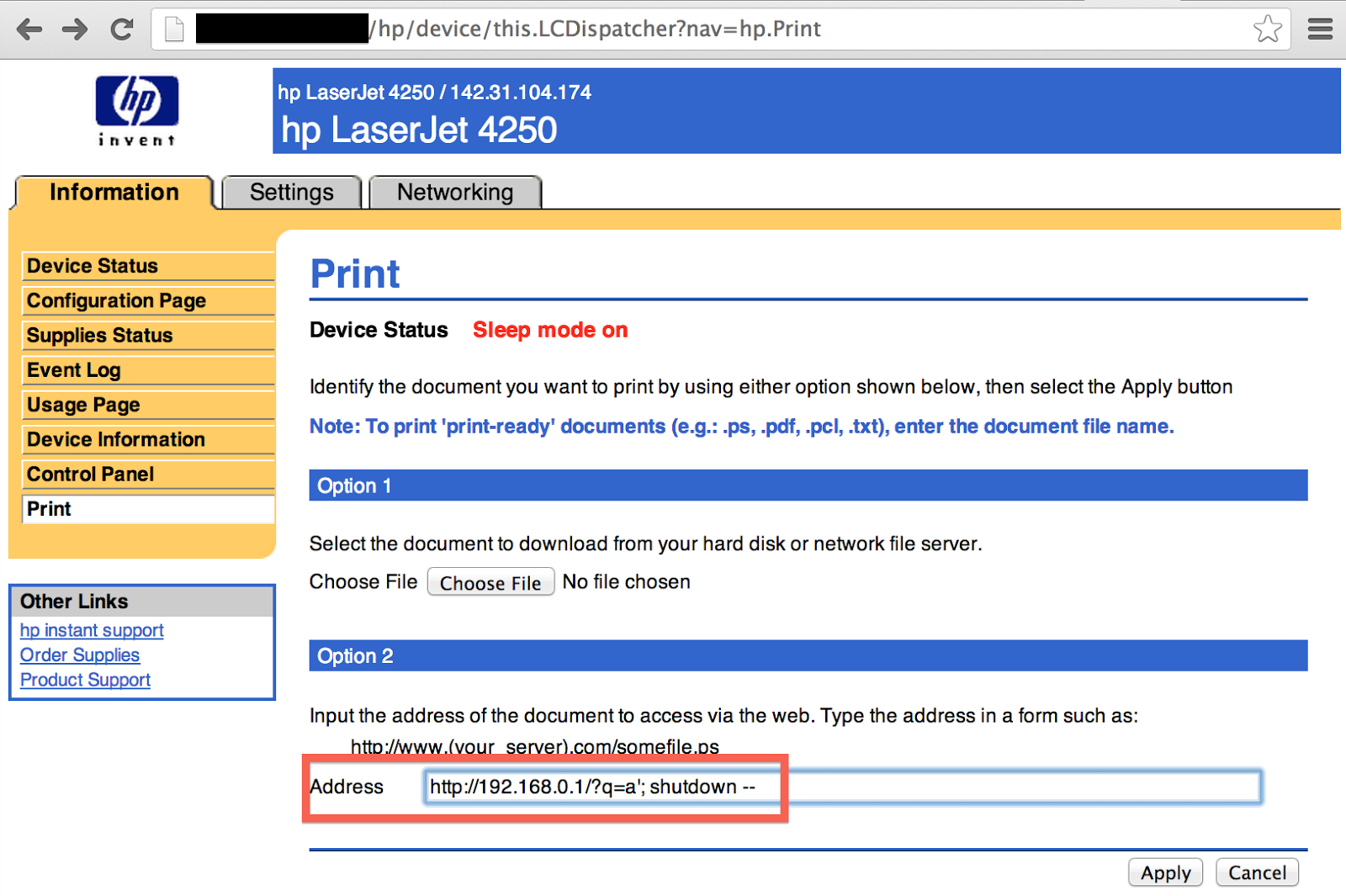

Esta opción permite no sólo que alguien desde fuera haga uso del papel de tu

impresora, te lance un ataque de

D.O.S. o sea una incomodidad, sino que además, la

impresora realiza la petición a una

URL de

Internet, con lo que se pueden plantear ataques a la

Intranet o la

DMZ - por ejemplo con una

URL de

ataque con un SQL Injection, o hacer un hacking similar al de los

buscadores con arma de destrucción masiva.

|

| Figura 2: Atacando una URL interna con SQL Injection usando la impresión desde URL |

Por supuesto, además de que es un fallo de configuración claro en la

implantación de las impresoras, por defecto esto debería estar capado

con contraseña de administración, además de que deberían venir todos los

modelos de

impresoras con panel de administración web con un fichero robots.txt que evitase la indexación en los buscadores que respetan estos ficheros.