|

23 de Julio, 2014

□

General |

Cancelan una charla de Black Hat sobre cómo identificar usuarios en Tor |

En

los últimos meses y después de las revelaciones de Snowden se empezó a

investigar la posibilidad de que la NSA, y no sólo la NSA, hayan

encontrado la forma de comprometer la popular red Tor. De hecho ya se ha

confirmado que se usó la herramienta XKeyscore para comprometer dos servidores de Autoridad de Directorio alemanes y la posibilidad de ubicar usuarios específicos mediante una técnica de ataque de correlación de tráfico.

Además,

siguiendo el hilo de estas investigaciones había previsto una

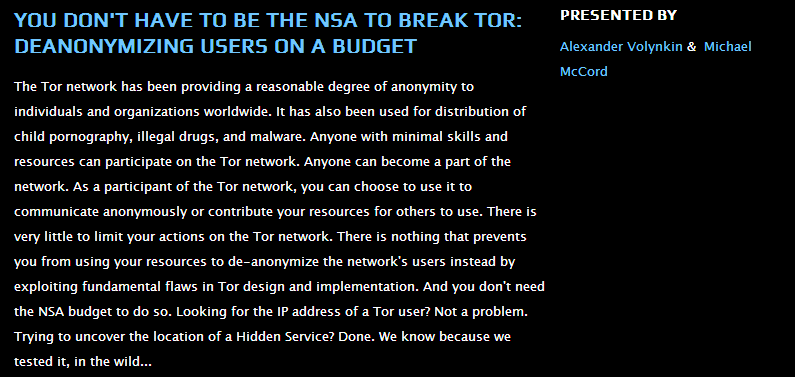

presentación muy interesante para la próxima Black Hat 2014 llamada “YOU DON’T HAVE TO BE THE NSA TO BREAK TOR: DEANONYMIZING USERS ON A BUDGET“

(traducido “TU NO TIENES QUE SER DE LA NSA PARA ROMPER TOR:

DESANONIMIZANDO USUARIOS SIN SALIRSE DEL PRESUPUESTO“) en la que

Alexander Volynkin y Michael McCord, dos investigadores de la

Universidad Carnegie Mellon, iban a demostrar cómo identificar usuarios

de Tor con un presupuesto de unos 3.000 dólares.

Según sus autores, un atacante "con

un puñado de servidores potentes y un par de enlaces de giga podría

de-anonimizar cientos de miles de clientes de Tor y miles de servicios

ocultos en un par de meses". "En esa charla, se demuestra cómo se

puede abusar de la naturaleza distribuida, combinada con las

deficiencias descubiertas recientemente en el diseño e implementación de

la red Tor, para romper el anonimato de Tor".

Fascinante ¿verdad? Pues nos vamos a quedar con las ganas de verla porque la

charla ha sido retirada de la programación de la Conferencia a petición

del Software Engineering Institute (SEI) de la propia Universidad

Carnegie Mellon ya que según ellos "lo materiales de los que se iba a hablar en la charla no habían sido aún aprobados aún por la CMU/SEI para hacer públicos".

Comunicado de la organización de Black Hat: https://www.blackhat.com/latestintel/07212014-a-schedule-update.html

Roger

Dingledine, co-fundador de Tor, ya ha confirmado públicamente que ellos

no solicitaron cancelar la charla. Entonces ¿por qué la propia

universidad de sus autores ha cancelado la charla una vez que ya estaba

programada? ¿Qué implicaciones y cuánto tiempo era necesario para

aprobarla?

Quizás haya un tema legal por medio (Wiretapping) o quizás haya una "mano negra" detrás, pero cada vez parece más inseguro usar Tor...

Fuentes:

- Tor break talk axed from Black Hat conference

- Hackers can break Tor Network Anonimity with USD 3000

- Carnegie Mellon Kills Black Hat Talk About Identifying Tor Users -- Perhaps Because It Broke Wiretapping Laws

- The talk about de-anonymizing Tor at the BlackHat conference has been removed |

|

|

|

publicado por

alonsoclaudio a las 00:05 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Marzo 2025 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | | | | | | 1 | | 2 | 3 | 4 | 5 | 6 | 7 | 8 | | 9 | 10 | 11 | 12 | 13 | 14 | 15 | | 16 | 17 | 18 | 19 | 20 | 21 | 22 | | 23 | 24 | 25 | 26 | 27 | 28 | 29 | | 30 | 31 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|