|

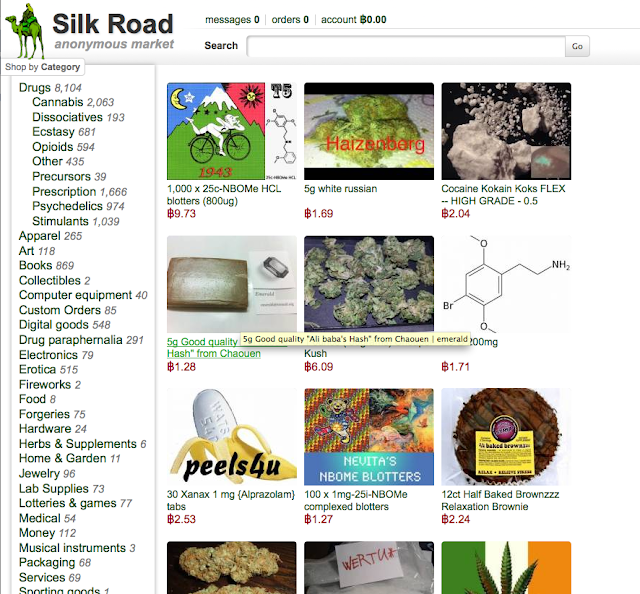

| Figura 1: Silk Road en la red TOR |

Este sitio que sólo daba servicio a través de la red

TOR ha sido tirado abajo por miembros del

FBI y su dueño

Ross Ulbricht detenido y puesto entre rejas. Entre las cosas que se ha llevado el

FBI se encuentra un cartera de

BitCoins con

26.000 moneditas criptográficas que podrían alcanzar al cambio actual un valor de

3.6 Millones de USD en el

mercado obtenidos del negocio que se estima podría haber generado

1.200 millones de USD en ventas durante los últimos

30 meses,

según Computer World.

Pero quién más daño ha sufrido ha sido la confianza en la red

TOR, ya que es el segundo servicio

"legendario" de la red que cae en un corto espacio de tiempo tras la

caída de Freedom Hosting este año. A estos dos sitios había que sumar la caída el año pasado de "

The Farmer's Market", también destinado a la venta de drogas.

|

| Figura 2: Armas en venta en Black Market de TOR |

|

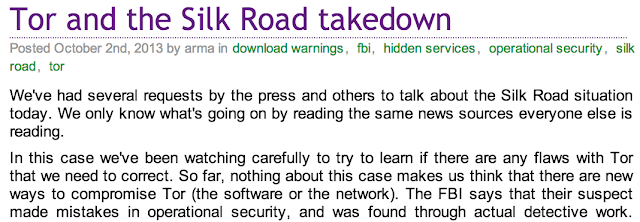

| Figura 3: Paper que analiza la efectividad de la detección de direcciones IP en TOR |

Poco se sabe ahora mismo de cómo se ha acabado con

Silk Road, pero lo cierto es que ya hace algún tiempo se sabe que existen

algoritmos de análisis pasivo de tráfico capaces de detectar la dirección IP de un determinado servidor en la red TOR,

con lo que es más que posible que sea esa la forma en la que se están

averiguando las ubicaciones de los servidores y las personas detrás de

ellos.

En el

blog de TOR Project se habla incluso de este incidente y se anima a los investigadores de seguridad a que revisen los códigos de los programas

Open Source que dan soporte a la red. Esto es para acabar con la especulación de muchos es que pudiera haber algún

bug en el software base de la red. Sin embargo, desde

TOR Project creen que los dueños de

Silk Road han cometido errores de protección de su identidad de forma personal.

|

| Figura 4: TOR Project hablando de la caída de Silk Road |

Habrá que esperar a ver cómo evoluciona todo esto, porque es más que probable que muchos empiecen a pensar en otras redes de la

Deep Web como forma de comunicarse ya que

TOR empieza a ser un objetivo fácil para los equipos de seguridad, tal y como se comenta ya en muchos foros.

http://www.elladodelmal.com

De Chema Alonso