Como ya conté en el post que escribí en

mi blog personal de Hacking Ético en EFEFuturo, este verano tuve, gracias a mis padres, la oportunidad de hacer un fantástico viaje a bordo de un crucero por el

Mar Báltico

con toda mi familia. Como buen adicto que soy a la seguridad

informática, además de para conocer destinos increíbles y disfrutar de

la compañía de mis seres queridos, aproveché el poco tiempo que me

quedaba libre para continuar practicando con mis experimentos de

inseguridad.

El planteamiento inicial de la prueba

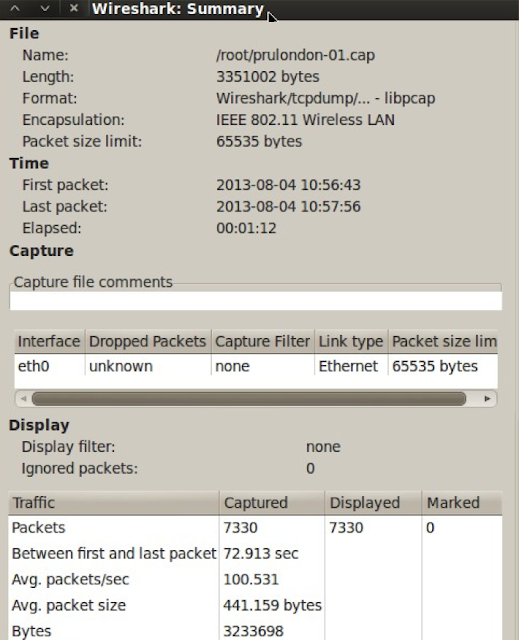

En este caso particular, el rato del que dispuse fue concretamente de

1 minuto y 12 segundos, en los que aproveché para capturar el tráfico de la red con mi antena

WiFi en modo

monitor, desde la habitación de un hotel de

Londres

donde estuvimos los días previos a coger el barco. No hubo más tiempo

porque mi mujer aguardaba para salir, y transcurrido ese minuto mi hija

de 1 año se había encargado de recorrer el suelo de toda la habitación

deshaciendo las maletas con su particular algoritmo de ordenación

:)

|

| Figura 1: Captura en modo monitor con WireShark |

El objetivo del experimento era conseguir entender cuánta información era posible que

el famoso coche de Google Street hubiera capturado, teniendo en cuenta que él hacia más o menos lo mismo:

Capturar durante un breve espacio de tiempo el espectro WiFi en modo monitor.

Para los que no recuerden la historia, basta decir que durante un periodo de tiempo, el coche que tomaba las fotos para

Google Street View, venía con unas antenas

WiFi que capturaban tráfico en modo

monitor. Eso no gustó a todo el mundo, y

acabó con denuncias y redadas en muchos países del mundo. Solo eran unos segundos, pero el tráfico capturado... ¿podría ser muy sensible?

|

| Figura 2: Bromas con el caso de la captura de tráfico WiFi del Google Street Car |

Cuando se está capturando el tráfico de una red

WiFi de un

hotel, desde una habitación ubicada en una determinada habitación con

una orientación particular, uno se limita a ver los paquetes que pasan

cerca de los puntos de acceso que se encuentran a su alcance.

Los datos obtenidos en el experimento

Una captura tan corta, a priori no parece que debiera aportar mucha

información para analizar, debido al escaso número de paquetes de datos

obtenidos. De hecho, en mi caso concreto, a pesar de que existía algo de

tráfico

HTTP en la captura, no se podían identificar peticiones concretas:

|

| Figura 3: Cero peticiones HTTP reconocidas en la captura |

Del mismo modo, la herramienta

NetworkMiner de la que tanto se aprende en el libro de

Ataques en Redes de Datos IPv4 & IPv6, y que

tan buenos resultados me ha dado en otras ocasiones, identifica los

hosts

en la captura y las tramas de datos, pero no es capaz de reconstruir

por ejemplo imágenes, archivos o peticiones, lo cual es normal dada la

extensión de la captura.

|

| Figura 4: Análisis de imágenes con NetworkMiner |

Sin embargo, si se utiliza la herramienta de análisis forense y

file carving llamada

Foremost, sí que es posible apreciar fragmentos de imágenes que se han transmitido por la red durante ese minuto y medio.

|

| Figura 5: Fragmentos de imágenes obtenidos con data carving |

Si nos fijamos con atención, se pueden observar fragmentos de

imágenes que se corresponden con el popular movimiento en la red

conocido como "

memes". Es decir, imágenes divertidas con un mensaje gracioso, que numerosos usuarios intercambian constantemente a través de

Whatsapp,

Line,

o cualquier otro sistema de mensajería. Puedo dar fe a ciencia cierta

de esto, pues mis amigos se han pasado el verano enviándome estos

famosos

memes de

Julio Iglesias, que tan de moda se han puesto últimamente.

|

| Figura 6: Imagen parcialmente reconstruida |

Es normal que al estar en Londres, los textos sean en inglés. En este

meme concreto se puede leer la frase

“Bumps into something...”.

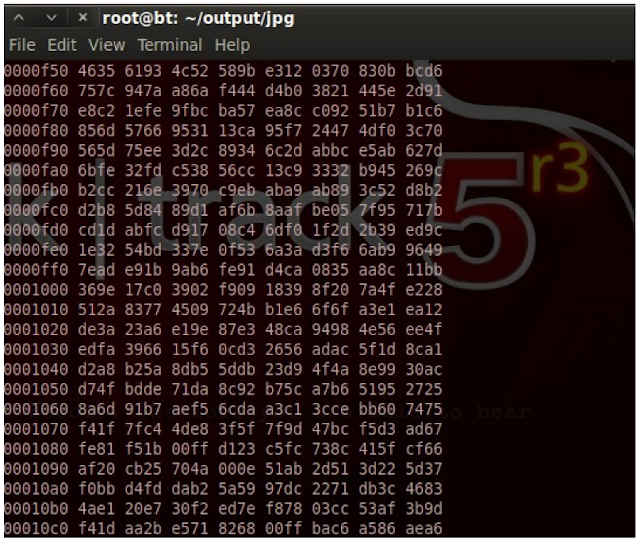

Para identificar la parte de la captura en la que se encuentra esta

parte de la imagen transmitida existen diferentes alternativas. La más

evidente, analizar el fichero reconstruido con un editor hexadecimal, y

buscar los bytes que corresponden a la imagen en la captura.

|

| Figura 7: Análisis hex del fichero recuperado con BackTrack (aún no he migrado a Kali) |

Haciendo esto podemos obtener mucha información, desde la dirección

IP del servidor que está transmitiendo la imagen, la dirección

IP del cliente en la red, así como la dirección

MAC del mismo analizando las cabeceras

IEEE 802.11. En este caso en concreto,

se trataba de un dispositivo Apple.

|

| Figura 8: Paquete utilizado para recuperar un fragmento del meme |

Lo curioso de esto es que, si hacemos algo de

Hacking con Buscadores, para intentar obtener información acerca de esta dirección

IP, podemos ver que es una dirección es sospechosa, y que ha sido detectada por el servicio

VirusTotal como potencialmente dañina, ya que está continuamente resolviendo a diferentes dominios de dudosa reputación.

|

| Figura 9: Análisis en Virus Total de la imagen descargada |

Con los pocos datos de los que se disponen en la captura, no es posible

determinar de qué web, o a través de qué aplicación el cliente conectado

a la red se estaba descargando esta divertida imagen, pero lo que sí se

puede afirmar es que nada bueno podía venir de allí.

Reflexión final

Con este experimento, es posible ver que a pesar de que el

Google Street Car se

conectara unos pocos segundos, puede obtenerse algo de información que

podría ser sensible. Lógicamente, solo sería peligroso este tipo de

capturas para aquellas

redes WiFi que no se hubieran fortificado, ya que si por ejemplo hubieran puesto una medida de seguridad entonces habría que previamente

crackear WPA/WPA2 .

Esta es también una pequeña reflexión más del peligro que entraña conectarse a

redes WiFi públicas inseguras,

en las que cualquiera puede monitorizar los datos que envías incluso

sin estar conectado. En todo esto, no se tiene en cuenta los posibles

vectores de ataque activos en los que se implementan

esquemas tipo man in the middle en redes IPv4 o IPv6.

Además en este caso concreto la reflexión es doble, pues además de volver a incidir en la inseguridad de las redes

WiFi

públicas - y alertar a los no avisados de que los datos viajan

libremente por el aire - se puede encontrar un nuevo ejemplo de la

jungla en la que se ha convertido la red, donde hasta descargarse una

aparentemente inocua imagen divertida para enviar a nuestros amigos

puede convertirse en un problema, si lo haces desde el servidor

equivocado, que pudiera estar haciendo

envenenamiento de resultados de Google Images, por ejemplo, como forma de distribución de malware.