Centralizar logs, es una medida imprescindible en la seguridad de sistemas de una red, ya que permite acceder a ellos de una forma rápida. Además es muy útil para detectar una intrusión y analizar las consecuencias de dicha intrusión. Centralizar logs es fácil con un sistema de información y gestión de eventos de seguridad, SIEM (tambien llamado SIM o SEM). La tecnología SIEM ofrece análisis en tiempo real de alertas de seguridad generados por el hardware y las aplicaciones de red. Básicamente almacena logs de varios sistemas, elabora informes y plantea las alertas. Aquí les dejo una lista de sistemas SIEM de código abierto para diferentes plataformas.

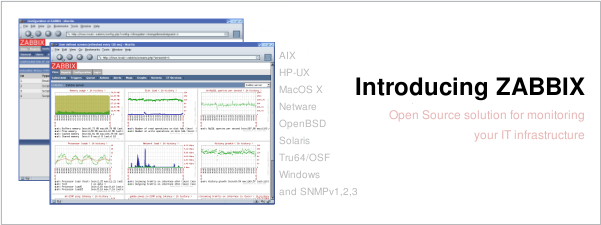

Zabbix.

Un sistema de monitorización de la red y sus componentes. Está basado en un entorno Web, desde donde se puede configurar y visualizar el estado de todos los servicios que soporten SNMP y sistemas de la red.

Cuando se produce un problema o una alerta, zabbix envía un correo electrónico, dependiendo de como se tenga configurado. Soporta triggers, con los cuales se pueden realizar diversas alertas, cuando el sistema llegue a una carga determinada de CPU, cuando un servicio no esté operativo, cuando se quede sin espacio en el disco duro...

Zabbix puede monitorizar cualquier servicio que utilice SNMP para informar de errores o estados, implementando scripts que generen dicha información. Además monitoriza: integridad de los ficheros y paquetes binarios, ficheros log… Y esta disponible con licencia GPL en las plataformas: AIX, FreeBSD, HP-UX, Linux, Mac OS X, Novell Netware, Open BSD, SCO Open Server, Solaris, Tru64/OSF, Windows NT 4.0, Windows 2000, Windows 2003, Windows XP.

Mas información y descarga:

http://www.zabbix.com/

Snare Agent.

Un

servicio que recoge los log de un sistema: Windows NT, Windows 2000,

Windows XP y Windows 2003, los convierte a formato de texto, y los pone

accesibles remotamente. Puede trabajar con todo tipo de registros:

seguridad, sistema, aplicación, DNS, directorio activo…

Un

servicio que recoge los log de un sistema: Windows NT, Windows 2000,

Windows XP y Windows 2003, los convierte a formato de texto, y los pone

accesibles remotamente. Puede trabajar con todo tipo de registros:

seguridad, sistema, aplicación, DNS, directorio activo…Es una aplicación muy interesante para acceder a los log sin tener que iniciar sesión remota en el sistema.

Mas información y descarga de Snare Agent:

http://www.intersectalliance.com/projects/SnareWindows/

Logrep.

Un sistema para centralizar los log, que puede instalarse tanto en Linux como en Windows. La presentación de los log es un formato HTML y su componente cliente, usada para la recolección de los log también es multiplataforma. Este cliente le permite extraer logs de 30 sistemas diferentes incluyendo: Snort, Squid, Postfix, Apache, Sendmail, syslog, ipchains, iptables, Servidores Windows, Firewall-1, wtmp, xferlog, Oracle y Pix.

Entre sus características destaca:

- Comunicación segura entre el cliente y servidor gracias a SSH.

- Ayuda a la interpretación de logs en todos los sistemas soportados.

- Permite guardar copias de los log de forma centralizada.

- Cliente de extracción de datos que consume pocos recursos.

- Representación grafica de logs.

Logrep es ideal para administradores de sistemas, ya que permite centralizar los archivos de log, para acceder a ellos de una forma rápida. Además es muy útil para analizar una intrusión en una red con varios servicios.

Más información y descarga de Logrep:

http://www.itefix.no/i2/logrepserver

Sistemas de los que puede interpretar log Logrep:

http://www.itefix.no/i2/node/11617

Manual Instalación de Logrep:

http://www.itefix.no/i2/node/11618

Ocopussy.

Una solución para gestionar registros de seguridad, almacena logs de varios sistemas, elabora informes y plantea las alertas.

Entre las características de Octopussy destaca:

- Soporta LDAP para información de contacto de usuarios.

- Permite configurar el envió de alertas por: correo electrónico, mensajería instantánea (Jabber), NSCA (Nagios) y Zabbix_sender.

- Permite exporta informes por: correo electrónico, FTP y SCP.

- Crea un mapa para mostrar la arquitectura de la red.

- Permite entrada y salida Plugins para informes.

- Posibilidad de programar la realización de informes.

- RRDtool para representar gráficamente la actividad syslog.

- Soporta los logs de los servicios: Bind, Cisco Router, Switch Cisco, DenyAll Reverse Proxy, Drbd, F5 BigIP, Fortinet FW, IronPort MailServer, Linux Kernel / System, Linux IPTables, Monit, MySQL, Nagios, NetApp NetCache, Juniper Netscreen FW, Juniper Netscreen NSM, Postfix, PostgreSQL, Samhain, sNMPD, Squid, sshd, Syslog-ng, Windows Snare Agent, Xen...

- Asistente para crear fácilmente recolección de logs de servicios desconocidos.

- Soporte multilenguaje: inglés, francés, alemán, español, portugués, ruso e italiano.

- Actualizaciones periódicas de soporte de: servicios, lenguajes...

Más información y descarga de Octopussy:

http://8pussy.org/

MozDef.

Una plataforma de defensa que busca automatizar el proceso de gestión de incidentes de seguridad y facilitar las actividades en tiempo de los administradores de sistemas. MozDef es un sistema SIEM con capacidades avanzadas para defensa perimetral de sistemas.

MozDef nace con el objetivo de hacer frente al gran arsenal de herramientas disponibles para los atacantes. Suites como: metasploit, armitage, lair, dradis y otras que están disponibles para ayudar a los atacantes, que comparten información y coordinan sus ataques en tiempo real. Los administradores de red para defenderse de estos ataques se limitan generalmente a los: wikis, los sistemas de ticketing y bases de datos de seguimiento manual unidos a un sistema de seguridad de la información y gestión de eventos (SIEM).

MozDef tiene como objetivo proporcionar funcionalidad SIEM tradicional, como:

- La aceptación de eventos de una variedad de sistemas.

- Almacenamiento de eventos.

- Facilitar búsquedas de eventos.

- Permite configurar alarma con respecto a eventos.

- Administración de eventos (archivado, restauración).

Y con funcionalidades añadidas:

- Proporciona una plataforma para descubrir rápidamente y responder a los incidentes de seguridad. Automatiza interfaces con otros sistemas como: MIG, flowspec, balanceadores de carga, etc. Proporciona las métricas para los eventos e incidentes de seguridad.

- Facilita la colaboración en tiempo real entre los administradores de incidentes.

- Facilita procesos predecibles para el manejo de incidentes.

- Pretende ir más allá de los sistemas tradicionales SIEM en la automatización de manejo de incidentes, el intercambio de información, flujo de trabajo, métricas y automatización respuesta

- Acepta entradas sólo JSON y se integra con una variedad de cargadores de registro incluyendo: heka, logstash, beaver, nxlog y cualquier cargador que puede enviar JSON a cualquiera rabbit-mq o un punto final HTTP.

- Proporciona plugins python para manipular los datos en tránsito.

- Escalable, debe ser capaz de: manejar miles de eventos por segundo, proporcionar la búsqueda rápida, generar alertas, correlarlas y manejar las interacciones entre los equipos de administradores de incidentes.

- Visualizaciones 3D de las amenazas.

La arquitectura MozDef se basa en tecnologías de código abierto, incluyendo:

- Nginx, entrada de registro basasa en HTTPS.

- RabbitMQ, cola de mensajes y basado en la entrada de registro amqp.

- UWSGI, control de supervisión basado en Python.

- bottle.py, interfaz basado en Python, para manejo de peticiones web.

- Elasticsearch, modulo de indexación escalable y búsqueda de documentos JSON.

- Meteor, marco sensible para Node.js que permite el intercambio de datos en tiempo real. MongoDB, almacén de datos escalable, estrechamente integrada a Meteor.

- VERIS, de Verizon taxonomía de código abierto de categorizaciones de incidentes de seguridad. D3, librería javascript para documentos basados en datos.

- dc.js, librería javascript para proporcionar cartas comunes y gráficos d3.

- Three.js, biblioteca javascript para visualizaciones 3D.

- Firefox, navegador web.