Buenas a todos, últimamente el mundo de la ciberseguridad está de moda,

cada vez sale más en los medios, muchas veces con una realidad algo

distorsionada, nada que no sepáis, que si hackers-delincuentes por allí,

que si mafias por allá... pero si hay algo que de verdad está de moda,

son los mapas de ciberamenazas y sobretodo los de ataques DDoS.

¿En cuantos eventos, noticias, series de televisión películas, revistas,

periódicos, .... habéis vista una captura o video de norse?

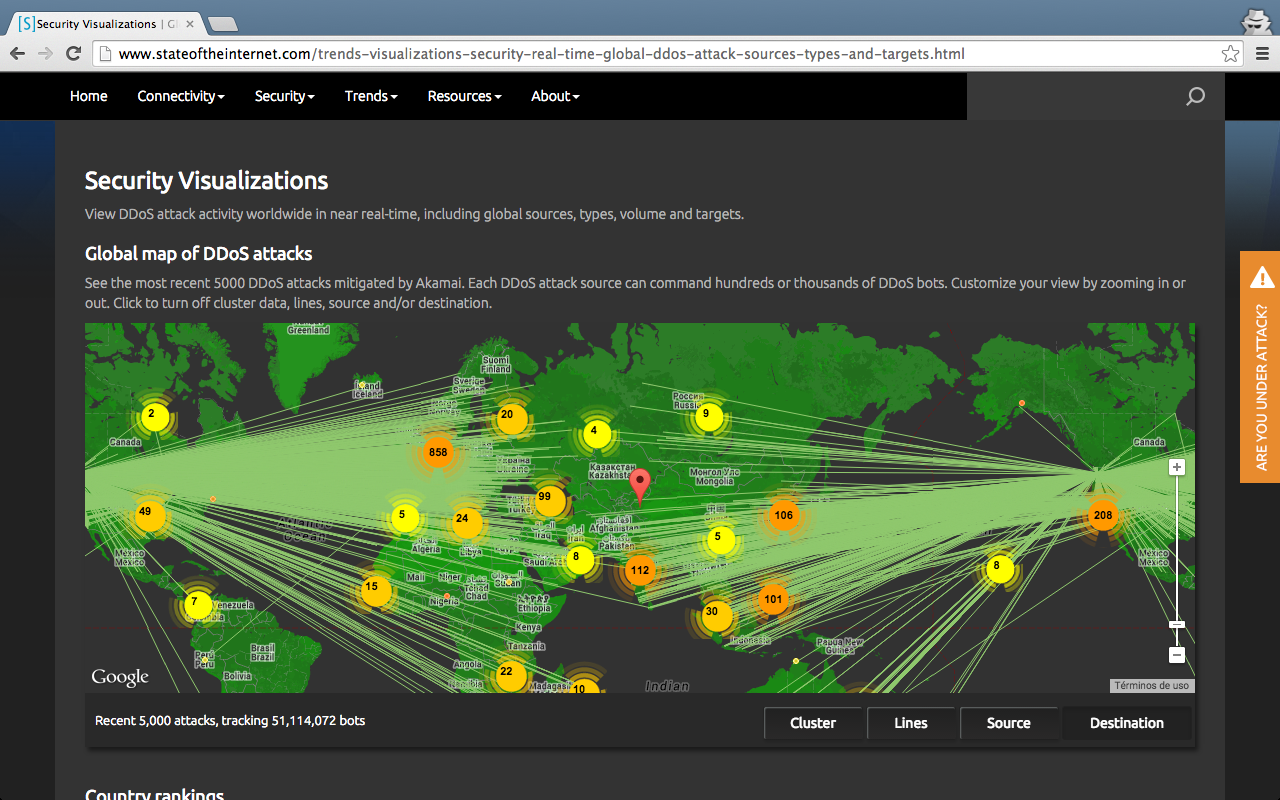

¿Os suena verdad? Pero Norse no es el único, y otros fabricantes,

empresas y organismos en general han desarrollado otros cuadros de

monitorización de ciberamenazas DDoS también muy visuales y que quedan

de lo más cool en la prensa.

Por ejemplo, el presentado en el sitio web de Digital Attack Map:

%2B10.30.10.png)

El de FireEye:

%2B10.32.24.png)

O este de Prolexic:

¿Y vosotros qué otros mapas conocéis?