En la pasada

Hack in The Box 2013 en Malaysia, investigadores de la empresa

Elcomsoft

impartieron una sesión sobre el análisis forenses de los sistemas

operativos utilizados por los más modernos smartphones. Entre ellos, por

supuesto, centraron gran parte de su atención en

iOS y la necesidad de analizar los datos almacenados en

Apple iCloud o

Find My iDevice para poder hacer el análisis forense. La presentación se puede descargar ya en formato

PDF desde:

Moderm SmartPhone Forensics.

|

| Figura 1: Presentación de Moderm Smartphone Forensics |

Parte de la presentación se basa en explicar lo que ya habían publicado

anteriormente en varias charlas, en las que había contado el problema de

que

el 2nd Factor no esté aplicado a Apple iCloud, que permitiría a cualquiera que tuviera la contraseña e hiciera un análisis del protocolo.

|

| Figura 2: Explicación del sistema de autenticación en Apple iCloud |

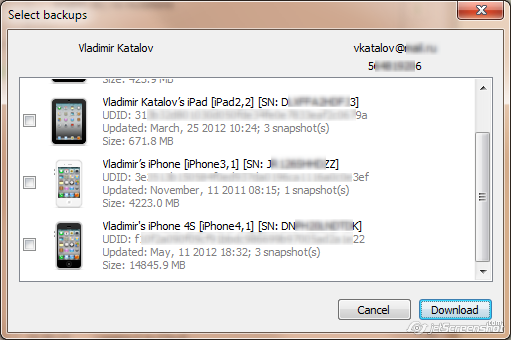

Estas tecnologías son las que ellos mismos utilizan en su herramienta de

ElcomSoft Phone Password Breaker, que como ya vimos permite gestionar los

backups online.

|

| Figura 3: ElcomSoft Phone Password Breaker |

En la sesión analizaron el protocolo paso a paso, explicando cómo

interactuar con él y obtener ficheros, contactos, citas, etcétera,

mediante las llamadas necesarias a la web, pero también lo hicieron con

otros servicios, como son Find My iDevice, que permite localiza la ubicación de un dispositivo en cualquier momento.

|

| Figura 4: Protocolo de Find my iPhone para localizar la ubicación |