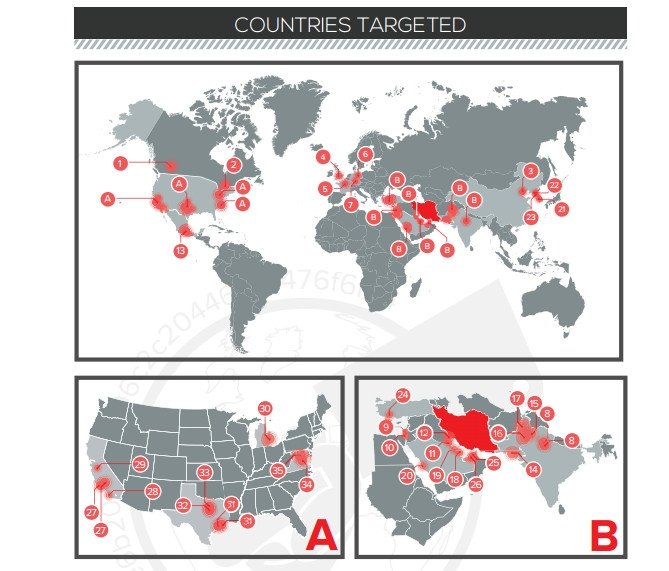

Un

informe de la compañía Cylance desvela las actuaciones de un grupo de

atacantes iraníes que durante los dos últimos años han conseguido

recopilar información de más de 50 organizaciones críticas en 16

países.

La compañía Cylance ha publicado un completo informe

[PDF] en el que detalla como desde al menos 2012 un grupo iraní ha

estado atacando, se ha establecido de forma permanente y ha llegado a

extraer información altamente sensible de redes de agencias

gubernamentales y de compañías de infraestructuras críticas (transporte,

comunicaciones energía…) de los siguientes

países: Canadá, China,

Inglaterra, Francia, Alemania, India, Israel, Kuwait, México, Pakistán,

Qatar, Arabia Saudí, Corea del Sur, Turquía, Emiratos Árabes Unidos y

los Estados Unidos.

Bautizado como "

Operación Cleaver"

debido a que la cadena "cleaver" aparece en múltiples piezas de

software empleadas en los

ataques (especialmente en diferentes rutas y

directorios).

Todo indica a que Irán se ha tomado la revancha, podemos recordar como

durante los años 2009 a 2012 fue víctima de diferentes campañas de

sabotaje industrial y

espionaje como

Stuxnet,

Duqu o

Flame. Estas muestras de malware se centraron en el programa nuclear iraní, y operaciones de petróleo y gas.

Según Cylance, el grupo de atacantes trabajaban desde Teheran (Irán)

aunque se han identificado miembros auxiliares en otras localizaciones

como

Países Bajos, Canadá y el Reino Unido.

Los objetivos incluían instalaciones militares, gobiernos, servicios

públicos, aerolíneas, aeropuertos, hospitales, empresas químicas y

aeroespaciales. También compañías petroleras, de gas, de energía, de

transporte, de telecomunicaciones y de tecnología.

Durante los dos últimos años, Cylance confirma que ha recogido más de 8

GB de información, que incluyen más de 80.000 archivos de datos

extraídos, herramientas, registros de las víctimas y datos de

reconocimiento altamente sensibles.

Para realizar los ataques el grupo aprovechó con éxito tanto

herramientas disponibles públicamente como otras personalizadas (en

algunos casos la personalización pasaba por modificar el nombre del

autor). Aunque evidentemente los métodos empleados han sido eficaces,

tanto por haber logrado sus objetivos como por haber permanecido ocultos

durante tanto tiempo, tampoco hay muchas novedades detrás de ellos

(inyecciones SQL, campañas de spear phishing o uso de exploits

públicos).

La campaña de Cleaver usa una variedad de métodos en múltiples etapas de

ataques. El objetivo inicial era lograr la intrusión en la red atacada y

conseguir la ejecución de código arbitrario. Para este compromiso se

emplearon principalmente técnicas de inyección SQL y campañas de

spear-phishing.

Después se trataba de lograr una elevación de privilegios, lo que

permitía a los atacantes conseguir acceso a zonas restringidas del

sistema, así como atacar otros sistemas de la red. Igualmente tampoco se

empleaban técnicas novedosas, según Cylance han encontrado varios

exploits públicos conocidos. PrivEsc un exploit compilado que explota la

vulnerabilidad con CVE-2010-0232 sobre sistemas Windows sin actualizar,

NetC (Net Crawler), un exploit en Python para aprovechar la

vulnerabilidad MS08-067, Jasus y hasta el conocido Cain & Abel.

Para la extracción de datos el informe enumera diferentes servidores FTP

anónimos. También se describe el uso de NetCat (también empleado como

Shell inversa), que posteriormente fue reemplazado por una utilidad

desarrollada por el equipo de Operación Cleaver que opera de forma

similar a NetCat. También se ha usado PLink (utilidad incluida en la

suite SSH PuTTY) y hasta el uso de correo mediante servidores SMTP con

el relay abierto.

Para mantenerse en los sistemas atacados principalmente se utilizaron

diferentes versiones de TinyZBot, una puerta trasera desarrollada en C#.

Según indica el informe esta muestra de malware es el mayor desarrollo

realizado por la organización (y aun así no fue desarrollada

completamente por Cleaver).

En el propio informe, con el objetivo de prevenir y detectar infecciones

de esta amenaza, se comparten los IOCs (Indicators of Compromise)

descubiertos durante la investigación. Estos incluyen dominios,

direcciones de correo, direcciones IP, exclusiones mutuas, nombres de

servicios instalados, MD5 y SHA-256 de cientos de muestras y firmas

YARA.

Fuente:

Hispasec