Como definimos anteriormente, el análisis forense digital

se ocupa del estudio de la adquisición, preservación y presentación de

evidencias electrónicas para ser procesadas y conservadas de tal forma

que puedan utilizarse como prueba legal. Se trata de entender y

contestar preguntas referidas a cómo, cuándo y desde dónde se produjo el

incidente, así como cuál fue su impacto y a qué afectó.

Como contracara, desde un punto de vista ético es importante entender sobre técnicas anti forenses, porque así se podrán considerar a la hora de auditar un sistema comprometido o algún incidente de seguridad.

Algunos conceptos preliminares

Para los analistas forenses, se presentan retos cada día más exigentes en cuanto al rastreo y detección de un atacante, dada la sofisticación

de los intrusos en sus técnicas de evasión. El reconocimiento de las

vulnerabilidades en las herramientas utilizadas por procedimientos de

esta materia ha generado la aparición de las llamadas técnicas anti

forenses, que son definidas como metodologías para comprometer la disponibilidad de la evidencia

en un proceso forense. De esta forma, se intenta manipular el material

de una pericia destruyendo, ocultando, eliminando y/o falsificando la

evidencia.

Si bien existen muchas técnicas, principalmente pueden ser agrupadas en cuatro clasificaciones, que veremos a continuación.

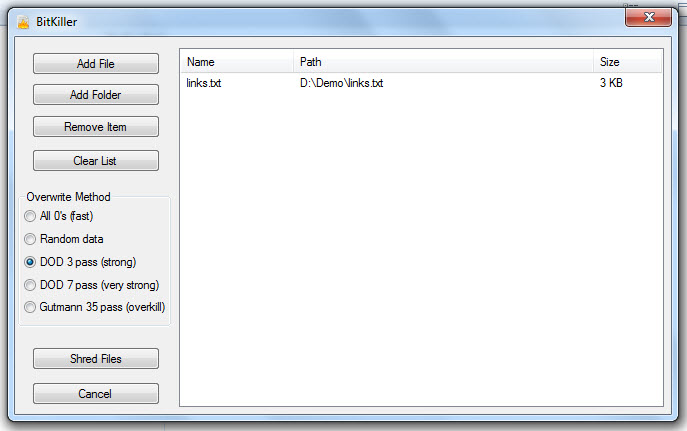

A) Técnicas de borrado o destrucción de la información

El fin de esta técnica es imposibilitar la recuperación

de las evidencias ya sea por el borrado de archivos o particiones del

disco. Existen muchas aplicaciones que realizan estas tareas y son

capaces de ejecutarse en la mayoría de los sistemas operativos.

Algunas se basan en el Algoritmo de Gutmann,

el cual detalla las operaciones para que un archivo o directorio sea

borrado en forma segura; estas aplicaciones son generalmente de escaso

tamaño y portables, es decir que no precisan una instalación.

En la imagen anterior se puede visualizar el

sencillo funcionamiento de estas herramientas; fácilmente es posible

localizar el archivo o carpeta a eliminar e inclusive elegir la cantidad

de sobre escrituras para un borrado seguro. En sistemas Linux o Unix,

los códigos más utilizados no contienen una interfaz gráfica sino que

se ejecutan a través de un terminal o consola como es el caso de Wipe. Para probarlo, se puede instalar con el siguiente comando:

usuario@maquina:~$ sudo apt-get install wipe

Posteriormente, el comando man wipe será de gran ayuda para entender cómo funciona esta aplicación.

En el caso de la información no sea eliminada por este tipo aplicaciones, entrarán en escena diferentes técnicas como el file carving o slack space, las cuales intentarán recuperar la información borrada. En algunos casos pueden servir para recuperar archivos afectados por algunas familias particulares de ransomware.

En este grupo, también entran diversas técnicas vinculadas a la desactivación de logs,

es decir, cuando el sistema tiene por defecto la creación de registros

por eventos e incidentes, los atacantes intentarán desactivarlos para

ocultar sus huellas.

B) Técnicas de ocultación de la información

Este método tiene como principal objetivo hacer invisible la evidencia para el analista. De este modo, los atacantes ocultan mensajes u objetos dentro de otros archivos, de tal forma que no se perciba su existencia.

Esta técnica, llamada esteganografía,

puede llegar a ser muy eficiente de ser bien ejecutada, pero conlleva

muchos riesgos para el atacante o intruso. Al no modificar la evidencia,

de ser encontrada puede ser válida en una investigación formal y por lo

tanto servir para la incriminación e identificación del autor de dicho

ataque.

C) Técnicas de sobreescritura de metadatos

Este grupo de técnicas tiene como fin engañar, creando falsas pruebas para cubrir al verdadero autor, incriminando a terceros y por consiguiente desviando la investigación.

Si el analista descubre cuándo un atacante tuvo

acceso a un sistema Windows, Mac o Unix, con frecuencia es posible

determinar a qué archivos o directorios accedió. Utilizando una línea de tiempo

para indicar las acciones y clasificándolas en orden cronológico, el

analista tendría un esquema de lo que fue ocurriendo en el sistema.

Aunque un atacante podría borrar los contenidos de los medios de

comunicación, esta acción podría atraer aún más la atención.

Otra estrategia bastante utilizada es cuando el

atacante oculta sus pistas al sobrescribir los propios tiempos de

acceso, de manera que la línea de tiempo no pueda construirse de forma

fiable.

Existen varias herramientas comúnmente utilizadas con este fin, como ExifTool o Metasploit que en conjunto con Meterpeter permiten borrar o cambiar estos parámetros. Veamos un ejemplo:

Como se puede observar en la imagen, tenemos el archivo “líneadetiempo.txt” que mediante el comando timestomp –v nos indica atributos de creación, último acceso y modificación.

El paso siguiente sería indicarle el archivo que se utilizará como ejemplo para sobreescribir esos metadatos; veremos el resultado final en la siguiente imagen:

Otra técnica similar y muy común es blanquear los atributos con el comando meterpreter > timestomp –b y para realizarlo de una forma recursiva meterpreter > timestomp C: -r.

De este modo, afectando a los archivos claves

sería casi imposible generar una línea de tiempo con los incidentes

ocurridos en un orden cronológico para los analistas.

Este tipo de técnicas no necesariamente implica

actividad maliciosa; por ejemplo, en algunos casos se pueden utilizar

estos comandos para esconder información cambiando los atributos, debido

a que es muy improbable que al atacante que haya ingresado a un sistema

le interese un archivo antiguo –sobre todo si no ha sido abierto y ha

sido creado algunos años atrás.

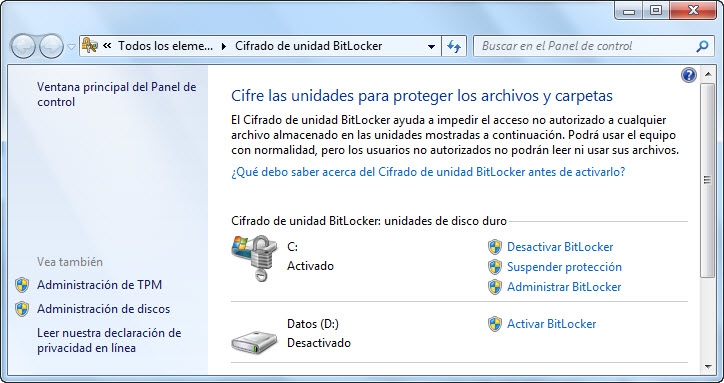

D) Técnicas de cifrado de la información

Estas técnicas tienen como objetivo dificultar la lectura de datos

para los analistas. Esta información puede estar vinculada a un

directorio, una aplicación, una partición o inclusive una comunicación.

Veamos algunos ejemplos de estas técnicas en los diversos escenarios.

Algunas herramientas muy utilizadas para cifrar

archivos o particiones son Truecrypt, Bitlocker o DiskCryptor. Estas

herramientas permiten mantener almacenada de una forma segura la

información que ha sido cifrada, y en teoría solo se podría tener acceso

a ella mediante la clave que, como es lógico, el analista no tendría.

Como vemos en la siguiente imagen, Bitlocker viene preinstalada en las versiones más actuales de Microsoft Windows masificando su uso día a día.

Cuando hablamos de códigos maliciosos, normalmente los malware

se encuentran empaquetados o comprimidos con el fin de dificultar el

estudio y comprensión de su funcionamiento. Existen muchas aplicaciones

utilizadas con tal fin, como es el caso de UPX, PEcompact o Themida; por otra parte, también existen mecanismos antiVM que se encargan de matar la aplicación en caso de que sea ejecutada en un entorno virtualizado con el objetivo de su estudio.

E) Otras técnicas

Diversas técnicas anti forenses también se observan en las comunicaciones; de este modo se utilizan proxies con el objetivo de enmascarar la IP

de un atacante. Un ejemplo muy activo de estas técnicas lo vemos en la

mayoría de los ataques e inclusive en los códigos maliciosos como CTB-Locker, que se comunican a través de Tor con su C&C.

Por otra parte, siendo aún más meticulosos, los atacantes suelen utilizar herramientas como exploits

dirigidos a las herramientas de análisis forense más utilizadas

entorpeciendo aún más la investigación, es por esto que es conveniente

utilizar varias herramientas distintas pero con el mismo objetivo para

luego comparar resultados.

Está claro que irán apareciendo nuevas técnicas

anti forenses, aunque tener conocimiento de las aquí mencionadas

contribuye a generar un panorama más claro para entender cabos sueltos

que puedan generarse en una investigación forense.

Créditos imagen: ©West Midlands Police/Flickr

Autor Lucas Paus, ESET