Todo lo redactado es sobre situaciones reales, sólo el final es imaginario. Os recomendamos leerlo y compartir vuestras impresiones sobre su contenido.

El libro se llama “Ensayo: Manual para un Área & Sector de ‘inSeguridad’ de la Información & Informática” y lo pueden descargar de forma gratuita desde el blog: http://manual-area-de-seguridad.blogspot.com.ar/

Además, Damián también publicó una metodología de capacitación, “Cap-Thi4goción”, muy interesante y recomendable para todos los que estéis interesados en la educación: http://cap-thi4gocion.blogspot.com.ar/

Y finalmente un método de creación de contraseñas robustas denominado “deThi4-go” destinado a la gente común para que pueda elaborar contraseñas fuertes y crearle una gran dificultad a un atacante que nos quiera “robar” las passwords: http://dethi4-go.blogspot.com.ar/

Os dejo un resumen de su autor de cada uno de ellos:

Resumen: “Ensayo: Manual para un Área & Sector de ‘inSeguridad’ de la Información & Informática”.

El Ensayo narra en primera persona el día a día de un Administrador de Seguridad de una organización media, con recursos básicos, las vivencias con los usuarios, con los gerentes, hace una comparación entre lo que se estudia y lo que se presenta en las Organizaciones y trata de ‘limpiarle’ el camino a quienes se aventuran en trabajar en un Área de Seguridad de la Información & Informática.

Hacia el final del recorrido podremos leer las conclusiones finales, resumidas en lo apasionante que es trabajar en un Área de Seguridad, lo molesta que es para algunos integrantes de las empras cuando la misma ‘seguridad’ molesta, o es utilizada por el ‘marketing’ que les otorga a algunos gerentes interesados en presumir de contar con esta prestigiosa área dentro de una organización.

Se cierra la idea del ensayo con una aventurada idea de cómo será la seguridad en el futuro. ¿Será una seguridad eléctrica o una seguridad hídrica? ¿Quién ocupará este puesto dentro de las organizaciones?: ¿El viejo AdminAdmin, el poderoso ElectroAdmin o el desbastador HidroAdmin?

A lo largo del recorrido del libro se presentan algunas preguntas, algunas dudas y algunas repuestas para temas tales como:

¿Quién debe administrar el Firewall?

¿Quién debe administrar el Antivirus?

Usuarios que atentan contra un Área de Seguridad Informática.

Alianzas y aliados necesarios para la buena gestión de la Seguridad.

Concientización y Capacitación.

El Jefe, Administrador de Seguridad u Oficial de Seguridad.

Organización de un Área de Seguridad Informática.

Desglose del personal del Área de Seguridad.

Primeras actividades al asumir un Área de Seguridad Informática.

¿Por qué casi nadie realiza una prueba de Restore-Backup?

Comité de Seguridad de la Información: Desventajas y Beneficios.

MGSI, Normas, Estándares, Certificaciones…PUA.

Forenses dentro de la Seguridad de la Información.

El método lo pueden leer y descargar del blog: http://manual-area-de-seguridad.blogspot.com.ar

Resumen: “Metodología de enseñanza (educación) Cap-THI4GOción”.

Esta

metodología de capacitación, intenta igualar en todo momento las

condiciones humanas de los participantes que intervienen en el proceso

de la educación, tanto alumnos como profesores y que a partir de este

intercambio de culturas, teorías, ideas, preguntas y respuestas, todos

se vean enriquecidos.

Esta

metodología de capacitación, intenta igualar en todo momento las

condiciones humanas de los participantes que intervienen en el proceso

de la educación, tanto alumnos como profesores y que a partir de este

intercambio de culturas, teorías, ideas, preguntas y respuestas, todos

se vean enriquecidos.Los puntos más destacados de la metodología se basan en la ‘igualdad’ de status entre profesores (participantes fijos) y alumnos (participantes móviles), las condiciones ideales de ‘ambientación’ para intercambiar una cursada amena, los efectos visuales y auditivos que acompañarán el dictado y comprensión de las clases. Con consejos sanos de preparación previos a iniciar una charla, la supresión de la calificación y juzgamiento de los alumnos (participantes móviles), mediante notas (en números).

Otros puntos destacados de la metodología Cap-THI4GOción se encuentran en el grado de sabiduría, conocimientos, predisposición y actitudes que toda persona debe alcanzar para ser nombrado con el título nobiliario de “Profesor” o “Maestro” y también es de destacar los beneficios de la “duda” y la explotación natural de todo ser del aprendizaje “autodidacta”.

Finalmente, conoceremos el desarrollo de la Teoría de la Ecuación de las Ganas, y la definición de todos los factores que intervienen en el proceso de la vida para llegar al “conocimiento”: El Pentágono de la Educación.

La metodología la pueden leer y descargar del blog: http://cap-thi4gocion.blogspot.com.ar/

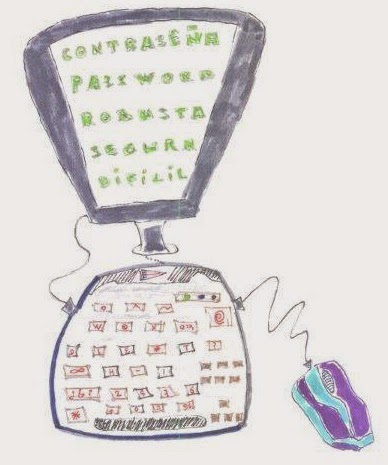

Resumen: “Método de creación de contraseñas robustas (seguras) deThi4-go”.

La

finalidad del método deThi4-go es que los usuarios, la gente común

pueda elaborar contraseñas fuertes, es decir, crearle una gran

dificultad a un atacante que nos quiera “robar” las passwords. Con el

método deThi4-go podremos crear contraseñas robustas, o sea, que para un

ciberdelincuente le resulte difícil la tarea de ‘atrapar’ nuestras

passwords ya sean del E-mail, Facebook, Twitter, Instagram, Tinder,

sitios de pago en línea, foros, Bancos, la notebook y el teléfono móvil

entre otros.

La

finalidad del método deThi4-go es que los usuarios, la gente común

pueda elaborar contraseñas fuertes, es decir, crearle una gran

dificultad a un atacante que nos quiera “robar” las passwords. Con el

método deThi4-go podremos crear contraseñas robustas, o sea, que para un

ciberdelincuente le resulte difícil la tarea de ‘atrapar’ nuestras

passwords ya sean del E-mail, Facebook, Twitter, Instagram, Tinder,

sitios de pago en línea, foros, Bancos, la notebook y el teléfono móvil

entre otros.El método es muy simple de recordar para confeccionarlas, y que fundamentalmente todas las passwords -que de ahora en adelante vayamos a crear o a actualizar- sean todas distintas, ya que siposeo una súper password para todo y, me descubren ésa única clave, obtendrán todas las demás. DeThi4-go pregona que las mismas contengan letras, números y símbolos y que todas, absolutamente todas ellas queden resguardas en la mente, ya que de nada serviría que nuestra súper password sea Ao0%9G*-k6F¿R+-m38 y que la tengamos anotada en un archivo de Word en el escritorio de la computadora, que el archivo se llame “no mirar”, “privado” , “contraseñas” o “expensas” o, pegado en un pósit en el monitor, debajo del teclado o en una nota guardada en el Smartphone (que no tiene contraseña de bloqueo).

Si buscan la tabla de ejemplos de distintas passwords para distintos equipos y aplicaciones se entenderá rápidamente como es la mecánica de esta metodología de composición de contraseñas robustas.

El método lo pueden leer y descargar del blog: http://dethi4-go.blogspot.com.ar/