La vulnerabilidad crítica es un nuevo bug Use-After-Free() y ha sido identificada como CVE-2015-5122. Según el investigador Dhanesh Kizhakkinan de FireEye es similar a la vulnerabilidad CVE-2015-5119 parcheada la semana pasada y que permite ejecución de código.

"El código de explotación ya está disponible en línea, permitiendo a un atacante remoto ejecutar código malicioso en los equipos de las víctimas e instalar malware", dijo Adobe.

La vulnerabilidad está presente en la última versión de Adobe Flash Player 18.0.0.204 y versiones anteriores para Windows, Linux y OS X.

El código ya fue publicado, integrado en Metasploit y será integrado en los Exploit Kits en horas. Una vez más aconsejamos desinstalar Flash o desactivar el software hasta que la empresa parchee este fallo crítico.

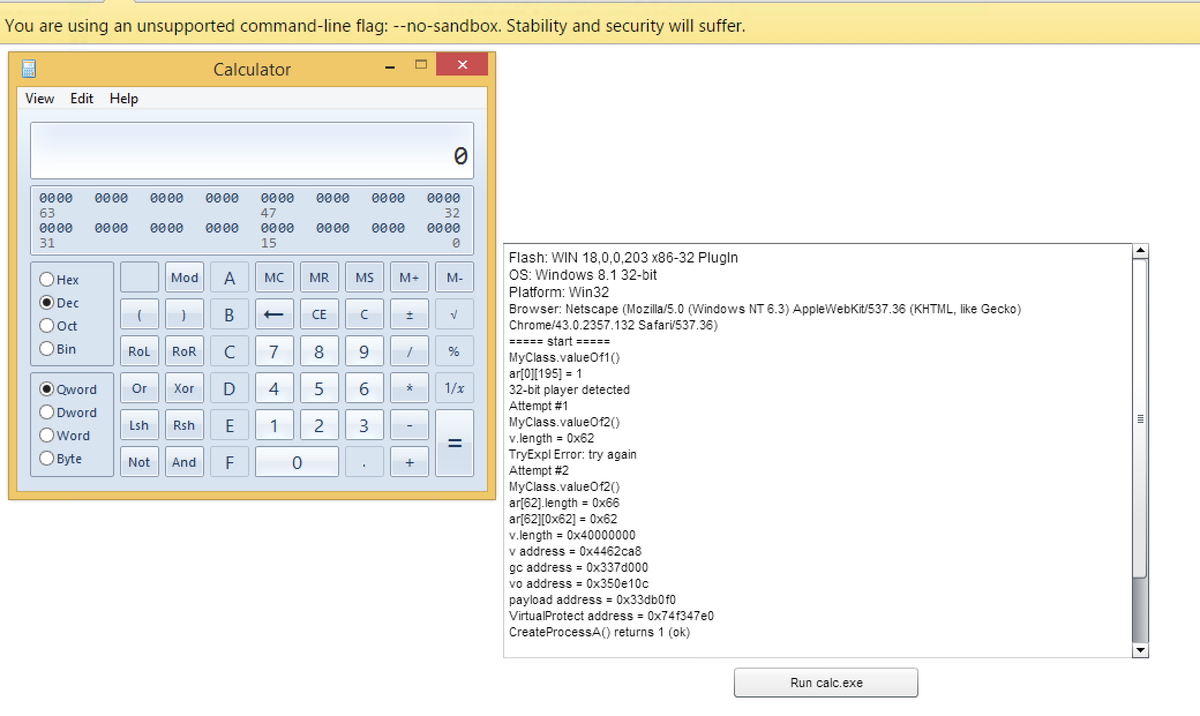

De otra forma recomendamos utilizar la herramienta gratuita EMET, la cual detectará el comportamiento del exploit y lo bloqueará, como se muestra a continuación:

Como podemos ver en este caso no se ejecuta la calculadora, como sucedía anteriormente.

Fuente: The Hacker News