Una

vulnerabilidad crítica en el algoritmo de compresión de datos Lempel-Ziv-Oberhumer (LZO) ha sido corregida en la última versión

LZO 2.08.

LZO fue desarrollado en 1994 por Markus Oberhumer y actualmente es uno de los

algoritmo de compresión más popular

y extendido, usado en el kernel de Linux , en algunos dispositivos

móviles Android o en varias bibliotecas de código abierto incluyendo

OpenVPN, MPlayer2, libav, FFmpeg.

También en millones de microcontroladores embebidos y como curiosidad,

en los Rover de la NASA utilizados en Marte como en el Curiosity que

acaba de cumplir su primer año marciano de misión.

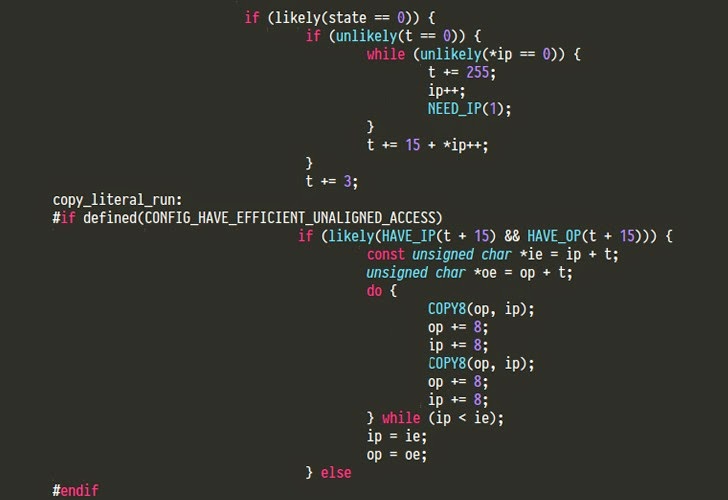

La vulnerabilidad en el algoritmo podría provocar desbordamientos de

buffer, denegación de servicio y ejecución remota de código (RCE), y

lleva presente desde su creación hace

veinte años.

Su popularidad se debe a la gran eficiencia en la compresión, casi cinco veces más rápido que los algoritmos de compresión

Zlib y

Bzip.

Fuente:

Muy Seguridad