Mostrando 11 a 20, de 31 entrada/s en total:

|

21 de Abril, 2014

□

General |

|

|

La red social está desarrollando un sistema para conocer los movimientos del cursor sobre la página sin que haya clicks.  Para los que creen que Facebook sabe absolutamente todo sobre cada

uno de nosotros, hay una objeción. La red social de Mark Zuckerberg aún

no sabe dónde posicionan el cursor los usuarios que visitan su página.

Para que el misterio llegue a su fin, Facebook está testeando una nueva tecnología que le permitiría saber exactamente dónde se posiciona el cursor en cada momento. Así lo explicó Ken Rudin, jefe de análisis de Facebook, en una entrevista para The Wall Street Journal.

Con esta medida, la compañía tendría acceso a certeros datos sobre

los hábitos de los usuarios de la plataforma. Por el momento, Facebook

recoge dos tipos de datos: demográficos y de comportamiento. Los

primeros, hacen referencia a la información que el propio usuario postea

en su perfil, como el sexo, la edad, el domicilio, los estudios o el

trabajo. Los datos de comportamiento, en cambio, ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 23:19 · Sin comentarios

· Recomendar |

| |

|

04 de Abril, 2014

□

General |

|

|

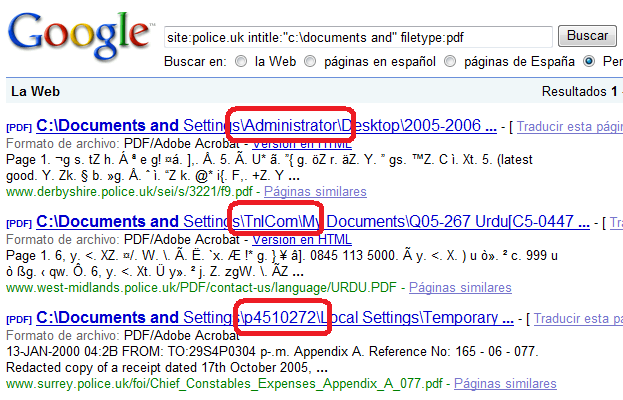

Allá por el año 2009 escribí un post que se llamaba Espiando a los Espías en el que buscaba usuarios de sistemas informáticos que habían sido indexados en Google de organizaciones como el FBI, la Casa Blanca, Scotland Yard, la ONU o los Carabinieri. En aquel entonces la prueba que hice fue tan sencilla como buscar documentos PDF con el campo title " Documents" en cada una de las webs de esas organizaciones.

Figura 1: Ejemplo del año 2009 con los documentos de Scotland Yard

Figura 1: Ejemplo del año 2009 con los documentos de Scotland Yard

|

|

|

|

publicado por

alonsoclaudio a las 08:40 · Sin comentarios

· Recomendar |

| |

|

02 de Abril, 2014

□

General |

|

|

|

|

|

este, es, uno, de, los, mejores, vídeos, para, ver, y, entender, la, historia, informática |

|

|

publicado por

alonsoclaudio a las 12:11 · Sin comentarios

· Recomendar |

| |

|

22 de Diciembre, 2013

□

General |

|

|

Argentina presentó un fuerte déficit en la comprensión de textos en la prueba PISA. Fórmulas para mejorar el desempeño  Fracaso. Los estudiantes argentinos que participaron en las pruebas

fallaron en ejercicios simples de comprensión en la lectura. El

Ministerio de Educación reconoció que esperaba mejores resultados/

archivo Uno de cada dos alumnos argentinos no entiende las preguntas más elementales de un texto. Ese

es el primer dato que arrojaron las pruebas de evaluación PISA

(Programa para la Evaluación Internacional de Alumnos) que se realiza

cada tres años con jóvenes de 15 años. Argentina participa desde el año

2000 en las pruebas. Desde entonces, no registró mejoría en ninguna de

las tres materias evaluadas (ciencia, matemática, lectura). En

contradicción con estos magros resultados, el Ministerio de Educación

presenta altos índices de inversión educativa desde el 2003, que no se

trasladan en el desempeño estudiantil (ver infografía). Incluso

la evaluación... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 20:05 · Sin comentarios

· Recomendar |

| |

|

20 de Diciembre, 2013

□

General |

|

|

Brian Krebs de “Krebs en Seguridad” acaba de publicar un

artículo sobre los hacks de tipo RDP (Protocolo de Escritorio Remoto, por sus

siglas en inglés) mismo que explota credenciales de acceso débiles o por

defecto, para luego pasar a describir cómo eso provee los básicos para un

negocio de cibercrimen. Su artículo explica que Makost[dot]net renta acceso a

más de 6000 RDP que están configurados de manera muy rudimentaria y, por lo

tanto, compromete a los servidores con capacidad RDP alrededor del mundo. Como

Kreb dice: “… los atacantes simplemente necesitan escanear la internet por

hosts que estén escuchando el puerto 3389 (RDP de Microsoft), identificar

nombres de usuarios válidos y luego tratar de usar el mismo usuario como

contraseña”. Es un ataque clásico de fuerza bruta y está orientado directamente

a un objetivo extremadamente débil.

|

|

|

|

publicado por

alonsoclaudio a las 10:05 · Sin comentarios

· Recomendar |

| |

|

13 de Diciembre, 2013

□

General |

|

|

Foto: Shutterstock.com La protección de los menores en Internet y en las redes sociales

es una de las principales preocupaciones de los padres hoy día. La

seguridad de las plataformas digitales siempre se pone en tela de

juicio, y cualquier esfuerzo parece pequeño para garantizar la

integridad online de los más jóvenes.

Aunque la edad mínima para poder abrir un perfil legalmente en las

redes sociales es de 14 años, la realidad es que muchos niños se saltan

la limitación falseando su fecha de nacimiento a la hora de inscribirse

en estas plataformas. Compañías como Tuenti, Facebook y otras redes

sociales invierten muchos esfuerzos en identificar los perfiles de los

menores y cerrarlos, pero la tarea parece imposible.

A menudo, los pequeños incluso cuentan con el beneplácito de sus padres; otras veces, se crean sus identidades online

a escondidas. Tanto en un caso como en el otro, así como en el de los

adolescentes, lo fundamental es... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:32 · Sin comentarios

· Recomendar |

| |

|

08 de Diciembre, 2013

□

General |

|

|

La vulnerabilidad se debe a un

error en la comprobación de permisos que podría permitir a una aplicación sin

privilegios acceder a la GPU. Más

concretamente, el error se encuentra en una función del componente 'Privileges', y podría ser explotado por

un atacante local para obtener privilegios adicionales y tomar control del

sistema afectado.

El descubrimiento de este fallo

de seguridad, al que se le ha asignado el identificador CVE-2013-5987, ha sido realizado

por Marcin Kościelnicki del proyecto Nouveau de la X.Org Foundation.

|

|

|

|

publicado por

alonsoclaudio a las 20:59 · Sin comentarios

· Recomendar |

| |

|

05 de Diciembre, 2013

□

General |

|

|

Hace un par de días llegó un comentario al post que tengo sobre " Cómo Espiar WhatsApp" en la que se hablaba de un servicio para robar la base de datos de WhatsApp mediante un falso juego para Android.

La idea es tan sencilla como convencer a un amigo, compañero, pareja,

hijo, enemigo, etcétera para que se instale ese juego para que le robe

la base de datos de WhatsApp y luego poder consultar los mensajes a través de una página web que te cobrará por ello.

El juego no es más que un sencillo - y feo - en JavaScript que lleva incrustado un código Java que accede a la base de datos y las fotografías de las víctimas del engaño. Es decir, la definición clásica de un Caballo de Troya,

dejas pasar un juego aparentemente inofensivo y este te roba los datos.

Este esquema está descrito de igual forma para terminales iPhone en el libro de Hacking iOS, siguiendo un esquema similar... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:01 · 1 Comentario

· Recomendar |

| |

|

21 de Noviembre, 2013

□

General |

|

|

El proyecto OWASP tiene como objetivo ofrecer una metodología, de

libre acceso y utilización, que pueda ser utilizada como material de referencia

por parte de los arquitectos de software, desarrolladores, fabricantes y

profesionales de la seguridad involucrados en el diseño, desarrollo, despliegue

y verificación de la seguridad de las aplicaciones y servicios web. ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:46 · Sin comentarios

· Recomendar |

| |

|

16 de Noviembre, 2013

□

General |

|

|

La Agencia Española de Protección de Datos (AEPD) ha presentado hoy el portal Tudecideseninternet.es,

un proyecto dirigido a fomentar la concienciación de los menores en el

uso adecuado y responsable de la información que publican en la Red,

tanto propia como de terceros, y que configura el nuevo ‘Canal Joven’ de

la Agencia.

La iniciativa, orientada a jóvenes de entre 10 y 15 años y desarrollada

por la AEPD en colaboración con el Instituto Nacional de Tecnologías

Educativas y de Formación del Profesorado (INTEF), del Ministerio de

Educación, Cultura y Deporte, proporciona una plataforma de consulta y

apoyotanto para los menores como para los educadores —padres y

profesores—. En este sentido, el director de la AEPD, José Luis

Rodríguez Álvarez, ha subrayado durante la presentación que "la

formación es la vía más eficaz para que los menores puedan utilizar y

disfrutar de Internet, evitando situaciones de riesgo y sin realizar

conductas que pueden resultar... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 10:04 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2025 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | | 1 | 2 | 3 | 4 | 5 | | 6 | 7 | 8 | 9 | 10 | 11 | 12 | | 13 | 14 | 15 | 16 | 17 | 18 | 19 | | 20 | 21 | 22 | 23 | 24 | 25 | 26 | | 27 | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|