« Entradas por tag: tecnologíaMostrando 21 a 30, de 30 entrada/s en total:

|

22 de Octubre, 2014

□

General |

|

|

Recientemente se había creado una campaña de Kickstarter para Anonabox,

un "interesante" router-hardware con software de código abierto que

redirige automáticamente todo el tráfico mediante Ethernet o Wifi a

través de la red TOR, ocultando la dirección IP del usuario y evitando

la censura.

No es el primer proyecto que intenta integrar TOR directamente en un

router y de acuerdo con la campaña de Kickstarter, la Anonabox ha pasado

por cuatro años de desarrollo y cuatro generaciones de hardware pero

por todo

Pero, el creador de Anonabox hizo un anuncio en reddit y se descubrió rápidamente que todo el proyecto era un router con firmware reflasheado y que se encuentra en AliExpress. Ese router se vende por U$S20 y el Anonabox ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 14:53 · Sin comentarios

· Recomendar |

| |

|

17 de Octubre, 2014

□

General |

|

|

Si bien se trata de un

momento histórico para la Argentina ya que se pondrá en órbita el primer

satélite geoestacionario, mucha gente no sabe bien para qué servirá disponer de esta tecnología, que brindará servicio de Internet, participará de la telefonía celular y también dará una mejor señal de Televisión Digital Abierta (TDA).

|

|

|

|

publicado por

alonsoclaudio a las 11:12 · Sin comentarios

· Recomendar |

| |

|

04 de Octubre, 2014

□

General |

|

|

Este año en BlackHat, se destacó una presentación [PDF] debido a su importancia para el futuro dela protección antimalware. Karsten Nohl y Jokob Lell de SRLabs [video] discutieron badUSB, un nuevo tipo de ataque que puede realizarse a través de (algunos) dispositivos USB.

Durante su presentación, los investigadores ilustraron un problema grave

en algunos dispositivos USB que ejecutan su propio firmware y cómo ese

firmware puede utilizarse de forma dañina. Las principales plataformas

como Windows, Mac OS X y Linux son afectadas puesto que estos problemas

están en los dispositivos USB, no en las plataformas sobre las que se

conectan.

Desde la perspectiva antimalware, surge un problema si el firmware de un

periférico USB puede sobrescribirse con un nuevo firmware dañino. Los

investigadores mostraron cómo se puede reescribir el firmware con un

nuevo código cualquiera sin ningún cambio físico. En esencia, esto

significa que un malware puede reescribir... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 12:06 · Sin comentarios

· Recomendar |

| |

|

23 de Septiembre, 2014

□

General |

|

|

El titular de la Agencia de Recaudación de la Provincia de Buenos Aires (ARBA), Iván Budassi, aseguró que "con el control satelital, la ayuda del drone y el alto grado de desarrollo tecnológico alcanzado por la Provincia, conseguimos un nivel de fiscalización muy eficaz que nos permite ser más rigurosos y justos para combatir la evasión". |

|

|

|

publicado por

alonsoclaudio a las 22:32 · Sin comentarios

· Recomendar |

| |

|

12 de Septiembre, 2014

□

General |

|

|

Mucho ha dado de que hablar el iPhone 6, el más reciente

lanzamiento de Apple que hace un par de días dejo ver lo que es la

última versión del producto insignia de la compañía, y que ha despertado

varias reacciones a favor y en contra de este dispositivo.

No queremos entrar en detalles de que tan bueno es o no el nuevo iPhone 6 o su variante el iPhone 6 Plus puesto que ya muchos sitios se han encargado de esto y seguramente van a encontrar bastante información en Internet, pero si queremos compartirles una interesante infografía en la que podemos observar la historia y evolución del iPhone durante los últimos 7 años,

tiempo en el que fue lanzado el primer iPhone y que para muchos se

encargo de abrir el camino a este tipo de dispositivos tan populares hoy

en día.

En estos momentos nos encontramos con la novena versión del Iphone y como podrán observar son bastante los cambios que ha tenido desde sus inicios, para algunos innovando en todo momento, para otros se ha quedado... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 09:05 · Sin comentarios

· Recomendar |

| |

|

06 de Septiembre, 2014

□

General |

|

|

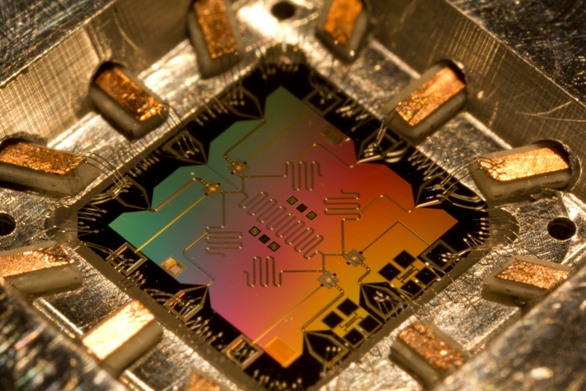

La compañía del buscador está lista para enfrentar el gran reto de la computación cuántica al lado de los mejores equipos de científicos del mundo y lo afirma públicamente en uno de sus comunicados de su blog oficial.

Creemos que la informática cuántica puede solucionar algunos de los

problemas de computación científica más exigentes, especialmente en el

área de machine learning. Es una disciplina que está relacionada

con la construcción de los mejores modelos para hacer predicciones más

precisas. Si queremos curar enfermedades necesitamos mejores modelos

que nos ayude a entender cómo se desarrollan. Si queremos establecer

políticas ambientales eficientes necesitamos mejores modelos sobre los

procesos que producen el cambio climático. Y si queremos un motor de

búsqueda más útil necesitamos entender las preguntas relacionadas con

la web para encontrar las mejores respuestas”

La declaración de intenciones con la que Google ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 18:45 · Sin comentarios

· Recomendar |

| |

|

14 de Mayo, 2014

□

General |

|

|

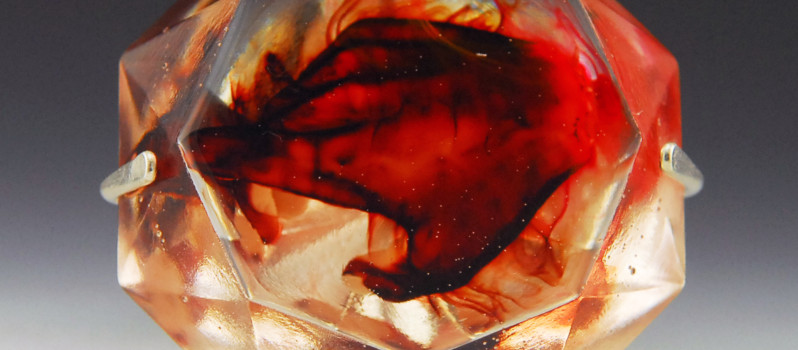

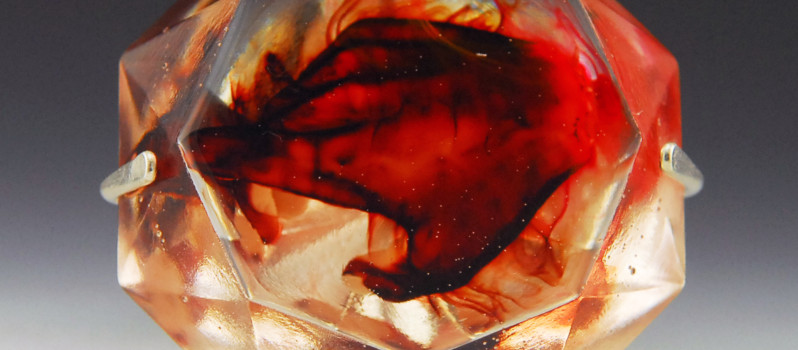

Tecnología, glifosato, diamantes de sangre, minería contaminante, ignorancia y complicidad en una sola nota.

Hace poco una lectora nos reclamaba en una nota que habláramos sólo de tecnología, ya que “se supone” que hacemos un sitio sobre tecnología. El artículo en cuestión explicaba un cambio de rumbo a la hora de hablarle a quienes nos leen. Uno muy importante para nosotras pues desde ese artículo en más nos dedicamos a escribir discriminando el género masculino. Como discriminar nos parece algo malo, aunque lo hagamos sólo con el objetivo de que la parte no discriminada de la sociedad sepa liviana y casi ridículamente de qué se trata eso de hablar de todos y todas, vertimos en esa nota un poco de historia que condimentamos con elucubraciones filosófico políticas sobre el por qué de la decisión y sus fundamentos... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 22:43 · Sin comentarios

· Recomendar |

| |

|

05 de Abril, 2014

□

General |

|

|

Avaya Fabric Connect otorga prioridad a las aplicaciones, trayendo el Campus Automatizado hasta el acceso inalámbrico.

Según una encuesta reciente de Avaya, las complejidades de la red

causan retrasos significativos en la capacidad de los departamentos de

TI para mejorar los sistemas, afectando hoy negativamente una abrumadora

mayoría de las empresas. Para ayudar a poner fin a este juego de espera

de la red, Avaya ha simplificado drásticamente las infraestructuras de

red con la tecnología Fabric Connect manejando el Campus Automatizado,

que ahora se extiende hasta el acceso inalámbrico con la introducción de

una nueva serie de soluciones inalámbricas LAN.

Soportando la próxima generación Wi-Fi estándar (802.11ac), la Serie

Wireless LAN 9100 puede reducir aún más el tiempo de espera del usuario

final ofreciendo un rendimiento gigabit Wi-Fi más rápido. La función de

WLAN 9100 Application Control reconoce más de 1.000 de las aplicaciones

personales y de negocios más... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 13:15 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|