Hace un par de días llegó un comentario al post que tengo sobre "

Cómo Espiar WhatsApp" en la que se hablaba de un servicio para robar la base de datos de

WhatsApp mediante un falso juego para

Android.

La idea es tan sencilla como convencer a un amigo, compañero, pareja,

hijo, enemigo, etcétera para que se instale ese juego para que le robe

la base de datos de

WhatsApp y luego poder consultar los

mensajes a través de una página web que te cobrará por ello.

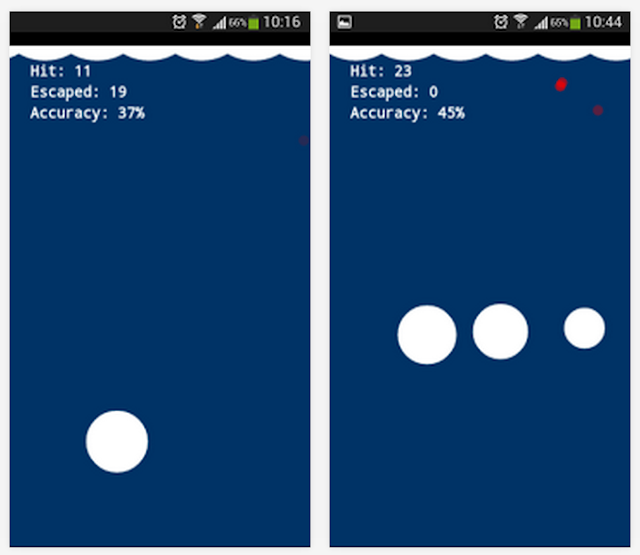

El juego no es más que un sencillo - y feo - en

JavaScript que lleva incrustado un código

Java que accede a la base de datos y las fotografías de las víctimas del engaño. Es decir, la definición clásica de un

Caballo de Troya,

dejas pasar un juego aparentemente inofensivo y este te roba los datos.

Este esquema está descrito de igual forma para terminales

iPhone en el

libro de Hacking iOS, siguiendo un esquema similar al que utilizaron tanto

Charlie Miller con InstaStock como el

malware Find & Call para conseguir saltar todos los controles de seguridad de

App Store.

|

| Figura 1: Juego troyanizado para robar la base de datos de WhatsApp |

La gran diferencia entre

Google Play y

App Store es que, mientras que en

App Store los controles - aún lejos de ser perfectos - complican mucho la vida a los desarrolladores de

app maliciosas, en

Google Play esto parece un cachondeo. En el caso de

WhatsApp ya vimos como casi todos los días aparecen nuevas

apps maliciosas pretendiendo ser la popular app de mensajería en Google Play, y una

app

como ésta, orientada a robar los datos de los usuarios ni tan siquiera

se oculta, tal y como se puede ver en las condiciones del servicio.

Supongo que asumiendo que "la policía es tonta", el

servicio pone, como el que no quiere la cosa, que puede hacer una copia

de seguridad de tus archivos, que luego dejará consultar vía una página

web para que cualquiera pueda acceder a los mensajes robados sólo con

poner el número de teléfono y pagar.

|

| Figura 2: Condiciones de servicio donde se "informa" de la copia de archivos |

Aprovechando que tenemos un equipo de investigación de

Eleven Paths en

Málaga,

le pedí a mis compañeros de Eleven Paths que le echaran un vistazo a lo

que me estaban enviando con el comentario. Con un poco de revisión por

Internet

se puede ver que este mismo mensaje o uno similar al que había sido

dejado en mi blog había sido publicado en varios fotos utilizando

nombres distintos, todos creados en fechas similares y más que

probablemente desde las mismas direcciones

IP.

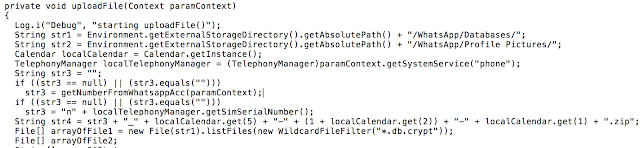

Por supuesto, echando una ojeada a la app, se puede ver como el código no deja lugar a dudas de lo que va a hacer. Se puede ver fácilmente tras decompilar el Java que en esta sección se accede tanto a la base de datos, como a los ficheros enviados y recibidos.

|

| Figura 3: Código del troyano que roba la base de datos de WhatsApps |

Me preguntaba

Jordi Évole en la entrevista si esto es legal, y lo cierto es que los que han creado esta

app

se deben sentir bastante impunes, ya que está creada desde una empresa

sita en España que se publicita junto al servicio. Hablan de "

copia de seguridad", pero directamente asocian esta

app a un servicio para buscar los

mensajes de

WhatsApp robados y hacen campañas de

spam con explicaciones claras de cómo funciona servicio.

No sé si la "policía es tonta" y se creerá que esto realmente es para jugar "y hacer una copia de seguridad de ficheros", pero lo que sí que creo es que Google Play debería hacer muchas más comprobaciones de seguridad, ya que con dar el permiso de acceso al almacenamiento cualquier app maliciosa puede llevarse la intimidad de tu WhatsApp.

Saludos Malignos!

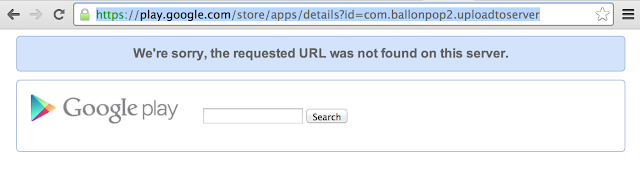

Update: Tras hablar con el

Google, han tirado la app de

Google Play. Bien por ellos.

|

| Figura 4: Google Play ha tirado la app |

Fuente http://www.elladodelmal.com/

De Chema Alonso