Como es de conocimiento público, Microsoft tiene previsto

descontinuar el soporte para Windows XP a partir del 8 de abril de este

año y los equipos que todavía ejecutan este sistema operativo, pueden

quedar expuestos a múltiples vulnerabilidades. Los sistemas de misión

crítica que operan este sistema son muchos y ampliamente utilizados,

entre los más comunes se encuentran: tarjetas de crédito y débito,

puntos de venta, cajeros automáticos, registros electrónicos de salud,

entre otros. Esto significa que las empresas tendrán que reforzar sus

medidas de seguridad y tomar medidas inmediatas para proteger o aislar

los entornos XP.

Si bien Microsoft hizo el anuncio hace tiempo, migrar a otro sistema

operativo es un proceso costoso y largo que suele extenderse entre uno y

tres años, dependiendo del tamaño de la estructura de cada empresa. En

otros casos, hay organizaciones que no pueden migrar debido a que las

aplicaciones críticas no son compatibles con otros sistemas operativos.

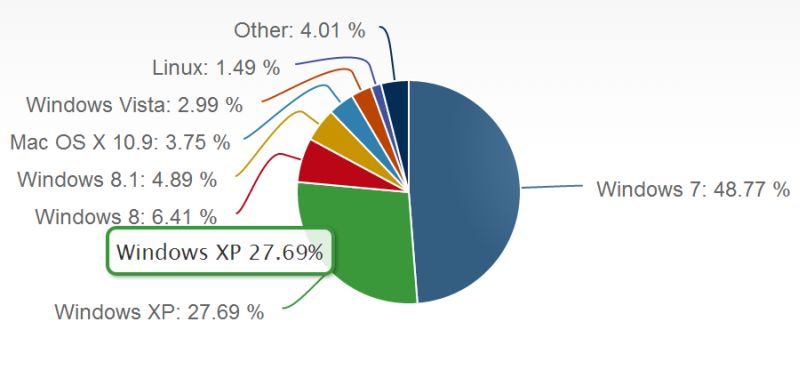

Actualmente, Windows 7 es el sistema operativo más utilizado del mundo con un 47.31% de usuarios, seguido por Windows XP que posee el 29.69%,

tendencias que se repiten en América Latina. Las instituciones

financieras representan una parte importante de este porcentaje, por eso

aquellas que aún no realizaron el proceso de migración o no cuentan con

el presupuesto necesario para completarlo es importante que consideren

otras alternativas.

“Cuando Microsoft deje de lanzar parches de seguridad para las nuevas

amenazas que aparezcan, es probable que los entornos XP estén altamente

monitoreados por eventuales atacantes. Entonces, la mejor manera de abordar esta cuestión es aislar los sistemas críticos que ejecutan XP del resto, lo que reduce en gran medida la superficie de ataque para toda la infraestructura. Para esto existen soluciones que permiten volver indetectables los múltiples dispositivos que utilizan Windows XP

y los vuelven solo visibles para aquellos usuarios autorizados”,

comenta Francisco Farrera, Director de Servicios para México de la

unidad de negocio Tecnología, Consultoría e Integración de Soluciones y

Especialista en Seguridad en Unisys.

Se estima que el 13% de las organizaciones que actualmente ejecuta XP

continuará utilizándolo después de abril de 2014, dejando

potencialmente vulnerables sus sistemas de seguridad. Es clave tomar las

medidas adecuadas en las empresas de todo el mundo, ya que las

aplicaciones de misión crítica que operan con XP son muchas y muy

importantes, con lo cual hay que tomar las precauciones necesarias.

Lo fundamental es que aquellas empresas que operan con Windows XP se informen y doten de la tecnología adecuada para continuar ofreciendo un servicio seguro a los usuarios.

Fuente http://diarioti.com

Ilustración: Captura de Netmarketshare.