« Entradas del 01 de Junio, 2015Mostrando 1 a 10, de 16 entrada/s en total:

|

01 de Junio, 2015

□

General |

|

|

Si te dijera que sin darse cuenta;

muchas veces hacemos públicas nuestras contraseñas. ¿Me creerías? Si te

dijera que cuando escribís el password de tu homebanking, hay unas 50

testigos. ¿Me creerías? Seguramente no; pero así es.

Una mujer escribe su usuaria y contraseña; accede a su cuenta

bancaria, realiza el pago de la tarjeta, imprime un resumen de sus

movimientos,sale del sitio, apaga la computadora y va a cenar con su

esposa. Llega el momento de pagar, saca su tarjeta de débito y se la

alcanza al mozo. Minutos después el mozo incómodo le informa que no

tiene fondos, ella lo niega, le dice que verificó su saldo antes de

salir; el mozo se encoge de hombros. Fue robado por una cracker; usando

su propio usuaria y contraseña solo minutos después de que salio del

sitio. ¿Como? Keylogging.

Los keyloggers fueron creados específicamente para robar contraseñas.

Se instala un programa en tu computadora sin que te des cuenta y este

envía ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 21:05 · 2 Comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

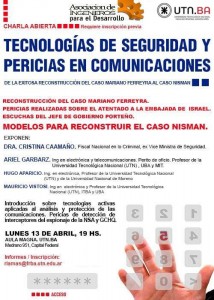

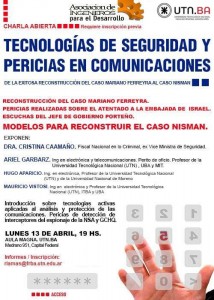

Web del Evento: http://www.clubdelgraduado.com/contenido/noticias/60 Web del Evento: http://www.clubdelgraduado.com/contenido/noticias/60

Lugar: UTN BA

Fecha: 13/04/2015 19:00 hs

Disertantes:

Ing. Ariel Garbarz

Ing. Hugo Aparicio

Ing. Mauricio Vistosi

Abog. Cristina Caamaño

Resumen:

Se realiza una introducción referente a los puntos de partida de las

charlas enfocado a distintas causas judiciales de trascendencia

institucional (Causas Mariano Ferreyra, Macri, Embajada de Israel) en

los cuales se realizaron pericias y procedimientos que pueden ayudar a

dar luz sobre la muerte del fiscal Nisman.

El Ing. Garbarz comenta sobre el laboratorio COMSEC de la UTN-BA

creado hace más de 22 años el cual se enfoca a temas relacionados a la

protección de las telecomunicaciones. Destaca un punto de inflexión al

generar un desarrollo que permitió bloquear los equipos interceptores de

telecomunicaciones utilizados por servicios de inteligencia, lo que

genero un conflicto que... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:32 · Sin comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

La primera computadora de la manzana fue desarrollada en 1976 y su valor llega a los USD $200.000. Hasta las

manos de uno de los encargados del centro de reciclaje de basura

electrónica, CleanBayArea, llegó una de las primeras invenciones

desarrolladas por Steve Wozniak: El Apple-I.

Esta computadora fue producida en 1976, el mismo año de la creación de la empresa. Se caracterizaba por que fue construida sobre una base de madera, era 1.000 veces más lenta que el iPad actual, costaba la demoniaca suma de $666 dólares y habría sido una de las 200 unidades ensambladas por el propio Wozniak.

Las razones de por qué llegó a la basura, nadie las sabe. Sin

embargo, Viktor Gichun, vicepresidente de márketing de la compañía de

reciclaje, aseguró a la The Huffington Post que

esta unidad Apple-I,... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 18:25 · Sin comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

Reafirmando

sus declaraciones de hace 6 meses, Stephen Hawking vuelve a expresar su

preocupación sobre el desarrollo descontrolado de los sistemas de

Inteligencia Artificial. Pareciera

una nota de broma, pero todo apunta a que Stephen Hawking tiene serias

preocupaciones sobre los desarrollos tecnológicos en materia de Inteligencia Artificial, y su principal angustia se centra en los avances que pueda lograr la humanidad en este campo antes de tener siquiera la certeza de controlarla al 100%, para evitar que se torne en contra de nosotros.

En otras palabras, el buen Stephen le tiene miedo a Siri y a Skynet.

De acuerdo con un reporte publicado por Newsweek, Hawking aprovechó su intervención en la conferencia Zeitgeist 2015 de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 18:21 · Sin comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

1- Mejor interfaz de usuario:

Desde chiquitos aprendimos a usar Word de una cierta manera, pero en 2007 Microsoft se le dio por implantar la interfaz Ribbon

la cual le da un apartado estético mucho más chulo, pero ¿es realmente

una mejora? es decir, por lo general, todas las aplicaciones utilizan

una barra de menú con ciertos ítems (como Archivo, Editar, Ver,

etcétera) ¿Por qué MS Office no? ¿Por qué nos arrancan de nuestra

burbuja de comodidad? Gracias a dios, LibreOffice si se apega al sentido

común imperante al diseño de interfaces y nos da una a la que no

tenemos que tardarnos dos semanas en acostumbrarnos.

2- Evitamos la no legalidad (piratería):

Seamos sinceros, en Latinoamérica por lo general no estamos

acostumbrados a pagar por MS Office. En realidad –con LibreOffice– no

sólo estamos evitando la no-legalidad (perdernos en los senderos del

crimen), sino que también evitamos pagarle a un ladrón

técnico para que nos instale el Office pirata (por que en... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 18:15 · 1 Comentario

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

Finlandia es un país en el que la

cuestión educativa es considerada una auténtica prioridad

nacional. Finlandia ha ocupado en los últimos años el primer puesto en

educación primaria, así como en educación superior y formación en el Índice de Competitividad Global (ICG) del Global Economic Forum,

resultado de un fuerte énfasis en la educación en las últimas décadas.

Esto ha proporcionado a la fuerza laboral con las habilidades necesarias

para adaptarse rápidamente a un entorno cambiante y ha sentado las

bases para sus altos niveles de adopción tecnológica y de innovación.

Finlandia es hoy uno de los países más innovadores de Europa, ocupando

el segundo puesto en la tabla, sólo por detrás de Suiza. Desde que la

OCDE comenzara en el año 2000 a elaborar su informe PISA, Finlandia ha acaparado los primeros... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 17:29 · Sin comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

Muchos de nosotros en ocasiones nos quejamos por que alguna de

las páginas a las que vamos a ingresar no carga con tal rapidez

haciéndonos pensar que de pronto es la conexión a Internet, pero no

siempre es por esto. Por ese motivo y por otros más, en este post quiero

hablarles sobre el protocolo HTTP/2 que ya está implementado en algunos

sitios, pero que pronto estará funcionando en todo Internet.

Para las personas que no saben ¿qué es un protocolo?,

les comento que son un conjunto de regalas que permiten que dos

ordenadores o demás herramientas tecnológicas se comuniquen entre sí.

Habrán también personas que se estarán preguntando ¿qué es... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:40 · Sin comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

¿Cómo

priorizar los riesgos humanos? La mayoría las organizaciones /

responsables de seguridad tienen tiempo y recursos limitados para la

sensibilización del personal. Sólo se puede enseñar a la gente y cambiar

ciertas conductas como resultado. Eso significa tener un programa de

concienciación verdaderamente eficaz, priorizar los riesgos humanos y

centrarse en ellos. Más fácil decirlo que hacerlo.

Gracias a

Roderick Currie de SANS, ahora hay una herramienta para ayudar a hacer

precisamente eso. Se trata de una simple hoja de cálculo. La idea es

listar todos los diferentes riesgos humanos por los que estamos

preocupados. A continuación, evaluar el número de incidentes que han

tenido relación con ese riesgo, qué tan probable crees que otro

incidente vaya a suceder y el impacto si lo hace.

Esta hoja de

cálculo utiliza un enfoque cualitativo para medir el riesgo humano, es

decir, se utiliza la escala de bajo, medio y alto. Si bien este enfoque ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:37 · Sin comentarios

· Recomendar |

| |

|

01 de Junio, 2015

□

General |

|

|

En la imagen que ilustra el artículo podéis ver a un usuario intentando

meter una ruta estática en el router que su ISP le ha proporcionado. O

eso es lo que deben ver los ISPs: peligrosos personajes intentando

romper sus routers, dando más trabajo a sus servicios de atención

telefónica, y haciendo que se evapore un peligroso 10% (atención:

porcentaje inventado) de sus escasos beneficios anuales.

De un tiempo a esta parte cada vez es más normal ver cómo los routers

que nos regalan (alquilan) nuestros ISPs vienen con menos opciones de

configuración. Para algunas personas que no se limitan a enchufar el

router y navegar por internet, sino que tienen configuraciones de red

algo más curradas (o según la terminología actual: hackers avanzados que

han segmentado su red doméstica) esto es bastante molesto. Y es incluso

irritante cuando podemos comprobar que esos routers que nos limitan

tienen multitud de opciones que podrían ser aprovechadas. Y el problema

ya... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 16:34 · 3 Comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|