|

| Figura 1: Informe de peticiones de datos a Apple por parte de gobiernos |

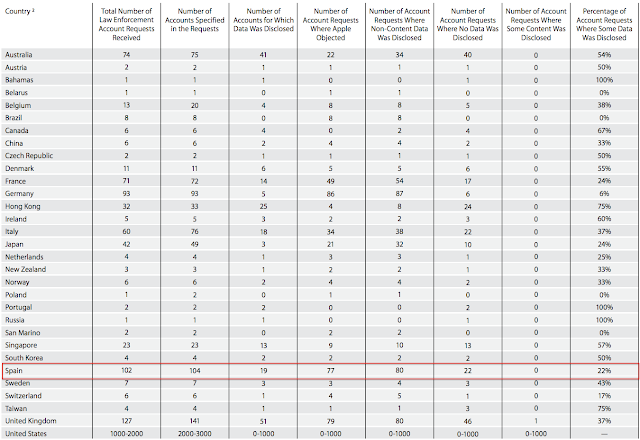

En esta primera tabla se puede ver que España es el segundo país que más peticiones ha hecho - siempre según este informe - a Apple solicitando datos de usuarios concretos. Dentro la tabla también se recoge aquellas peticiones a los que la compañía podría haber accedido y a las que no, dejando claro que no todas las peticiones se tramitan. De las peticiones de España solo se han tramitado el 22% de ellas.

|

| Figura 2: Tabla de peticiones de datos de usuarios por países |

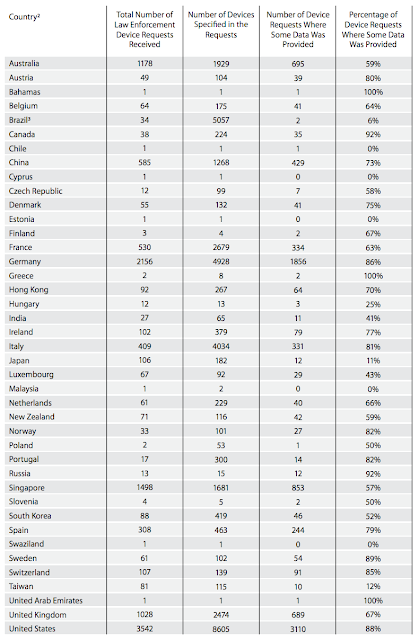

Por otro lado, también se ha publicado información sobre peticiones de datos no sobre usuarios, sino sobre dispositivos, ya que no hay que olvidar que

Apple es un gran fabricante. De estos dispositivos se podría saber, por ejemplo, la ubicación de uno determinado terminal que pudiera haber sido robado, como ya vimos en el caso de la

investigación del robo en casa de Steve Jobs.

|

| Figura 3: Tabla de peticiones de datos de dispositivos por países |