Cuando hemos tenido que hacer algún test de intrusión con una prueba de

phishing

a una compañía para testear cuantos de sus empleados están preparados

contra un ataque dirigido - del mismo modo que nos contaba hace poco un

amigo con la

prueba de phishing que hizo en su propia empresa - no hemos escatimado en la compra del dominio más adecuado para que el ataque fuera más creíble.

|

| Figura 1: Dominios de phishing visualmente similares con PunyCode |

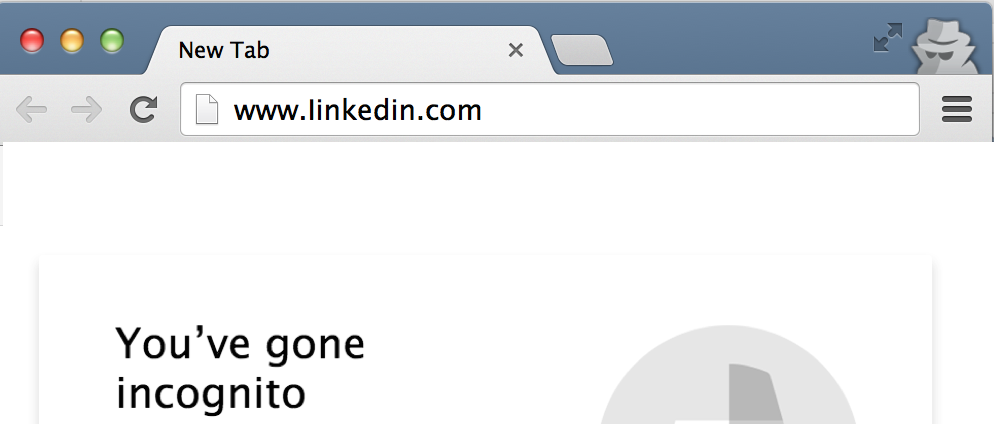

Para ello se compra un nombre de dominio que sea visualmente similar y

se monta en él es servicio de prueba. Los trucos habituales es jugar con

la representación visual de los dominios, por ejemplo cambiando letras

similares como la I "i mayúscula" y la l "l minúscula"

que dan bastante juego. Con ellas es fácil visualmente engañar al

usuario en la barra de direcciones, que puede creer que está en linkedin cuando realmente está en Iinkedin.

|

| Figura 2: En ese dominio la "ele" es una "i mayúscula" |

Uno de los trucos que se pueden utilizar para esto son los

nombres de dominios internazionalizados codificados en

Punycode, donde se permiten cosas como

Lïnkedin o

Linkédin o

Linkedîn,

que a unos ojos cansados o no acostumbrados a fijarse en los detalles

puede colar fácilmente. En el ejemplo que me pasó un compañero de

Eleven Paths se puede un nombre de una web en la que se ha utilizado una tilde en el nombre

fideuá, [que luego en la web se han saltado, ironías de la vida].

|

| Figura 3: El dominio fideuá.net con tilde en la a |

Estos nombres de dominio siguen un formato de codificación bastante curioso, ya que utilizan un prefijo que comienza por

xn-

y termina con un sufijo que va indicando en qué posición se deben ir

insertando los caracteres extendidos y qué caracteres van incrustados.

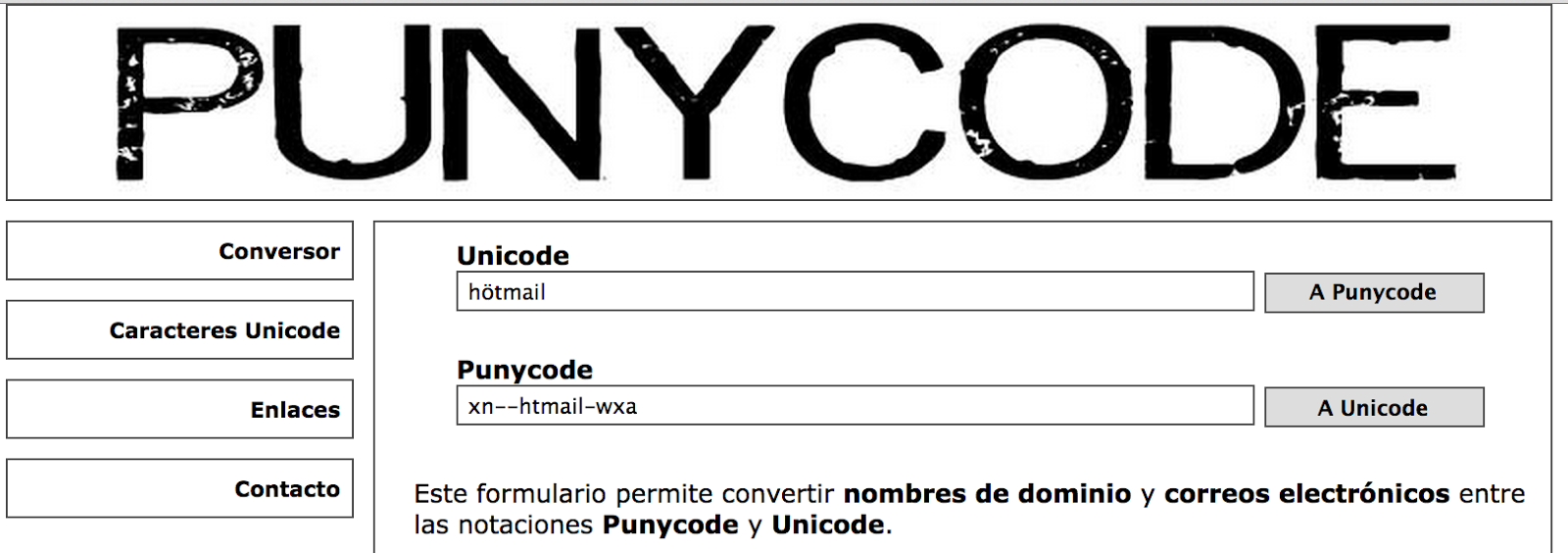

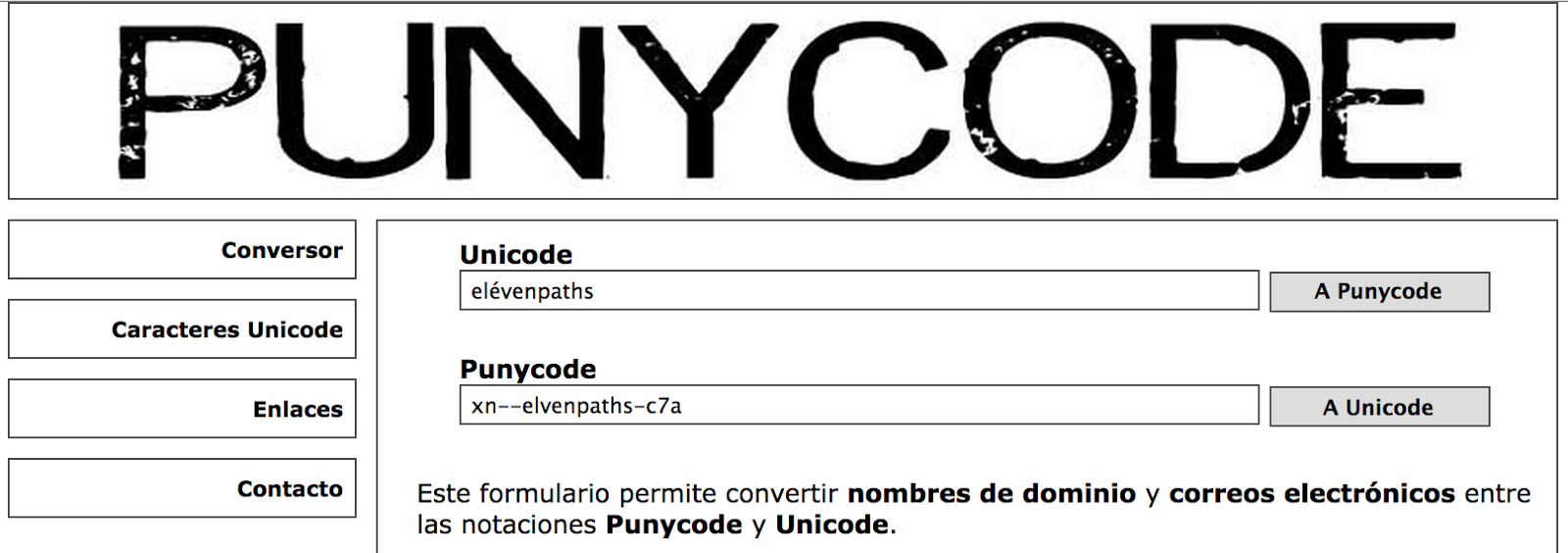

Para que sea mucho más fácil, puedes utilizar algún conversor en la web,

como este

Conversor Unicode-PunyCode que te permite ver cuál sería la codificación de algunos dominios como

hötmail.com o

elévenpaths.com.

|

| Figura 4: Codificación Punycode de hötmail |

|

| Figura 5: Codificación Punycode de elévenpaths

|

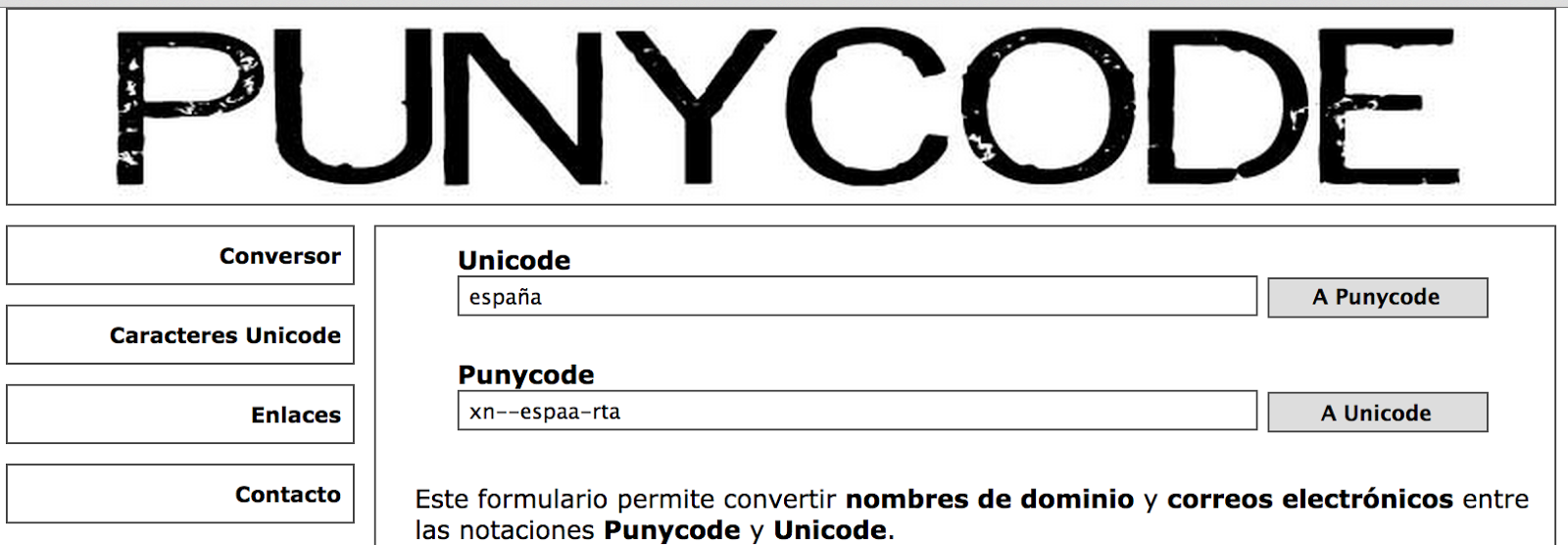

Si vas a hacer alguna prueba de phishing contra tu

empresa, seguro que se te ocurren algunos nombres curiosos para hacer la

prueba, donde puedes utilizar hasta la ñ en el ataque. Por ejemplo,

para poner un dominio con españa, la codificación sería la que ves.

|

| Figura 6: Códificación punycode de españa |

Ya sabes, en la guerra del

phishing el sentimiento que hay que tener es que te pueden hacer el lío por cualquier

sitio, ya que como has visto

Esto es xn-espaa-rta!.

Fuente http://www.elladodelmal.com/2014/10/ataques-de-phishing-con-codigos.html