El otro día, cuando hablé del

troyano profesional para Android,

terminaba el artículo recordando de forma rápida algunas medidas de

protección que pueden tomarse. Entre ellas, por supuesto, la de instalar

un

anti- malware en el dispositivo

Android.

|

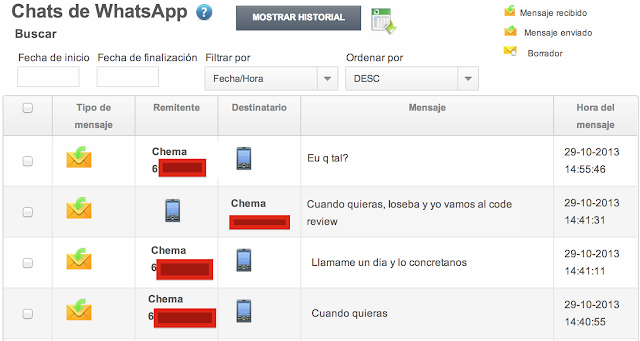

| Figura 1: Troyano para Android robando conversaciones de WhatsApp |

Después, reflexionando al releer los posts que había dejado guardados

para leer más tarde, me di cuenta de que - además de haber dejado más

info de cómo

espiar WhatsApp - podría haber incitado sin querer a los menos avispados a caer en las manos de las mafias de los

Fake AV o los

Rogue AV, así que aprovecho el post de hoy para avisar de eso.

Los

Fake AV o

Rogue AV son herramientas que simulan ser soluciones

Anti malware profesionales, pero que realmente son

malware ellos mismos. Cuando se usa el termino de

Fake AV suelen hacer referencia a

adware

que, simulando ser una herramienta de seguridad - como podrían simular

se cualquier otra - ganan dinero instalando otro tipo de software,

mediante la invasión del sistema como publicidad o mediante esquemas de

Fraude Online como el envío de

spam o el

click-fraud.

|

| Figura 2: Fake AV para Android llamado VirusScanner que utilizaba el logo de Kaspersky |

Los Rogue AV son por el contrario herramientas que simulan

ser el antivirus, pero para secuestrar ficheros y vender falsas vacunas

a precios descabellados. Es decir, crean el malware y la vacuna anti-malware a la carta para hacer la vida del usuario un completo infierno.

|

| Figura 3: Rogue AV para Android llamado Android Defender quiere cobrar por vacunas |

|

| Figura 4: MacSweeper, el primer Rogue AV para Mac OS X |

En el mundo de

Android esto ya empieza a suceder desde hace algún tiempo, así que es posible encontrarse con la sorpresa de ir a buscar un

anti-malware para

Android y descargarse un

Fake AV o

Rogue AV, como el

Mobile Defender que

analizaba Jose Miguel Esparza en su blog.

|

| Figura 5: Rogue AV para Android llamado Mobile Defender |

Si vas a descargar una solución anti-malware para Android, busca alguna suite profesional de alguna compañía que previamente conozcas. Casi todas las empresas que hacen software anti-malware para Windows, Mac OS X o Linux, tienen soluciones para sistemas móviles como Symbian o Android, así que lo mejor es que te vayas a una casa de tu confianza.

Recuerda también que, los antivirus son una ayuda, pero no son

100 % efectivos, por lo que a pesar de que tengas instalado un

anti-malware para tu

Android, deberás seguir teniendo hábitos saludables, que nadie te va a salvar de tus errores garrafales.

http://www.elladodelmal.com

De Chema Alonso