|

20 de Octubre, 2014

□

General |

Hackers, ya estamos en el diccionario de la RAE pero seguimos siendo malos... |

Seguro que muchos habréis leído que después de 13 años el diccionario de la Real Academia Española de la Lengua (RAE) ha sido actualizado

con casi 5.000 entradas nuevas y 22.000 modificaciones y se han

incluido términos más acordes a la era digital en la que vivimos: Dron,

Friki, Tuit, Red social, Bloguero, Pantallazo, Chat, USB, Tableta

electrónica, Intranet, Wifi, Hacker... Seguro que muchos habréis leído que después de 13 años el diccionario de la Real Academia Española de la Lengua (RAE) ha sido actualizado

con casi 5.000 entradas nuevas y 22.000 modificaciones y se han

incluido términos más acordes a la era digital en la que vivimos: Dron,

Friki, Tuit, Red social, Bloguero, Pantallazo, Chat, USB, Tableta

electrónica, Intranet, Wifi, Hacker... coño! han incluido hacker!... ummm.... a ver que han puesto:

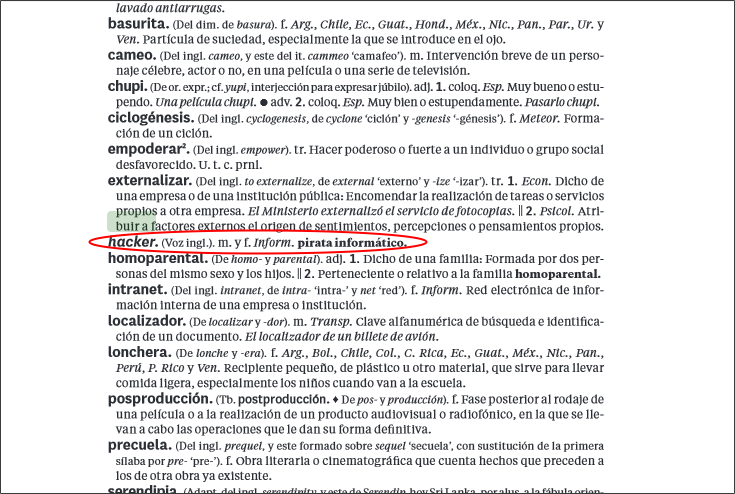

Joder, pues que queréis que os diga, a mi personalmente esta escueta descripción me deja frío ¿o soy yo el único?. Sinónimo de "pirata informático", veamos...:

"Traducción

recomendada para la voz inglesa hacker, ‘persona con grandes

habilidades en el manejo de ordenadores, que utiliza sus conocimientos

para acceder ilegalmente a sistemas o redes ajenos’: «Un pirata

informático logró jaquear los sistemas de seguridad» (Clarín@ [Arg.]

19.6.05)."

Ahí mejoramos pero, señores catedráticos, no siempre lo hackers utilizan sus conocimientos para acceder ilegalmente a sistemas o redes ajenos... ¿no hubiese mejor haberse basado en la descripción de la Wikipedia? Por ejemplo:

"Gente

apasionada por la seguridad informática. Esto concierne principalmente a

entradas remotas no autorizadas por medio de redes de comunicación como

Internet ("Black hats"). Pero también incluye a aquellos que depuran y

arreglan errores en los sistemas ("White hats") y a los de moral ambigua

como son los "Grey hats"."

Medítenlo y por favor y no tarden otros 13 años en actualizar esta definición...

20 de octubre de 2014. Just another carta abierta abocada a la ignoracia.

Fuente http://www.hackplayers.com/2014/10/hackers-ya-estamos-en-el-diccionario-de-la-RAE.html

|

|

|

|

publicado por

alonsoclaudio a las 21:36 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2025 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | | 1 | 2 | 3 | 4 | 5 | | 6 | 7 | 8 | 9 | 10 | 11 | 12 | | 13 | 14 | 15 | 16 | 17 | 18 | 19 | | 20 | 21 | 22 | 23 | 24 | 25 | 26 | | 27 | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|