Los estudios muestran cómo el número de víctimas de ciberbullying

aumentan cada año y más de la mitad de los niños en Europa han sufrido

depresión como consecuencia de este tipo de acoso. El 38% dice haber

pensado en el suicidio. No importa si son textos obscenos, fotos

vergonzosas, vídeos o mensajes, éstos pueden dar la vuelta al mundo en

segundos.

La psicóloga Astrid Carolus, de la Universidad de Würzburg, ha dicho que

"para

las generaciones más jóvenes, ya no existe una separación entre el

mundo offline y el online. En resumen: mientras los mayores se 'conectan

a Internet', los jóvenes ya viven online. Esto tiene muchas ventajas,

pero también muchos riesgos".

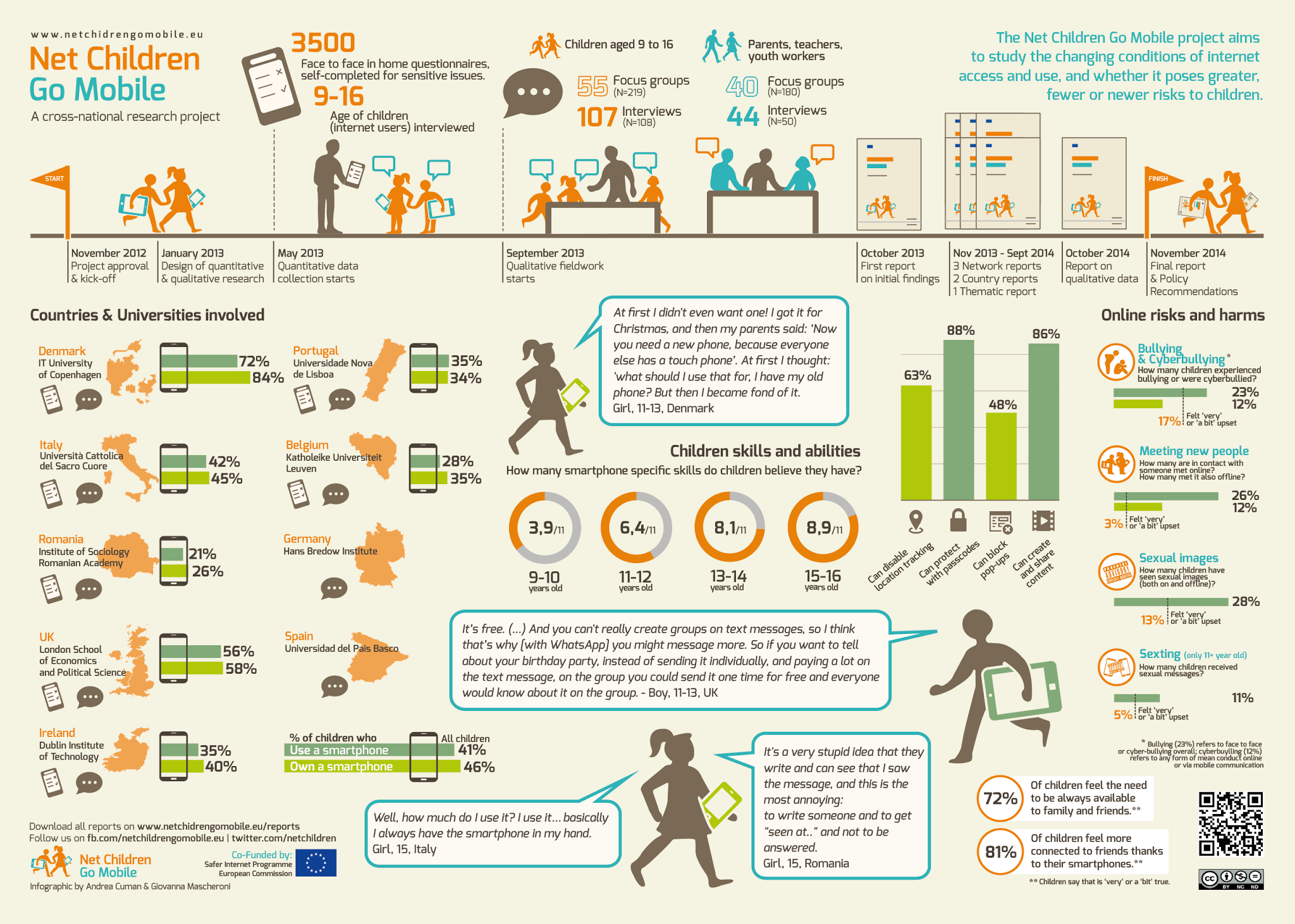

Net Children Go Mobile ha creado una infografía

para mostrar el crecimiento de los jóvenes conectados, la forma en la

cual utilizan sus

móviles y cómo este comportamiento puede facilitar el

Cyberbullying.

|

| Clic en la imagen para agrandar |

¿Cómo pueden los padres proteger a sus hijos cuando navegan por Internet?

- Deben interesarse por las actividades online

- de sus hijos: hablar con ellos regularmente sobre lo que están haciendo.

- Concienciarles de los riesgos

- : la educación debe comenzar a una edad temprana.

- Desarrollar estrategias de seguridad: utilizar filtros o controles parentales.

- Si pasa algo, asegúrate de estar ahí para ayudarles.

- Si no sabes qué hacer, no tengas miedo de preguntar a expertos

Fuente: Kaspersky