Google

anunció el pasado martes en su blog Google Online Security

la publicación de una aplicación online (con su código fuente

correspondiente) en la que se recopilaban diferentes pruebas de concepto

relacionadas con vulnerabilidades típicas web, con especial hincapié en

todas las variantes posibles para la ejecución de Cross-Site

Scriptings. Actualmente Google se encuentra desarrollando una

herramienta de

auditoría de vulnerabilidades para uso interno (a la que

llaman

Inquisition) para la cual necesitaban casos reales de vulnerabilidades para probar su eficacia.

Disponemos de páginas preparadas para probar vulnerabilidades de los siguientes tipos hasta el momento (y dentro de cada tipología con multitud de pruebas posibles a realizar):

- Cross-Site Scripting Address DOM

- XSS de redirección

- XSS reflejados

- XSS basados en Tag

- Cross-Site Scripting escapados por el servidor

- XSS de inclusión remota

- Cross-Site Scripting de DOM

- Vulnerabilidades relacionadas con CORS (Cross Origin Resource Sharing)

- Inyección Flash

- Contenido mixto

- ClickJacking inverso

|

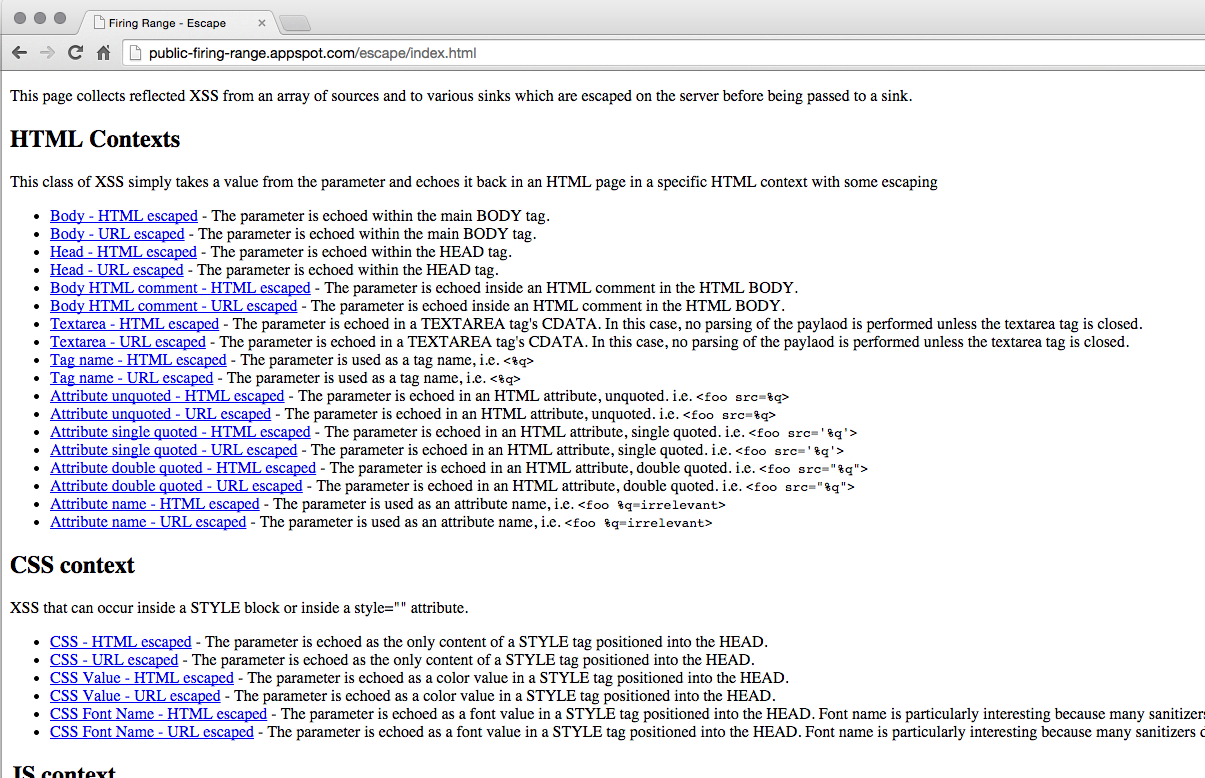

| Casos de pruebas dentro de la sección "Escape XSS" |

Como podréis observar, el diseño no es lo más relevante, ya que lo que prima en este caso es tener un banco de pruebas

sobre el que lanzar herramientas de detección de este tipo de

vulnerabilidades y probar su eficacia, además de obviamente poder

realizar pruebas de manera manual para conseguir el objetivo de un

famoso alert() u otros tipos de acciones más interesantes.