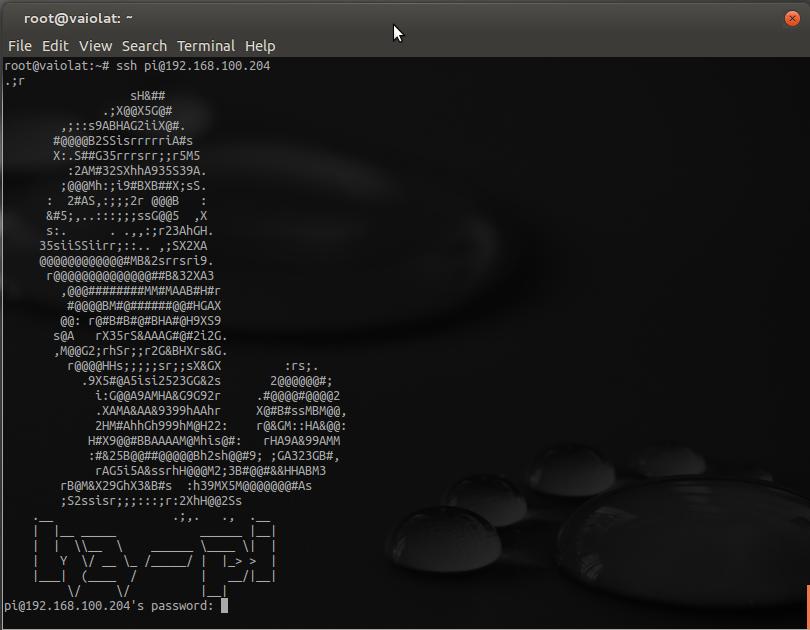

Ha-Pi es una imagen de Debian

“squeeze” debian6-19-04-2012, con herramientas para realizar test de

penetración, desde la plataforma hardware Raspberry Pi (un pequeño ordenador con la arquitectura ARM, con sistema operativo embebido).

Posee las siguientes herramientas:

- Aircrack Ng Suite

- Reaver-WPS

- Metasploit

- Nmap

- Ettercap

- Scapy

- SET

- Screen

- Beef

- MACchanger

- Tshark

- Sqlmap

- Evilgrade

- Nikto

- Hydra

- Skipfish

- Kismet

Con soporte para los siguientes lenguajes:

- Ruby 1.9.3 (con rvm)

- Python 2.6.6

- Perl 5.10.1.

En proceso de adaptar herramientas como:

Y funcionalidades como:

- Control remoto a través de 3G.

- Conectividad con base de datos Metasploit.

- Interacción entre las distintas herramientas.

Tener todas estas herramientas para test de

penetración en un equipo de reducidas dimensiones como una

Raspberry Pi,

da un gran abanico de posibilidades, sobre todo para los pentester

profesionales, su gran ventaja es, sin duda, la movilidad. Este modelo

muestra algunas limitaciones de recursos frente a montar el sistema en

un PC, pero sus beneficios, compensan con creces las limitaciones.

Más información y descarga de Ha-Pi:

http://sourceforge.net/projects/ha-pi

Más información

Raspberry Pi:

http://www.raspberrypi.org/Publicado por

Álvaro Paz

Fuente http://www.gurudelainformatica.es/2014/12/imagen-para-test-de-penetracion-con.html?utm_source=feedburner&utm_medium=email&utm_campaign=Feed%3A+GuruDeLaInformtica+%28Guru+de+la++inform%C3%A1tica%29