« Entradas del 14 de Agosto, 2015Mostrando 1 a 10, de 17 entrada/s en total:

|

14 de Agosto, 2015

□

General |

|

|

Así surge del Estudio sobre Seguridad en Internet: la visión de los usuarios (2015) [ PDF]

de D’Alessio IROL, encargado por CertiSur. Asimismo, el 86% de los

encuestados utilizó ese canal para realizar transacciones de Home

Banking, en comparación con 75% que lo había hecho en 2014.

Según la encuesta, Internet continúa manteniendo su función tradicional

de comunicación, con una tendencia creciente en búsqueda de información,

redes sociales y funciones financieras. En ese sentido, revela que, en

2015, 86% de los encuestados utilizó ese canal para realizar

transacciones de Home Banking en comparación con 75% que lo había hecho

en 2014. Además, aparece que el nivel de ingresos de los usuarios sigue

incidiendo en su uso, siendo el fuerte las transferencias bancarias: 75%

en 2015 vs 72% en 2014.

Los mayores miedos de los internautas relacionados a la seguridad en

Internet residen en el malware, el robo de identidad, de contraseñas, de

datos de tarjetas de crédito o... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 20:06 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

DHCP (siglas en inglés de Dynamic Host Configuration Protocol, en español “Protocolo de Configuración Dinámica de Host“) es un protocolo de red que permite a los clientes de una red IP, obtener sus parámetros de configuración automáticamente.

Se trata de un protocolo de tipo Cliente/Servidor,

en el que generalmente un servidor posee una lista de direcciones IP

dinámicas y las va asignando a los clientes conforme éstas van quedando

libres, sabiendo en todo momento quién ha estado en posesión de esa IP,

cuánto tiempo la ha tenido y a quién se la ha asignado después.

El servicio DHCP es uno de los más importantes dentro de una red, y no solo en una red empresarial, sino de la mano con el DNS hacen lo que conocemos como la WAN.

Por ese motivo y muchos más, nos dimos a la tarea de hacer estos 4

vídeos, los cuales dejarán claro cómo funciona DHCP, cómo configurarlo y

ponerlo en marcha en una empresa con Debian.

Esperamos que los vídeos sean de... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 20:02 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

Se reprodujo 24 millones de veces en tres días Un

youtuber se hizo pasar por un chico de 15 años e intentó tener una cita

con las chicas. Ellas caen en la trampa y cuando se encuentran con su

"galán" son sorprendidas por sus papás. Una experta dice que el video

viola los derechos de los chicos. Miralo.

|

|

|

|

publicado por

alonsoclaudio a las 19:58 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

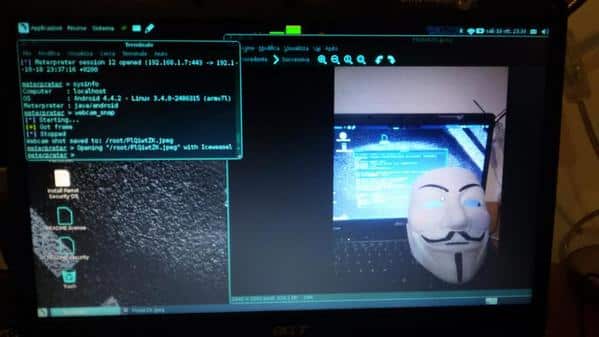

Muchas veces hemos pensado qué

sistema operativo usar para actuar online en actividades hacktivistas y

las opciones se centraban en las conocidas Backtrack y Kali GNU/Linux o

bien la gran iniciadora WifiSlax.

Pero no había sido hasta que encontré esta distro que me decidí a

hablarles de que instalar en sus computadoras para anonimalizarlas y

convertirlas en una herramienta de autonomía ciudadana.

Parrot Security OS como muchas otras (60% de las distribuciones) se

basa en Debian, usa el kernel 3.16.7 y trae como escritorio por defecto

MATE 1.8.1. Usa repositorios propios que garantizan una serie de

paquetes y configuraciones que harán de nuestra terminal la auditora

perfecta, también se apoya en repositorios de la nombrada Kali GNU/Linux

que le dan estabilidad y fortaleza al proyecto. Parrot no es una

derivada de Kali; es un proyecto independiente de Frozenbox OS.

Este sistema nos permitirá auditar, analizar datos y navegar... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 19:53 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

Red

Hat ha publicado una

actualización del kernel para toda la familia Red Hat Enterprise Linux 7

que solventa cuatro nuevas vulnerabilidades que podrían ser aprovechadas por

atacantes para provocar denegaciones de servicio o elevar sus privilegios en el

sistema.

Un desbordamiento de entero en las

conexiones netfilter del kernel Linux que podría provocar denegaciones de

servicio (CVE-2014-9715), un desbordamiento de búfer en la funcionalidad de

carga temprana de microcódigo podría permitir la elevación de privilegios (CVE-2015-2666).

Un uso de memoria después de liberar en la implementación de sockets ping podría

provocar denegaciones de servicio o elevaciones de privilegios en función de la

plataforma (CVE-2015-3636), por último una vulnerabilidad en la implementación IPv6

del protocolo TCP/IP en el kernel, podría permitir a un atacante evitar que un

sistema envíe o... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 03:12 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

No es habitual que procesadores dirigidos a estaciones de trabajo y

servidores hagan su aparición en equipos portátiles, pero el fabricante

chino Lenovo ha dado un paso al frente con dos modelos que precisamente integran los nuevos Xeon

de la familia Skylake. Eso, por supuesto, les convierte en poderosas

workstations y garantiza su validez para entornos de trabajo

especialmente exigentes.

Los nuevos Lenovo P50 y P70 presentados en la conferencia SIGGRAPH

2015 no solo integran estos microprocesadores de la familia Xeon, sino

que además los aderezan con componentes igualmente destacables en el

trabajo de las tareas intensivas. Tenemos gráficos NVIDIA Quadro y memoria RAM ECC DDR4, algo que sin duda atraerá a los usuarios más exigentes con este tipo de soluciones.

Armados hasta los dientes

El Lenovo P50, sucesor del Lenovo W541, cuenta con una pantalla de 15,6 pulgadas y un peso de 2,54 kg, mientras que el P70

dispone de ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 03:11 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

Offensive Security por fin ha lanzado la esperada versión de Kali Linux 2.0

('Kali Sana'), una nueva distribución Linux basada en Debian de código

abierto y con cientos de herramientas para realizar Penetration Test,

análisis forense, hacking e ingeniería inversa.

Kali Linux 2.0 ofrece una interfaz de usuario rediseñada que permite una

mejor experiencia de trabajo junto con nuevos menús y categorías de

herramientas, además de permitir un mayor dinamismo en las

actualizaciones del sistema.

Características de Kali Linux 2.0:

- Kernel de Linux 4.0,

- Escritorio de Gnome 3

- Mejor cobertura de hardware y controladores

- Mayor soporte para más variedad de entornos de escritorio

- Nuevas herramientas pentesting de redes inalámbricas

- Soporte de Ruby 2.0 con lo cual Metasploit cargará mucho más rápido,

- Incorpora screencast que permite grabar el escritorio

Actualizar a Kali 2.0Los ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 03:08 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

Este

martes Microsoft ha publicado 14 boletines de seguridad (del MS15-079 al MS15-092) correspondientes a su ciclo

habitual de actualizaciones. Según la propia clasificación de Microsoft cuatro de los boletines presentan un nivel

de gravedad "crítico"

mientras que los 10 restantes son "importantes".

En total se han solucionado 58

vulnerabilidades.

- MS15-079: La habitual actualización

acumulativa para Microsoft Internet Explorer que además soluciona 13 nuevas

vulnerabilidades. La más grave de ellas podría permitir la ejecución remota de

código si un usuario visita con Internet Explorer una página web especialmente

creada (CVE-2015-2441

al CVE-2015-2452

y CVE-2015-2423).

- MS15-080: Boletín "crítico" que resuelve seis vulnerabilidades

de ejecución remota de código en la librería Adobe Type Manager (ATM) al tratar

inadecuadamente fuentes OpenType específicamente creadas. Afecta a Microsoft

Windows, Microsoft .NET Framework, Microsoft... Continuar leyendo

|

|

|

|

publicado por

alonsoclaudio a las 03:07 · Sin comentarios

· Recomendar |

| |

|

14 de Agosto, 2015

□

General |

|

|

Nessi es una suite de herramientas de

simulación de red, dedicado a los aspectos de seguridad de red. Consta

de tres componentes distintos: la interfaz gráfica de usuario, el motor

de simulación y la base de datos de resultados. Cada uno de estos

módulos pueden ejecutarse en máquinas separadas, dependiendo de los

requisitos de hardware.

Interfaz gráfica del usuario.

La

interfaz gráfica de Nessi permite al usuario crear y editar topologías

de red, adjuntar información en tiempo de ejecución y programar la

ejecución en el motor de simulación. Por otra parte, las simulaciones

terminadas, pueden ser recuperados desde el servidor de base de datos

junto con los correspondientes resultados de la simulación, para su

visualización en la interfaz gráfica de usuario.

Motor de simulación.

La simulación real se lleva a cabo en la máquina con hardware dedicado

exclusivamente a este fin, el motor de simulación. Una vez que una

sesión ... Continuar leyendo |

|

|

|

publicado por

alonsoclaudio a las 03:04 · Sin comentarios

· Recomendar |

| |

|

|

CALENDARIO |

|

Abril 2024 |

|

|

| DO | LU | MA | MI | JU | VI | SA | | 1 | 2 | 3 | 4 | 5 | 6 | | 7 | 8 | 9 | 10 | 11 | 12 | 13 | | 14 | 15 | 16 | 17 | 18 | 19 | 20 | | 21 | 22 | 23 | 24 | 25 | 26 | 27 | | 28 | 29 | 30 |

|

|

| |

|

AL MARGEN |

|

Escuela de Educacion Secundaria Tecnica N 8 de Quilmes |

| (Técnicos en Informática Personal y Profesional) |

| |

|