El Phishing consiste en el envío de correos electrónicos que simulando

proceder de fuentes fiables (por ejemplo, entidades bancarias), intentan

obtener datos confidenciales del usuario. Para ello, suelen incluir un

enlace que al ser pulsado, lleva a páginas Web falsas. De esta manera,

el usuario, creyendo estar en un sitio de toda confianza, introduce la

información solicitada que en realidad, va a parar a manos del

estafador. La mayoría de los ataques Phishing son consecuencia de las

masivas infecciones de ordenadores zombie. Las redes formadas por los

troyanos(botnet) que convierten el sistema en un zombie, son utilizadas

para el envió de spam y

phishing, ya que así se escudan en personas que

no son conscientes de su infección para realizar estés ataques.

El Pharming se trata de una táctica fraudulenta que consiste en cambiar

los contenidos del DNS ya sea a través de la configuración del protocolo

TCP/IP o del archivo “lmhost” (que actúa como una caché local de

nombres de servidores Windows), para redirigir los navegadores a páginas

falsas en lugar de las auténticas cuando el usuario accede a las mismas

a través de su navegador. Además, en caso de que el usuario afectado

por el

pharming navegue a través de un proxy para garantizar su

anonimato, la resolución de nombres del DNS del proxy puede verse

afectada de forma que todos los usuarios que lo utilicen sean conducidos

al servidor falso en lugar del legítimo.

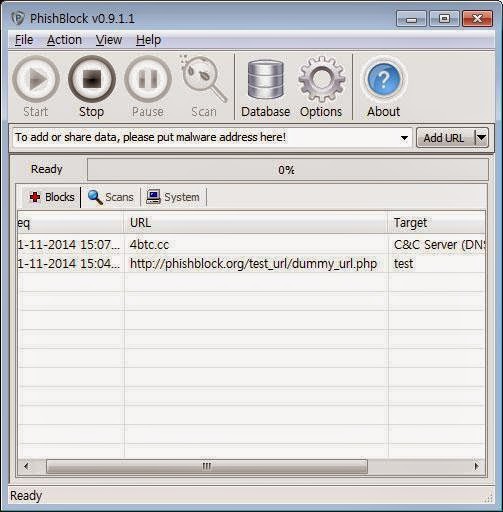

PhishBlock es un programa de seguridad que detecta y bloquea phishing y

pharming, con patrones que coincidan con las bases de datos, empleando

referencias como: direcciones URL, nombres de host DNS y direcciones IP.

Este programa detecta y bloquea: URLs de

malware, anfitriones

calificados como dañiños y direcciones IP. Recientemente, la mayoría de

los códigos maliciosos se entregan de forma encubierta a los usuarios a

través de los anuncios de: Google, SNS, Blogs, BBS que los usuarios

visitan con frecuencia. Y después de inyectar los códigos maliciosos

pasan a forma parte de una botnet.

PhishBlock detecta y bloquea archivos dañinos que intentan infectar el

sistema a través de la red mediante el uso de un controlador de filtro

de red. Además, ocupa muy poca memoria y el controlador de filtro de red

no afecta al rendimiento de la red o de uso de la CPU.

Características principales

- Detecta y bloquea Phishing y malware basado en URL.

- Detectar y bloquea C & C Server (botnet) sobre la base de nombres DNS del host y direcciones IP.

- Detecta y bloquea: fraude, estafa, DDos, falsos contenidos basados en URL y los nombres DNS del host.

- Permite definir las direcciones URL y los Hosts que están infectadas

por malware por los usuarios. Y compartir estas definiciones con otros

usuarios.

- Permite verificar si los datos compartidos son malware o no.

- Escaneado en busca de malware la caché del navegador con Yara (6,000 reglas).

- Los contenidos de bases de datos son de las fuentes: PhishTank.com, Spam404.com, ClamAV.net...

PhishBlock esta disponible para sistemas Windows: XP, 2003, Vista, Win7,

Win8... Y actualmente en fase de desarrollo para Linux y MacOS.

Más información y descarga de PhishBlock:

http://phishblock.org/

Articulo “Marco actual incidencias seguridad informática”:

http://es.scribd.com/doc/193240035/MARCO-ACTUAL-DE-INCIDENCIAS-EN-SEGURIDAD-INFORMATICA